–°–Ї–∞–ї—М–њ–µ–ї—М, –Ј–∞–ґ–Є–Љ... –Ш–љ—Б—В—А—Г–Љ–µ–љ—В—Л –і–ї—П –Ј–∞–ї–µ–Ј–∞–љ–Є—П –≤–љ—Г—В—А—М

–Я—А–∞–≤–Є–ї–∞ —Д–Њ—А—Г–Љ–∞

–Ч–Р–Я–†–Х–©–Х–Э–Ю —А–∞–Ј–Љ–µ—Й–∞—В—М –Љ–∞—В–µ—А–Є–∞–ї—Л –њ–Њ –≤–Ј–ї–Њ–Љ—Г –Ї–Њ–љ–Ї—А–µ—В–љ—Л—Е –њ—А–Њ–≥ –Є —В–µ–Љ –±–Њ–ї–µ–µ –≤—Л–Ї–ї–∞–і—Л–≤–∞—В—М –≤–Ј–ї–Њ–Љ–∞–љ–љ—Л–µ =) —Н—В–Њ—В —А–∞–Ј–і–µ–ї –і–ї—П –Њ–±—К—П—Б–љ–µ–љ–Є—П –≤ –Њ–±—Й–Є—Е —З–µ—А—В–∞—Е —З—В–Њ –і–∞ –Ї–∞–Ї –њ—А–Є–Љ–µ—А–љ–Њ) –і–ї—П –Њ–±—Г—З–µ–љ–Є—П —В–∞–Ї —Б–Ї–∞–Ј–∞—В—М, –±–µ–Ј –Ї–Њ–љ–Ї—А–µ—В–Є–Ї–Є

–Ч–Р–Я–†–Х–©–Х–Э–Ю —А–∞–Ј–Љ–µ—Й–∞—В—М –Љ–∞—В–µ—А–Є–∞–ї—Л –њ–Њ –≤–Ј–ї–Њ–Љ—Г –Ї–Њ–љ–Ї—А–µ—В–љ—Л—Е –њ—А–Њ–≥ –Є —В–µ–Љ –±–Њ–ї–µ–µ –≤—Л–Ї–ї–∞–і—Л–≤–∞—В—М –≤–Ј–ї–Њ–Љ–∞–љ–љ—Л–µ =) —Н—В–Њ—В —А–∞–Ј–і–µ–ї –і–ї—П –Њ–±—К—П—Б–љ–µ–љ–Є—П –≤ –Њ–±—Й–Є—Е —З–µ—А—В–∞—Е —З—В–Њ –і–∞ –Ї–∞–Ї –њ—А–Є–Љ–µ—А–љ–Њ) –і–ї—П –Њ–±—Г—З–µ–љ–Є—П —В–∞–Ї —Б–Ї–∞–Ј–∞—В—М, –±–µ–Ј –Ї–Њ–љ–Ї—А–µ—В–Є–Ї–Є

- blackstrip

- –Р–і–Љ–Є–љ

- –°–Њ–Њ–±—Й–µ–љ–Є—П: 1177

- –Ч–∞—А–µ–≥–Є—Б—В—А–Є—А–Њ–≤–∞–љ: –°—А —П–љ–≤ 02, 2008 1:42 pm

- –Ю—В–Ї—Г–і–∞: –Я–Њ–і–Њ–ї—М—Б–Ї

- –Ъ–Њ–љ—В–∞–Ї—В–љ–∞—П –Є–љ—Д–Њ—А–Љ–∞—Ж–Є—П:

–°–Ї–∞–ї—М–њ–µ–ї—М, –Ј–∞–ґ–Є–Љ... –Ш–љ—Б—В—А—Г–Љ–µ–љ—В—Л –і–ї—П –Ј–∞–ї–µ–Ј–∞–љ–Є—П –≤–љ—Г—В—А—М

–°–њ–Є—Б–Њ–Ї –њ—А–Њ–≥, –≤—Л–ї–Њ–ґ–µ–љ–љ—Л—Е –≤ —Н—В–Њ–є —В–µ–Љ–µ:

–†–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї EXE-—Д–∞–є–ї–Њ–≤ LookFor - http://blackstrip.ru/toolz/lookfor.rar 700 –Ъ–±–∞–є—В

–Я—А–Њ—Б–Љ–∞—В—А–Є–≤–∞–ї—М—Й–Є–Ї —Б–≤—П–Ј–µ–є EXE-—И–љ–Є–Ї–Њ–≤ —Б DLL-–±–Є–±–ї–Є–Њ—В–µ–Ї–∞–Љ–Є Dependency Walker - http://blackstrip.ru/toolz/depwalk.rar 165 –Ъ–±–∞–є—В

–Ф–µ–Ї–Њ–Љ–њ–Є–ї—П—В–Њ—А Delphi-–њ—А–Њ–≥—А–∞–Љ–Љ DeDe - http://depositfiles.com/files/3104147 6,5 –Ь–±–∞–є—В

16-—А–Є—З–љ—Л–є —А–µ–і–∞–Ї—В–Њ—А/–і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–µ—А Qview - http://blackstrip.ru/toolz/qview.rar 150 –Ъ–±–∞–є—В

W32Dasm –і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–µ—А/–Њ—В–ї–∞–і—З–Є–Ї - http://blackstrip.ru/toolz/w32dasm893.rar 500 –Ъ–±–∞–є—В

–Ф–µ–Ї–Њ–Љ–њ–Є–ї—П—В–Њ—А/–і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–µ—А —П–≤—Л DJ Java Decompiler - http://depositfiles.com/files/3024027 1,68 –Ь–±–∞–є—В

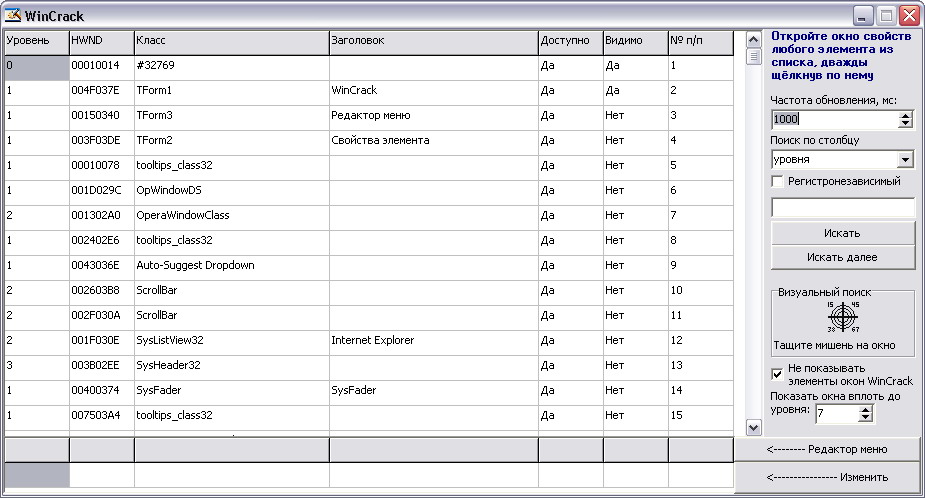

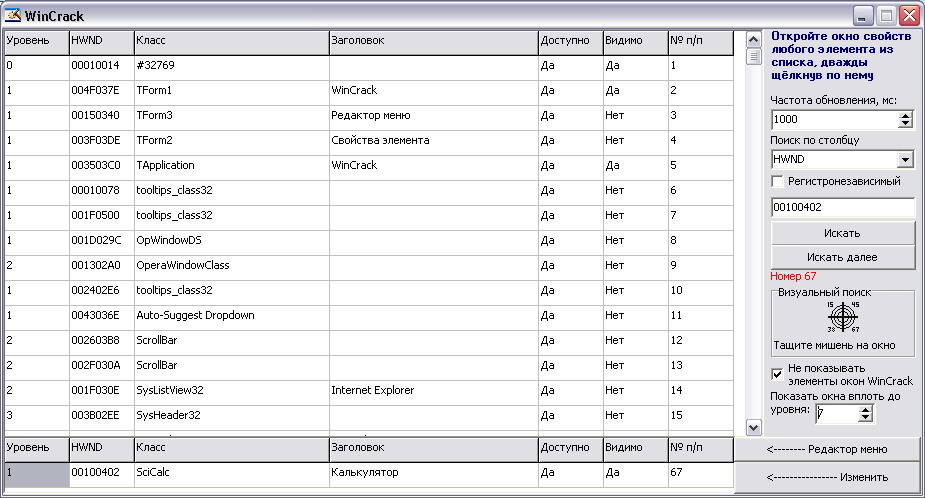

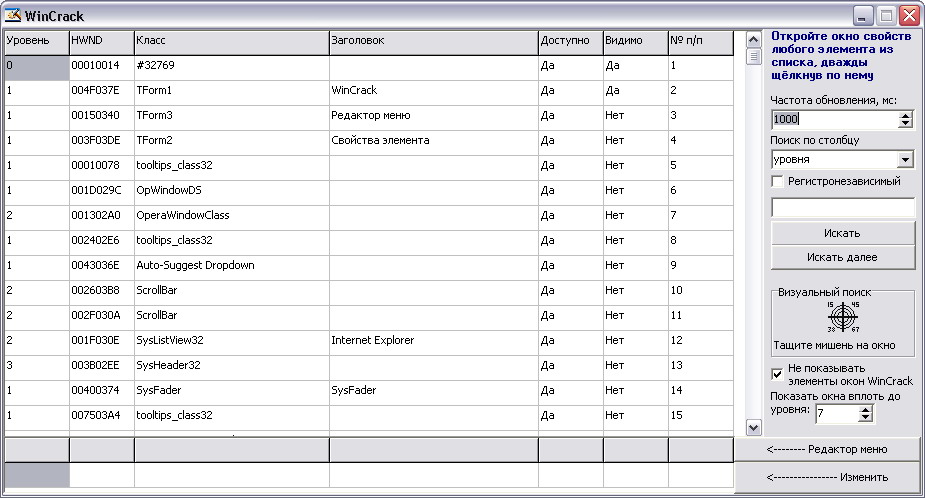

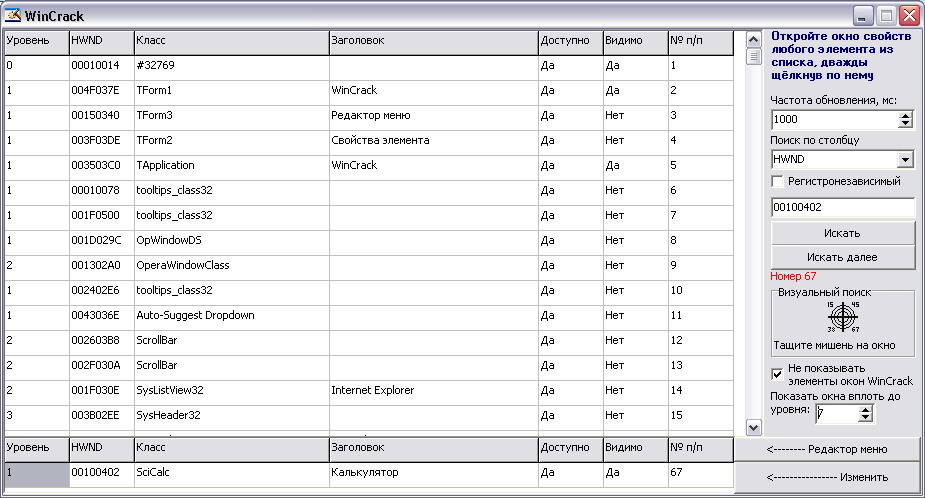

–†–µ–і–∞–Ї—В–Њ—А/–њ—А–Њ—Б–Љ–∞—В—А–Є–≤–∞–ї—М—Й–Є–Ї –Њ–Ї–Њ–љ –≤ —Б–Є—Б—В–µ–Љ–µ –Є –Ї–Њ–Љ–њ–Њ–љ–µ–љ—В–Њ–≤ –љ–∞ –љ–Є—Е - http://blackstrip.ru/toolz/wincrack.exe 207 –Ъ–С–∞–є—В

–Т—Б—В—Г–њ–ї–µ–љ–Є–µ

–Э–∞–≤–µ—А–љ–Њ–µ –њ–Њ—З—В–Є –Ї–∞–ґ–і–Њ–Љ—Г —З–µ–ї–Њ–≤–µ–Ї—Г, –Ї–Њ—В–Њ—А—Л–є –і–∞–≤–љ–Њ —А–∞–±–Њ—В–∞–µ—В –љ–∞ –Ї–Њ–Љ–њ–µ, –Є–љ–Њ–≥–і–∞ —Е–Њ—В–µ–ї–Њ—Б—М –њ–Њ–њ—А–∞–≤–Є—В—М —З—В–Њ–± –љ–Є–±—Г–і—М –≤ –Ї–∞–Ї–Њ–є –љ–Є–±—Г–і—М –њ—А–Њ–≥—А–∞–Љ–Љ–µ =) –Є–ї–Є –≤ –Љ–Њ–±–Є–ї—М–љ–Њ–Љ –Љ–Є–і–ї–µ—В–µ.

–°–∞–Љ–∞—П –±–µ–Ј–Њ–±–Є–і–љ–∞—П —Ж–µ–ї—М - –љ–∞–њ—А–Є–Љ–µ—А, –Є—Б–њ—А–∞–≤–Є—В—М –Ї–Њ–і—Л —Б–Њ—Д—В-–Ї–ї–∞–≤–Є—И –і–ї—П –Љ–Њ–±–Є–ї—М–љ–Њ–є –Є–≥—А—Л, —З—В–Њ–±—Л –њ–µ—А–µ–љ–µ—Б—В–Є –µ–µ —Б —Б–Њ–љ–µ—А–Є–Ї–∞ –љ–∞ —Б–Є–Љ–µ–љ—Б –љ–∞–њ—А–Є–Љ–µ—А.

–¶–µ–ї—М –њ–Њ–Њ–±–Є–і–љ–µ–µ - —Б–і–µ–ї–∞—В—М —З—В–Њ–± –њ—А–Њ–≥–∞ —А–∞–±–Њ—В–∞–ї–∞ –≤ —В—А–Є–∞–ї–µ –љ–µ 14 –і–љ–µ–є, –∞ –≤—Б–µ–≥–і–∞. –Ш–ї–Є —З—В–Њ–±—Л —Г–±—А–∞—В—М –љ–∞–њ–Њ–Љ–Є–љ–∞–љ–Є—П —З—В–Њ –µ–µ –љ–∞–і–Њ –Ї—Г–њ–Є—В—М. –Ш–ї–Є —Г–±—А–∞—В—М –љ–∞–Ї–ї–∞–і—Л–≤–∞—О—Й—Г—О—Б—П –ґ–Є—А–љ—Г—О –љ–∞–і–њ–Є—Б—М DEMO –љ–∞ –њ–Њ–ї—Г—З–∞—О—Й—Г—О—Б—П –Ї–∞—А—В–Є–љ–Ї—Г-—А–µ–Ј—Г–ї—М—В–∞—В. –Ш–ї–Є —Б–і–µ–ї–∞—В—М —З—В–Њ–± –Є–≥—А–∞ –Є–Ј –Є—Б–њ—Л—В–∞—В–µ–ї—М–љ–Њ–є –≤–µ—А—Б–Є–Є —Б—В–∞–ї–∞ –њ–Њ–ї–љ–Њ–є –≤–µ—А—Б–Є–µ–є. –Ш –≤—Б—С —В–∞–Ї–Њ–µ.

–Т —Н—В–Њ–є —В–µ–Љ–µ –Њ–њ–Є—И—Г —Б–≤–Њ–Є (–љ–µ —Е–∞–є-–ї–≤–ї) –Ј–љ–∞–љ–Є—П, –љ–Њ –Є—Е –і–Њ—Б—В–∞—В–Њ—З–љ–Њ —З—В–Њ–±—Л –≤ –Њ–±—Й–Є—Е —З–µ—А—В–∞—Е –њ–Њ–љ—П—В—М —З—В–Њ –Є –Ї–∞–Ї. –Ъ—В–Њ —З—В–Њ –Ј–љ–∞–µ—В - –і–Њ–±–∞–≤–ї—П–є—В–µ —В–Њ–ґ–µ =)

–†–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї EXE-—Д–∞–є–ї–Њ–≤ LookFor - http://blackstrip.ru/toolz/lookfor.rar 700 –Ъ–±–∞–є—В

–Я—А–Њ—Б–Љ–∞—В—А–Є–≤–∞–ї—М—Й–Є–Ї —Б–≤—П–Ј–µ–є EXE-—И–љ–Є–Ї–Њ–≤ —Б DLL-–±–Є–±–ї–Є–Њ—В–µ–Ї–∞–Љ–Є Dependency Walker - http://blackstrip.ru/toolz/depwalk.rar 165 –Ъ–±–∞–є—В

–Ф–µ–Ї–Њ–Љ–њ–Є–ї—П—В–Њ—А Delphi-–њ—А–Њ–≥—А–∞–Љ–Љ DeDe - http://depositfiles.com/files/3104147 6,5 –Ь–±–∞–є—В

16-—А–Є—З–љ—Л–є —А–µ–і–∞–Ї—В–Њ—А/–і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–µ—А Qview - http://blackstrip.ru/toolz/qview.rar 150 –Ъ–±–∞–є—В

W32Dasm –і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–µ—А/–Њ—В–ї–∞–і—З–Є–Ї - http://blackstrip.ru/toolz/w32dasm893.rar 500 –Ъ–±–∞–є—В

–Ф–µ–Ї–Њ–Љ–њ–Є–ї—П—В–Њ—А/–і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–µ—А —П–≤—Л DJ Java Decompiler - http://depositfiles.com/files/3024027 1,68 –Ь–±–∞–є—В

–†–µ–і–∞–Ї—В–Њ—А/–њ—А–Њ—Б–Љ–∞—В—А–Є–≤–∞–ї—М—Й–Є–Ї –Њ–Ї–Њ–љ –≤ —Б–Є—Б—В–µ–Љ–µ –Є –Ї–Њ–Љ–њ–Њ–љ–µ–љ—В–Њ–≤ –љ–∞ –љ–Є—Е - http://blackstrip.ru/toolz/wincrack.exe 207 –Ъ–С–∞–є—В

–Т—Б—В—Г–њ–ї–µ–љ–Є–µ

–Э–∞–≤–µ—А–љ–Њ–µ –њ–Њ—З—В–Є –Ї–∞–ґ–і–Њ–Љ—Г —З–µ–ї–Њ–≤–µ–Ї—Г, –Ї–Њ—В–Њ—А—Л–є –і–∞–≤–љ–Њ —А–∞–±–Њ—В–∞–µ—В –љ–∞ –Ї–Њ–Љ–њ–µ, –Є–љ–Њ–≥–і–∞ —Е–Њ—В–µ–ї–Њ—Б—М –њ–Њ–њ—А–∞–≤–Є—В—М —З—В–Њ–± –љ–Є–±—Г–і—М –≤ –Ї–∞–Ї–Њ–є –љ–Є–±—Г–і—М –њ—А–Њ–≥—А–∞–Љ–Љ–µ =) –Є–ї–Є –≤ –Љ–Њ–±–Є–ї—М–љ–Њ–Љ –Љ–Є–і–ї–µ—В–µ.

–°–∞–Љ–∞—П –±–µ–Ј–Њ–±–Є–і–љ–∞—П —Ж–µ–ї—М - –љ–∞–њ—А–Є–Љ–µ—А, –Є—Б–њ—А–∞–≤–Є—В—М –Ї–Њ–і—Л —Б–Њ—Д—В-–Ї–ї–∞–≤–Є—И –і–ї—П –Љ–Њ–±–Є–ї—М–љ–Њ–є –Є–≥—А—Л, —З—В–Њ–±—Л –њ–µ—А–µ–љ–µ—Б—В–Є –µ–µ —Б —Б–Њ–љ–µ—А–Є–Ї–∞ –љ–∞ —Б–Є–Љ–µ–љ—Б –љ–∞–њ—А–Є–Љ–µ—А.

–¶–µ–ї—М –њ–Њ–Њ–±–Є–і–љ–µ–µ - —Б–і–µ–ї–∞—В—М —З—В–Њ–± –њ—А–Њ–≥–∞ —А–∞–±–Њ—В–∞–ї–∞ –≤ —В—А–Є–∞–ї–µ –љ–µ 14 –і–љ–µ–є, –∞ –≤—Б–µ–≥–і–∞. –Ш–ї–Є —З—В–Њ–±—Л —Г–±—А–∞—В—М –љ–∞–њ–Њ–Љ–Є–љ–∞–љ–Є—П —З—В–Њ –µ–µ –љ–∞–і–Њ –Ї—Г–њ–Є—В—М. –Ш–ї–Є —Г–±—А–∞—В—М –љ–∞–Ї–ї–∞–і—Л–≤–∞—О—Й—Г—О—Б—П –ґ–Є—А–љ—Г—О –љ–∞–і–њ–Є—Б—М DEMO –љ–∞ –њ–Њ–ї—Г—З–∞—О—Й—Г—О—Б—П –Ї–∞—А—В–Є–љ–Ї—Г-—А–µ–Ј—Г–ї—М—В–∞—В. –Ш–ї–Є —Б–і–µ–ї–∞—В—М —З—В–Њ–± –Є–≥—А–∞ –Є–Ј –Є—Б–њ—Л—В–∞—В–µ–ї—М–љ–Њ–є –≤–µ—А—Б–Є–Є —Б—В–∞–ї–∞ –њ–Њ–ї–љ–Њ–є –≤–µ—А—Б–Є–µ–є. –Ш –≤—Б—С —В–∞–Ї–Њ–µ.

–Т —Н—В–Њ–є —В–µ–Љ–µ –Њ–њ–Є—И—Г —Б–≤–Њ–Є (–љ–µ —Е–∞–є-–ї–≤–ї) –Ј–љ–∞–љ–Є—П, –љ–Њ –Є—Е –і–Њ—Б—В–∞—В–Њ—З–љ–Њ —З—В–Њ–±—Л –≤ –Њ–±—Й–Є—Е —З–µ—А—В–∞—Е –њ–Њ–љ—П—В—М —З—В–Њ –Є –Ї–∞–Ї. –Ъ—В–Њ —З—В–Њ –Ј–љ–∞–µ—В - –і–Њ–±–∞–≤–ї—П–є—В–µ —В–Њ–ґ–µ =)

- blackstrip

- –Р–і–Љ–Є–љ

- –°–Њ–Њ–±—Й–µ–љ–Є—П: 1177

- –Ч–∞—А–µ–≥–Є—Б—В—А–Є—А–Њ–≤–∞–љ: –°—А —П–љ–≤ 02, 2008 1:42 pm

- –Ю—В–Ї—Г–і–∞: –Я–Њ–і–Њ–ї—М—Б–Ї

- –Ъ–Њ–љ—В–∞–Ї—В–љ–∞—П –Є–љ—Д–Њ—А–Љ–∞—Ж–Є—П:

Re: –°–Ї–∞–ї—М–њ–µ–ї—М, –Ј–∞–ґ–Є–Љ... –Ш–љ—Б—В—А—Г–Љ–µ–љ—В—Л –і–ї—П –Ј–∞–ї–µ–Ј–∞–љ–Є—П –≤–љ—Г—В—А—М

–Т–Ј–ї–Њ–Љ –Ї–Њ–Љ–њ–Њ–≤—Б–Ї–Є—Е –њ—А–Њ–≥ (Windows)

–°–Њ–≤—А–µ–Љ–µ–љ–љ—Л–µ –њ—А–Њ–≥–Є –Љ–Њ–≥—Г—В –±—Л—В—М –љ–∞–њ–Є—Б–∞–љ—Л (–њ—А–Њ–≥—А–∞–Љ–Љ–Є—Б—В–∞–Љ–Є-–Ї–∞–Ј—Г–∞–ї–∞–Љ–Є, –љ–µ —Е–∞—А–і–Ї–Њ—А—Й–Є–Ї–∞–Љ–Є) –љ–∞ Microsoft Visual Studio –Є–ї–Є –љ–∞ Borland Delphi. –Ь–Њ–≥—Г—В –Ї–Њ–љ–µ—З–љ–Њ –±—Л—В—М –љ–∞–њ–Є—Б–∞–љ—Л –Є –Ј–ї–Њ–±–љ—Л–Љ–Є –њ—А–Њ–≥—А–∞–Љ–Љ–µ—А–∞–Љ–Є –љ–∞ –∞—Б—Б–µ–Љ–±–ї–µ—А–µ, –љ–Њ –Њ–±—Л—З–љ–Њ —Н—В–Њ —В–Њ–ї—М–Ї–Њ –≤—Б—В–∞–≤–Ї–Є —Б–њ–µ—Ж–Є–∞–ї—М–љ—Л–µ, –Ї–Њ—В–Њ—А—Л–µ –і–Њ–ї–ґ–љ—Л –±—Л—Б—В—А–Њ —А–∞–±–Њ—В–∞—В—М. –Ф–∞ –Є –≤–Є–љ–і–Њ—Г—Б —Б–Њ–≤—А–µ–Љ–µ–љ–љ—Л–є –Њ—З–µ–љ—М –љ–µ –ї—О–±–Є—В —Б—Л—А–Њ–є –њ—А–Њ—Ж–µ—Б—Б–Њ—А–љ—Л–є –Ї–Њ–і, –≤—Б—П–Ї–Є–µ —В–∞–Љ–∞ –њ—А–Є–≤–Є–ї–µ–≥–Є–Є –љ—Г–ґ–љ—Л, –Є–ї–Є –≤ —Б—Г–њ–µ—А–і—А–∞–є–≤–µ—А —Н—В–Њ—В –Ї–Њ–і –њ–Є—Е–∞—В—М, –і—А–∞–є–≤–µ—А–∞–Љ —В–Њ –Љ–Њ–ґ–љ–Њ –±—Л—В—М –љ–∞ –љ–Є–Ј–Ї–Њ–Љ —Г—А–Њ–≤–љ–µ. –Э–∞ –Ї–Њ–±—Л–ї–µ –Ї —Н—В–Њ–Љ—Г –≤–Є–љ–і–Њ—Г—Б—Г –љ–µ –њ–Њ–і—К–µ–і–µ—И—М, –Њ—Б–Њ–±–µ–љ–љ–Њ —Б—В–∞—А—Л–µ –њ—А–Њ–≥–Є –Њ—В —Н—В–Њ–≥–Њ —Б—В—А–∞–і–∞—О—В, –Ї–Њ—В–Њ—А—Л–µ –≤ win98 –љ–∞–њ—А–Є–Љ–µ—А —Б–њ–Њ–Ї–Њ–є–љ–Њ —А–∞–±–Њ—В–∞–ї–Є +)

–Я—А–Њ–≥–Є, –љ–∞–њ–Є—Б–∞–љ–љ—Л–µ –љ–∞ Microsoft Visual Studio

Microsoft Visual Studio –≤—Б–µ–≥–і–∞ —Б–ї–∞–≤–Є–ї—Б—П –≤—Б–њ–Њ–Љ–Њ–≥–∞—В–µ–ї—М–љ—Л–Љ–Є –±–Є–±–ї–Є–Њ—В–µ–Ї–∞–Љ–Є. –Э–∞–њ—А–Є–Љ–µ—А –≤–µ—А—Б–Є—П 6.0 (–≥–Њ–і–∞ 98 –≤—Л–њ—Г—Б–Ї–∞ –≥–і–µ-—В–Њ) –Ї Visual Basico–≤—Б–Ї–Є–Љ –њ—А–Њ–≥–∞–Љ –њ—А–Є–Љ–∞—В—Л–≤–∞–ї–∞ –≤—Б–µ–≥–і–∞ –≤–љ–µ—И–љ—О—О msvbvm60.dll (–љ–∞–≤–µ—А–љ–Њ–µ, –≤—Б–µ —Н—В—Г –±–Є–±–ї–Є–Њ—В–µ–Ї—Г –њ–Њ –љ–∞–Ј–≤–∞–љ–Є—О –Ј–љ–∞—О—В). –Я–Њ—В–Њ–Љ—Г —З—В–Њ –њ—А–Њ–≥–∞ –Њ—В VB –±—Л–ї–∞ –љ–µ —З–Є—Б—В—Л–Љ –Ї–Њ–і–Њ–Љ, –∞ —Б–њ–µ—Ж–Є–∞–ї—М–љ—Л–Љ –Ї–Њ–і–Њ–Љ –і–ї—П –Є–љ—В–µ—А–њ—А–µ—В–∞—В–Њ—А–∞ (–≤–Є—А—В—Г–∞–ї—М–љ–Њ–є –Љ–∞—И–Є–љ—Л, MicroSoft VisualBasic VirtualMachine 6.0 - —Н—В–Њ –Є –µ—Б—В—М msvbvm60.dll –њ–Њ—Е–Њ–і—Г). –Ш –≤ —В–∞–Ї—Г—О –њ—А–Њ–≥—Г –≤–ї–µ–Ј—В—М –≤–љ—Г—В—А—М –±—Л–ї–Њ —В—А—Г–і–љ–Њ. –Т–Ј–ї–Њ–Љ–∞—В—М –µ–µ —В–Њ–ґ–µ =) –°++–љ—Л–µ –њ—А–Њ–≥–Є —В–Њ–≥–і–∞ –µ—Й–µ –±—Л–≤–∞–ї–Є –њ–Њ—З—В–Є –≤ —З–Є—Б—В–Њ–Љ –Ї–Њ–і–µ, —Е–Њ—В—П –Є —В–∞–Љ msvcrt –±–Є–±–ї–Є–Њ—В–µ–Ї–∞ –±—Л–ї–∞. –љ–Њ —П —В–Њ–≥–і–∞ –µ—Й–µ –љ–µ –Ј–љ–∞–ї –љ–Є —З—В–Њ —В–∞–Ї–Њ–µ —Б–Є, –љ–Є —З—В–Њ —В–∞–Ї–Њ–µ —П–≤–∞.

–Р —Б–µ–є—З–∞—Б - –≤–Њ–Њ–±—Й–µ Visual Studio –њ–µ—А–µ—И–ї–Њ –љ–∞ ".NET"-—В–µ—Е–љ–Њ–ї–Њ–≥–Є—О, –Є –≤—Б–µ –њ—А–Њ–≥–Є —В–µ–њ–µ—А—М –њ–Њ—Е–Њ–ґ–Є –љ–∞ —В–µ –Ї–Њ—В–Њ—А—Л–µ —А–∞–љ—М—И–µ –≤ VB –і–µ–ї–∞–ї–Є—Б—М. –Я–Њ—Е–Њ–ґ–Є —В–µ–Љ, —З—В–Њ –Њ–љ–Є –љ–µ –≤ —З–Є—Б—В–Њ–Љ –Ї–Њ–і–µ, –∞ –≤ —Б–њ–µ—Ж–Є–∞–ї—М–љ–Њ–Љ –і–ї—П –Є–љ—В–µ—А–њ—А–µ—В–∞—В–Њ—А–∞ —П–Ј—Л–Ї–µ. –ѓ–Ј—Л–Ї –≤–µ—Б—М–Љ–∞ –њ–Њ—Е–Њ–ґ –љ–∞ —П–≤—Г (–µ—Б–ї–Є –љ–µ —Б–Ї–∞–Ј–∞—В—М –±–Њ–ї—М—И–µ). –Я–Њ—Н—В–Њ–Љ—Г —З—В–Њ–± —А–∞—Б–Ї—А—Л—В—М –≤–љ—Г—В—А–µ–љ–љ–Њ—Б—В–Є —В–∞–Ї–Є—Е –њ—А–Њ–≥ - –љ—Г–ґ–љ—Л–µ —Б–њ–µ—Ж–Є–∞–ї—М–љ—Л–µ –і–µ–Ї–Њ–Љ–њ–Є–ї—П—В–Њ—А—Л. –†–∞–Ј—Г–Љ–µ–µ—В—Б—П —В—Г—В –Ї–∞–Ї –Є –≤ —П–≤–µ —Б—А–∞–Ј—Г –њ—А–Є–і—Г–Љ–∞–ї–Є "–Њ–±—Д—Г—Б–Ї–∞—В–Њ—А—Л" - –њ—А–Њ–≥—А–∞–Љ–Љ—Л, –Ї–Њ—В–Њ—А—Л–µ –њ–Њ—А—В—П—В –Ї–Њ–і —В–∞–Ї, —З—В–Њ–± –њ–Њ—В–Њ–Љ –µ–≥–Њ –њ–Њ—Б–ї–µ –і–µ–Ї–Њ–Љ–њ–Є–ї—П—Ж–Є–Є —З–Є—В–∞—В—М –±—Л–ї–Њ –њ–Њ—З—В–Є –љ–Є–Ї–∞–Ї =) –љ—Г —П —Н—В–Є–Љ –і–µ–ї–Њ–Љ –і–µ–Ї–Њ–Љ–њ–Є–ї—П—Ж–Є–Є .NET-–њ—А–Њ–≥ –њ–Њ–Ї–∞ –љ–µ —Г–≤–ї–µ–Ї–∞–ї—Б—П.

–Я—А–Њ–≥–Є, –љ–∞–њ–Є—Б–∞–љ–љ—Л–µ –љ–∞ Borland Delphi

Borland - –њ—А–µ–Ї—А–∞—Б–љ–∞—П —Д–Є—А–Љ–∞, –≤—Л–њ—Г—Б–Ї–∞—О—Й–∞—П —Б—А–µ–і—Г —А–∞–Ј—А–∞–±–Њ—В–Ї–Є Delphi - —Н—В–Њ —П–Ј—Л–Ї —Б –њ–∞—Б–Ї–∞–ї–µ–Њ–±—А–∞–Ј–љ—Л–Љ —Б–Є–љ—В–∞–Ї—Б–Є—Б–Њ–Љ. –†–∞–љ–µ–µ –Њ–љ –љ–∞–Ј—Л–≤–∞–ї—Б—П –Ґ—Г—А–±–Њ-–њ–∞—Б–Ї–∞–ї—М, –±—Л–ї —Б–љ–∞—З–∞–ї–∞ –≤ –і–Њ—Б–µ, –њ–Њ—В–Њ–Љ –≤ –Т–Є–љ 3.1, –њ–Њ—В–Њ–Љ –≤ 95 –њ–Њ—П–≤–Є–ї–∞—Б—М –і–ї—П –≤–Є–љ–і–Њ—Г—Б–∞ –Њ–Ї–Њ–љ–љ–∞—П Delphi 1.0 –Є –њ–Њ—И–ї–Њ –њ–Њ–µ—Е–∞–ї–Њ.

–Я–Њ—Б–ї–µ–і–љ—П—П –љ–Њ—А–Љ–∞–ї—М–љ–∞—П –≤–µ—А—Б–Є—П, –њ—А–Њ–≥–Є –Ї–Њ—В–Њ—А–Њ–є –≤ –љ–Њ—А–Љ–∞–ї—М–љ–Њ–Љ –∞—Б—Б–µ–Љ–±–ї–µ—А–љ–Њ–Љ –Ї–Њ–і–µ –љ–∞–њ–Є—Б–∞–љ—Л - —Н—В–Њ Delphi 7. –Я–Њ–Ј–ґ–µ –љ–µ–µ –±—Л–ї–∞ –≤–µ—А—Б–Є—П 8 –Є –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ –µ—Й–µ –±–Њ–ї–µ–µ –њ–Њ–Ј–і–љ–Є–µ (–Ј–∞ –љ–Є–Љ–Є —Г–ґ–µ –љ–µ —Б–ї–µ–і–Є–ї). –Т—Б–µ –≤–µ—А—Б–Є–Є –љ–∞—З–Є–љ–∞—П —Б 8 - —Н—В–Њ —Г–ґ–µ .NET, –њ–Њ—Н—В–Њ–Љ—Г –Ј–і–µ—Б—М –љ–µ–Ї–Њ—В–Њ—А—Л–µ –њ—А–Њ–±–ї–µ–Љ—Л —Б–Њ –≤–Ј–ї–Њ–Љ–Њ–Љ –Ї–∞–Ї —Г Microsoft Visual Studio –њ—А–Њ–≥. –Э–Њ –±–Њ–ї–µ–µ —А–∞–љ–љ–Є–µ –≤–µ—А—Б–Є–Є (7 –Є —А–∞–љ—М—И–µ) - –і–µ–ї–∞—О—В —З–µ–ї–Њ–≤–µ—З–µ—Б–Ї–Є–µ –њ—А–Њ–≥–Є =)

–°–Њ–≤—А–µ–Љ–µ–љ–љ—Л–µ –њ—А–Њ–≥–Є –Љ–Њ–≥—Г—В –±—Л—В—М –љ–∞–њ–Є—Б–∞–љ—Л (–њ—А–Њ–≥—А–∞–Љ–Љ–Є—Б—В–∞–Љ–Є-–Ї–∞–Ј—Г–∞–ї–∞–Љ–Є, –љ–µ —Е–∞—А–і–Ї–Њ—А—Й–Є–Ї–∞–Љ–Є) –љ–∞ Microsoft Visual Studio –Є–ї–Є –љ–∞ Borland Delphi. –Ь–Њ–≥—Г—В –Ї–Њ–љ–µ—З–љ–Њ –±—Л—В—М –љ–∞–њ–Є—Б–∞–љ—Л –Є –Ј–ї–Њ–±–љ—Л–Љ–Є –њ—А–Њ–≥—А–∞–Љ–Љ–µ—А–∞–Љ–Є –љ–∞ –∞—Б—Б–µ–Љ–±–ї–µ—А–µ, –љ–Њ –Њ–±—Л—З–љ–Њ —Н—В–Њ —В–Њ–ї—М–Ї–Њ –≤—Б—В–∞–≤–Ї–Є —Б–њ–µ—Ж–Є–∞–ї—М–љ—Л–µ, –Ї–Њ—В–Њ—А—Л–µ –і–Њ–ї–ґ–љ—Л –±—Л—Б—В—А–Њ —А–∞–±–Њ—В–∞—В—М. –Ф–∞ –Є –≤–Є–љ–і–Њ—Г—Б —Б–Њ–≤—А–µ–Љ–µ–љ–љ—Л–є –Њ—З–µ–љ—М –љ–µ –ї—О–±–Є—В —Б—Л—А–Њ–є –њ—А–Њ—Ж–µ—Б—Б–Њ—А–љ—Л–є –Ї–Њ–і, –≤—Б—П–Ї–Є–µ —В–∞–Љ–∞ –њ—А–Є–≤–Є–ї–µ–≥–Є–Є –љ—Г–ґ–љ—Л, –Є–ї–Є –≤ —Б—Г–њ–µ—А–і—А–∞–є–≤–µ—А —Н—В–Њ—В –Ї–Њ–і –њ–Є—Е–∞—В—М, –і—А–∞–є–≤–µ—А–∞–Љ —В–Њ –Љ–Њ–ґ–љ–Њ –±—Л—В—М –љ–∞ –љ–Є–Ј–Ї–Њ–Љ —Г—А–Њ–≤–љ–µ. –Э–∞ –Ї–Њ–±—Л–ї–µ –Ї —Н—В–Њ–Љ—Г –≤–Є–љ–і–Њ—Г—Б—Г –љ–µ –њ–Њ–і—К–µ–і–µ—И—М, –Њ—Б–Њ–±–µ–љ–љ–Њ —Б—В–∞—А—Л–µ –њ—А–Њ–≥–Є –Њ—В —Н—В–Њ–≥–Њ —Б—В—А–∞–і–∞—О—В, –Ї–Њ—В–Њ—А—Л–µ –≤ win98 –љ–∞–њ—А–Є–Љ–µ—А —Б–њ–Њ–Ї–Њ–є–љ–Њ —А–∞–±–Њ—В–∞–ї–Є +)

–Я—А–Њ–≥–Є, –љ–∞–њ–Є—Б–∞–љ–љ—Л–µ –љ–∞ Microsoft Visual Studio

Microsoft Visual Studio –≤—Б–µ–≥–і–∞ —Б–ї–∞–≤–Є–ї—Б—П –≤—Б–њ–Њ–Љ–Њ–≥–∞—В–µ–ї—М–љ—Л–Љ–Є –±–Є–±–ї–Є–Њ—В–µ–Ї–∞–Љ–Є. –Э–∞–њ—А–Є–Љ–µ—А –≤–µ—А—Б–Є—П 6.0 (–≥–Њ–і–∞ 98 –≤—Л–њ—Г—Б–Ї–∞ –≥–і–µ-—В–Њ) –Ї Visual Basico–≤—Б–Ї–Є–Љ –њ—А–Њ–≥–∞–Љ –њ—А–Є–Љ–∞—В—Л–≤–∞–ї–∞ –≤—Б–µ–≥–і–∞ –≤–љ–µ—И–љ—О—О msvbvm60.dll (–љ–∞–≤–µ—А–љ–Њ–µ, –≤—Б–µ —Н—В—Г –±–Є–±–ї–Є–Њ—В–µ–Ї—Г –њ–Њ –љ–∞–Ј–≤–∞–љ–Є—О –Ј–љ–∞—О—В). –Я–Њ—В–Њ–Љ—Г —З—В–Њ –њ—А–Њ–≥–∞ –Њ—В VB –±—Л–ї–∞ –љ–µ —З–Є—Б—В—Л–Љ –Ї–Њ–і–Њ–Љ, –∞ —Б–њ–µ—Ж–Є–∞–ї—М–љ—Л–Љ –Ї–Њ–і–Њ–Љ –і–ї—П –Є–љ—В–µ—А–њ—А–µ—В–∞—В–Њ—А–∞ (–≤–Є—А—В—Г–∞–ї—М–љ–Њ–є –Љ–∞—И–Є–љ—Л, MicroSoft VisualBasic VirtualMachine 6.0 - —Н—В–Њ –Є –µ—Б—В—М msvbvm60.dll –њ–Њ—Е–Њ–і—Г). –Ш –≤ —В–∞–Ї—Г—О –њ—А–Њ–≥—Г –≤–ї–µ–Ј—В—М –≤–љ—Г—В—А—М –±—Л–ї–Њ —В—А—Г–і–љ–Њ. –Т–Ј–ї–Њ–Љ–∞—В—М –µ–µ —В–Њ–ґ–µ =) –°++–љ—Л–µ –њ—А–Њ–≥–Є —В–Њ–≥–і–∞ –µ—Й–µ –±—Л–≤–∞–ї–Є –њ–Њ—З—В–Є –≤ —З–Є—Б—В–Њ–Љ –Ї–Њ–і–µ, —Е–Њ—В—П –Є —В–∞–Љ msvcrt –±–Є–±–ї–Є–Њ—В–µ–Ї–∞ –±—Л–ї–∞. –љ–Њ —П —В–Њ–≥–і–∞ –µ—Й–µ –љ–µ –Ј–љ–∞–ї –љ–Є —З—В–Њ —В–∞–Ї–Њ–µ —Б–Є, –љ–Є —З—В–Њ —В–∞–Ї–Њ–µ —П–≤–∞.

–Р —Б–µ–є—З–∞—Б - –≤–Њ–Њ–±—Й–µ Visual Studio –њ–µ—А–µ—И–ї–Њ –љ–∞ ".NET"-—В–µ—Е–љ–Њ–ї–Њ–≥–Є—О, –Є –≤—Б–µ –њ—А–Њ–≥–Є —В–µ–њ–µ—А—М –њ–Њ—Е–Њ–ґ–Є –љ–∞ —В–µ –Ї–Њ—В–Њ—А—Л–µ —А–∞–љ—М—И–µ –≤ VB –і–µ–ї–∞–ї–Є—Б—М. –Я–Њ—Е–Њ–ґ–Є —В–µ–Љ, —З—В–Њ –Њ–љ–Є –љ–µ –≤ —З–Є—Б—В–Њ–Љ –Ї–Њ–і–µ, –∞ –≤ —Б–њ–µ—Ж–Є–∞–ї—М–љ–Њ–Љ –і–ї—П –Є–љ—В–µ—А–њ—А–µ—В–∞—В–Њ—А–∞ —П–Ј—Л–Ї–µ. –ѓ–Ј—Л–Ї –≤–µ—Б—М–Љ–∞ –њ–Њ—Е–Њ–ґ –љ–∞ —П–≤—Г (–µ—Б–ї–Є –љ–µ —Б–Ї–∞–Ј–∞—В—М –±–Њ–ї—М—И–µ). –Я–Њ—Н—В–Њ–Љ—Г —З—В–Њ–± —А–∞—Б–Ї—А—Л—В—М –≤–љ—Г—В—А–µ–љ–љ–Њ—Б—В–Є —В–∞–Ї–Є—Е –њ—А–Њ–≥ - –љ—Г–ґ–љ—Л–µ —Б–њ–µ—Ж–Є–∞–ї—М–љ—Л–µ –і–µ–Ї–Њ–Љ–њ–Є–ї—П—В–Њ—А—Л. –†–∞–Ј—Г–Љ–µ–µ—В—Б—П —В—Г—В –Ї–∞–Ї –Є –≤ —П–≤–µ —Б—А–∞–Ј—Г –њ—А–Є–і—Г–Љ–∞–ї–Є "–Њ–±—Д—Г—Б–Ї–∞—В–Њ—А—Л" - –њ—А–Њ–≥—А–∞–Љ–Љ—Л, –Ї–Њ—В–Њ—А—Л–µ –њ–Њ—А—В—П—В –Ї–Њ–і —В–∞–Ї, —З—В–Њ–± –њ–Њ—В–Њ–Љ –µ–≥–Њ –њ–Њ—Б–ї–µ –і–µ–Ї–Њ–Љ–њ–Є–ї—П—Ж–Є–Є —З–Є—В–∞—В—М –±—Л–ї–Њ –њ–Њ—З—В–Є –љ–Є–Ї–∞–Ї =) –љ—Г —П —Н—В–Є–Љ –і–µ–ї–Њ–Љ –і–µ–Ї–Њ–Љ–њ–Є–ї—П—Ж–Є–Є .NET-–њ—А–Њ–≥ –њ–Њ–Ї–∞ –љ–µ —Г–≤–ї–µ–Ї–∞–ї—Б—П.

–Я—А–Њ–≥–Є, –љ–∞–њ–Є—Б–∞–љ–љ—Л–µ –љ–∞ Borland Delphi

Borland - –њ—А–µ–Ї—А–∞—Б–љ–∞—П —Д–Є—А–Љ–∞, –≤—Л–њ—Г—Б–Ї–∞—О—Й–∞—П —Б—А–µ–і—Г —А–∞–Ј—А–∞–±–Њ—В–Ї–Є Delphi - —Н—В–Њ —П–Ј—Л–Ї —Б –њ–∞—Б–Ї–∞–ї–µ–Њ–±—А–∞–Ј–љ—Л–Љ —Б–Є–љ—В–∞–Ї—Б–Є—Б–Њ–Љ. –†–∞–љ–µ–µ –Њ–љ –љ–∞–Ј—Л–≤–∞–ї—Б—П –Ґ—Г—А–±–Њ-–њ–∞—Б–Ї–∞–ї—М, –±—Л–ї —Б–љ–∞—З–∞–ї–∞ –≤ –і–Њ—Б–µ, –њ–Њ—В–Њ–Љ –≤ –Т–Є–љ 3.1, –њ–Њ—В–Њ–Љ –≤ 95 –њ–Њ—П–≤–Є–ї–∞—Б—М –і–ї—П –≤–Є–љ–і–Њ—Г—Б–∞ –Њ–Ї–Њ–љ–љ–∞—П Delphi 1.0 –Є –њ–Њ—И–ї–Њ –њ–Њ–µ—Е–∞–ї–Њ.

–Я–Њ—Б–ї–µ–і–љ—П—П –љ–Њ—А–Љ–∞–ї—М–љ–∞—П –≤–µ—А—Б–Є—П, –њ—А–Њ–≥–Є –Ї–Њ—В–Њ—А–Њ–є –≤ –љ–Њ—А–Љ–∞–ї—М–љ–Њ–Љ –∞—Б—Б–µ–Љ–±–ї–µ—А–љ–Њ–Љ –Ї–Њ–і–µ –љ–∞–њ–Є—Б–∞–љ—Л - —Н—В–Њ Delphi 7. –Я–Њ–Ј–ґ–µ –љ–µ–µ –±—Л–ї–∞ –≤–µ—А—Б–Є—П 8 –Є –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ –µ—Й–µ –±–Њ–ї–µ–µ –њ–Њ–Ј–і–љ–Є–µ (–Ј–∞ –љ–Є–Љ–Є —Г–ґ–µ –љ–µ —Б–ї–µ–і–Є–ї). –Т—Б–µ –≤–µ—А—Б–Є–Є –љ–∞—З–Є–љ–∞—П —Б 8 - —Н—В–Њ —Г–ґ–µ .NET, –њ–Њ—Н—В–Њ–Љ—Г –Ј–і–µ—Б—М –љ–µ–Ї–Њ—В–Њ—А—Л–µ –њ—А–Њ–±–ї–µ–Љ—Л —Б–Њ –≤–Ј–ї–Њ–Љ–Њ–Љ –Ї–∞–Ї —Г Microsoft Visual Studio –њ—А–Њ–≥. –Э–Њ –±–Њ–ї–µ–µ —А–∞–љ–љ–Є–µ –≤–µ—А—Б–Є–Є (7 –Є —А–∞–љ—М—И–µ) - –і–µ–ї–∞—О—В —З–µ–ї–Њ–≤–µ—З–µ—Б–Ї–Є–µ –њ—А–Њ–≥–Є =)

- blackstrip

- –Р–і–Љ–Є–љ

- –°–Њ–Њ–±—Й–µ–љ–Є—П: 1177

- –Ч–∞—А–µ–≥–Є—Б—В—А–Є—А–Њ–≤–∞–љ: –°—А —П–љ–≤ 02, 2008 1:42 pm

- –Ю—В–Ї—Г–і–∞: –Я–Њ–і–Њ–ї—М—Б–Ї

- –Ъ–Њ–љ—В–∞–Ї—В–љ–∞—П –Є–љ—Д–Њ—А–Љ–∞—Ж–Є—П:

Re: –°–Ї–∞–ї—М–њ–µ–ї—М, –Ј–∞–ґ–Є–Љ... –Ш–љ—Б—В—А—Г–Љ–µ–љ—В—Л –і–ї—П –Ј–∞–ї–µ–Ј–∞–љ–Є—П –≤–љ—Г—В—А—М

–®–∞–≥ 1 - –∞–љ–∞–ї–Є–Ј –≤–Ј–ї–∞–Љ—Л–≤–∞–µ–Љ–Њ–є –њ—А–Њ–≥–Є.

–Э—Г —Б–Є–Љ–њ—В–Њ–Љ—Л —Б–Љ–Њ—В—А–Є–Љ. –Э–∞–њ—А–Є–Љ–µ—А, –Ј–∞–њ—Г—Б–Ї–∞–µ–Љ –Є–≥—А—Г - –Њ–љ–∞ –њ—А–Њ—Б–Є—В "–Т—Б—В–∞–≤—М—В–µ –і–Є—Б–Ї". –Ъ –њ—А–Є–Љ–µ—А—Г, –≤–Є–і–Є–Љ, —З—В–Њ –Њ–љ–∞ —Н—В–Њ –≤—Л–і–∞–µ—В –љ–∞ –≤–Є–љ–і–Њ—Г—Б–Њ–≤—Б–Ї–Њ–Љ –Њ–Ї–љ–µ —Б–Њ–Њ–±—Й–µ–љ–Є—П (MessageBox), –Ї—А–Њ–Љ–µ —В–Њ–≥–Њ –Њ–љ–∞ –њ—Л—В–∞–µ—В—Б—П –Ј–∞–ї–µ–Ј—В—М –љ–∞ –і–Є—Б–Ї, –∞ —В–∞–Љ –і—А—Г–≥–Њ–є –і–Є—Б–Ї, –Њ–љ–∞ –µ–≥–Њ –Ї—А—Г—В–Є—В –Ї—А—Г—В–Є—В, –∞ –њ–Њ—В–Њ–Љ –≤—Л–і–∞–µ—В —Н—В—Г –Љ–µ—Б–∞–≥—Г. –Ч–∞–њ–Њ–Љ–Є–љ–∞–µ–Љ –≤—Б—С —Н—В–Њ =) —Н—В–Њ –њ–Њ—В–Њ–Љ –±—Г–і–µ—В –≤–∞–ґ–љ–Њ

–®–∞–≥ 2 - —А–∞—Б–њ–∞–Ї–Њ–≤–Ї–∞ –Є—Б–њ–Њ–ї–љ—П–µ–Љ–Њ–≥–Њ —Д–∞–є–ї–∞

–°–∞–Љ—Л–є –њ—А–Њ—Б—В–Њ–є —Б–ї—Г—З–∞–є - –љ–∞–і–Њ –њ–Њ–њ—А–∞–≤–Є—В—М EXE-—Д–∞–є–ї –њ—А–Њ–≥–Є/–Є–≥—А—Л. –С—Л–≤–∞—О—В —Б–ї—Г—З–∞–Є –њ–Њ—Б–ї–Њ–ґ–љ–µ–µ - –њ—А–Њ–≥–∞ –љ–∞–њ—А–Є–Љ–µ—А –њ—А–Њ—Б–Є—В —А–µ–≥–Є—Б—В—А–∞—Ж–Є–Њ–љ–љ—Л–є –Ї–Њ–і –≤–≤–µ—Б—В–Є, –∞ –Ї–Њ–≥–і–∞ –≤–≤–Њ–і–Є—И—М –Ї–∞–Ї–Њ–є –љ–Є—В—М –Ї–Њ–і - —В–Њ –њ—А–Њ–≥–∞ –ї–µ–Ј–µ—В –≤ –Ї–∞–Ї—Г—О –љ–Є—В—М —Б–≤–Њ—О dll –±–Є–±–ї–Є–Њ—В–µ–Ї—Г, –Є –Њ—В—В—Г–і–∞ –≤—Л–Ј—Л–≤–∞–µ—В –њ—А–Њ—Ж–µ–і—Г—А—Г –њ—А–Њ–≤–µ—А–Ї–Є. –Ґ–Њ–≥–і–∞ —В–∞–Љ —Б–ї–Њ–ґ–љ–Њ –Њ—В—Б–ї–µ–і–Є—В—М —Н—В–Њ. –Э–Њ –њ—А–Њ —Н—В–Њ –Ї–∞–Ї –љ–Є—В—М –њ–Њ—В–Њ–Љ. –°–µ–є—З–∞—Б —А–∞—Б—Б–Љ–Њ—В—А–Є–Љ –њ—А–Њ—Б—В–µ–є—И–Є–є —Б–ї—Г—З–∞–є - —П–≤–љ–Њ –≤ EXE-—Д–∞–є–ї–µ –љ–∞–і–Њ –Є—Б–њ—А–∞–≤–Є—В—М —З—В–Њ —В–Њ, —З—В–Њ–± –Є–≥—А–∞ –і–Є—Б–Ї –љ–µ –њ—А–Њ—Б–Є–ї–∞ =)

–Я—А–Њ–≥–∞ –і–ї—П –≤–Є–љ–і–Њ—Г—Б–∞ –Є–Љ–µ–µ—В —В–∞–Ї –љ–∞–Ј—Л–≤–∞–µ–Љ—Л–є MZ –Є PE-—Д–Њ—А–Љ–∞—В—Л –Њ–±—Л—З–љ–Њ. –≠—В–Њ —Б—В–∞–љ–і–∞—А—В–љ—Л–є –і–ї—П exe —Д–∞–є–ї–Њ–≤ MZ-–Ј–∞–≥–Њ–ї–Њ–≤–Њ–Ї —Б —А—П–і–Њ–Љ –њ–Њ–ї–µ–є-–њ–∞—А–∞–Љ–µ—В—А–Њ–≤, –њ–Њ—В–Њ–Љ –Љ–∞–ї–µ–љ—М–Ї–Є–є –і–Њ—Б–Њ–≤—Б–Ї–Є–є –∞—Б—Б–µ–Љ–±–ї–µ—А–љ—Л–є –Ї—Г—Б–Њ–Ї. –Ґ–Њ—В —Б–∞–Љ—Л–є –Ї—Г—Б–Њ–Ї, –Ї–Њ—В–Њ—А—Л–є –њ—А–Є –Ј–∞–њ—Г—Б–Ї–µ —Н—В–Њ–є –њ—А–Њ–≥–Є –≤ –і–Њ—Б–µ –≤—Л–≤–µ–і–µ—В –љ–µ—З—В–Њ —В–Є–њ–∞ "This program must be run under Win32". –Ш –њ–Њ—В–Њ–Љ PE-–Ј–∞–≥–Њ–ї–Њ–≤–Њ–Ї (Portable Executable –Ї–∞–ґ–Є—Б—М –Њ–±–Њ–Ј–љ–∞—З–∞–µ—В).

–Ш–Љ–µ–љ–љ–Њ –≤ PE-–Ј–∞–≥–Њ–ї–Њ–≤–Ї–µ —Б–Њ–і–µ—А–ґ–Є—В—Б—П –Љ–љ–Њ–≥–Њ –њ–Њ–ї–µ–Ј–љ–Њ–є –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–Є, –≤ —З–∞—Б—В–љ–Њ—Б—В–Є "—Б–µ–Ї—Ж–Є–Є" - –Ї—Г—Б–Ї–Є exe-—Д–∞–є–ї–∞. –Ъ–∞–ґ–і–∞—П —Б–µ–Ї—Ж–Є—П –Є–Љ–µ–µ—В —Б–≤–Њ–µ –Є–Љ—П. –Ш —Б–∞–Љ–Њ–µ –≥–ї–∞–≤–љ–Њ–µ –Ј–і–µ—Б—М –њ–Њ–ґ–∞–ї—Г–є - EXE-—Д–∞–є–ї –Љ–Њ–ґ–µ—В –±—Л—В—М –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ. –Ъ–Њ–≥–і–∞ –Њ–љ –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ, —В–Њ –≤–Љ–µ—Б—В–Њ –љ–Њ—А–Љ–∞–ї—М–љ–Њ–≥–Њ –∞—Б—Б–µ–Љ–±–ї–µ—А–љ–Њ–≥–Њ –Ї–Њ–і–∞ –≤ –љ–µ–Љ –±–µ–ї–Є–±–µ—А–і–∞ (—Н—В–Њ –Ї–∞–Ї txt –≤ rar –Ј–∞–њ–∞–Ї–Њ–≤–∞—В—М, –∞ –њ–Њ—В–Њ–Љ rar –Њ—В–Ї—А—Л—В—М –њ—А—П–Љ –≤ –±–ї–Њ–Ї–љ–Њ—В–µ –Є –њ–Њ–њ—Л—В–∞—В—М—Б—П –њ—А–Њ—З–Є—В–∞—В—М —В–µ–Ї—Б—В). –Э–∞–і–Њ —Б–њ–µ—А–≤–∞ —А–∞—Б–њ–∞–Ї–Њ–≤–∞—В—М. –І–µ–Љ?

–Э—Г —Б–Є–Љ–њ—В–Њ–Љ—Л —Б–Љ–Њ—В—А–Є–Љ. –Э–∞–њ—А–Є–Љ–µ—А, –Ј–∞–њ—Г—Б–Ї–∞–µ–Љ –Є–≥—А—Г - –Њ–љ–∞ –њ—А–Њ—Б–Є—В "–Т—Б—В–∞–≤—М—В–µ –і–Є—Б–Ї". –Ъ –њ—А–Є–Љ–µ—А—Г, –≤–Є–і–Є–Љ, —З—В–Њ –Њ–љ–∞ —Н—В–Њ –≤—Л–і–∞–µ—В –љ–∞ –≤–Є–љ–і–Њ—Г—Б–Њ–≤—Б–Ї–Њ–Љ –Њ–Ї–љ–µ —Б–Њ–Њ–±—Й–µ–љ–Є—П (MessageBox), –Ї—А–Њ–Љ–µ —В–Њ–≥–Њ –Њ–љ–∞ –њ—Л—В–∞–µ—В—Б—П –Ј–∞–ї–µ–Ј—В—М –љ–∞ –і–Є—Б–Ї, –∞ —В–∞–Љ –і—А—Г–≥–Њ–є –і–Є—Б–Ї, –Њ–љ–∞ –µ–≥–Њ –Ї—А—Г—В–Є—В –Ї—А—Г—В–Є—В, –∞ –њ–Њ—В–Њ–Љ –≤—Л–і–∞–µ—В —Н—В—Г –Љ–µ—Б–∞–≥—Г. –Ч–∞–њ–Њ–Љ–Є–љ–∞–µ–Љ –≤—Б—С —Н—В–Њ =) —Н—В–Њ –њ–Њ—В–Њ–Љ –±—Г–і–µ—В –≤–∞–ґ–љ–Њ

–®–∞–≥ 2 - —А–∞—Б–њ–∞–Ї–Њ–≤–Ї–∞ –Є—Б–њ–Њ–ї–љ—П–µ–Љ–Њ–≥–Њ —Д–∞–є–ї–∞

–°–∞–Љ—Л–є –њ—А–Њ—Б—В–Њ–є —Б–ї—Г—З–∞–є - –љ–∞–і–Њ –њ–Њ–њ—А–∞–≤–Є—В—М EXE-—Д–∞–є–ї –њ—А–Њ–≥–Є/–Є–≥—А—Л. –С—Л–≤–∞—О—В —Б–ї—Г—З–∞–Є –њ–Њ—Б–ї–Њ–ґ–љ–µ–µ - –њ—А–Њ–≥–∞ –љ–∞–њ—А–Є–Љ–µ—А –њ—А–Њ—Б–Є—В —А–µ–≥–Є—Б—В—А–∞—Ж–Є–Њ–љ–љ—Л–є –Ї–Њ–і –≤–≤–µ—Б—В–Є, –∞ –Ї–Њ–≥–і–∞ –≤–≤–Њ–і–Є—И—М –Ї–∞–Ї–Њ–є –љ–Є—В—М –Ї–Њ–і - —В–Њ –њ—А–Њ–≥–∞ –ї–µ–Ј–µ—В –≤ –Ї–∞–Ї—Г—О –љ–Є—В—М —Б–≤–Њ—О dll –±–Є–±–ї–Є–Њ—В–µ–Ї—Г, –Є –Њ—В—В—Г–і–∞ –≤—Л–Ј—Л–≤–∞–µ—В –њ—А–Њ—Ж–µ–і—Г—А—Г –њ—А–Њ–≤–µ—А–Ї–Є. –Ґ–Њ–≥–і–∞ —В–∞–Љ —Б–ї–Њ–ґ–љ–Њ –Њ—В—Б–ї–µ–і–Є—В—М —Н—В–Њ. –Э–Њ –њ—А–Њ —Н—В–Њ –Ї–∞–Ї –љ–Є—В—М –њ–Њ—В–Њ–Љ. –°–µ–є—З–∞—Б —А–∞—Б—Б–Љ–Њ—В—А–Є–Љ –њ—А–Њ—Б—В–µ–є—И–Є–є —Б–ї—Г—З–∞–є - —П–≤–љ–Њ –≤ EXE-—Д–∞–є–ї–µ –љ–∞–і–Њ –Є—Б–њ—А–∞–≤–Є—В—М —З—В–Њ —В–Њ, —З—В–Њ–± –Є–≥—А–∞ –і–Є—Б–Ї –љ–µ –њ—А–Њ—Б–Є–ї–∞ =)

–Я—А–Њ–≥–∞ –і–ї—П –≤–Є–љ–і–Њ—Г—Б–∞ –Є–Љ–µ–µ—В —В–∞–Ї –љ–∞–Ј—Л–≤–∞–µ–Љ—Л–є MZ –Є PE-—Д–Њ—А–Љ–∞—В—Л –Њ–±—Л—З–љ–Њ. –≠—В–Њ —Б—В–∞–љ–і–∞—А—В–љ—Л–є –і–ї—П exe —Д–∞–є–ї–Њ–≤ MZ-–Ј–∞–≥–Њ–ї–Њ–≤–Њ–Ї —Б —А—П–і–Њ–Љ –њ–Њ–ї–µ–є-–њ–∞—А–∞–Љ–µ—В—А–Њ–≤, –њ–Њ—В–Њ–Љ –Љ–∞–ї–µ–љ—М–Ї–Є–є –і–Њ—Б–Њ–≤—Б–Ї–Є–є –∞—Б—Б–µ–Љ–±–ї–µ—А–љ—Л–є –Ї—Г—Б–Њ–Ї. –Ґ–Њ—В —Б–∞–Љ—Л–є –Ї—Г—Б–Њ–Ї, –Ї–Њ—В–Њ—А—Л–є –њ—А–Є –Ј–∞–њ—Г—Б–Ї–µ —Н—В–Њ–є –њ—А–Њ–≥–Є –≤ –і–Њ—Б–µ –≤—Л–≤–µ–і–µ—В –љ–µ—З—В–Њ —В–Є–њ–∞ "This program must be run under Win32". –Ш –њ–Њ—В–Њ–Љ PE-–Ј–∞–≥–Њ–ї–Њ–≤–Њ–Ї (Portable Executable –Ї–∞–ґ–Є—Б—М –Њ–±–Њ–Ј–љ–∞—З–∞–µ—В).

–Ш–Љ–µ–љ–љ–Њ –≤ PE-–Ј–∞–≥–Њ–ї–Њ–≤–Ї–µ —Б–Њ–і–µ—А–ґ–Є—В—Б—П –Љ–љ–Њ–≥–Њ –њ–Њ–ї–µ–Ј–љ–Њ–є –Є–љ—Д–Њ—А–Љ–∞—Ж–Є–Є, –≤ —З–∞—Б—В–љ–Њ—Б—В–Є "—Б–µ–Ї—Ж–Є–Є" - –Ї—Г—Б–Ї–Є exe-—Д–∞–є–ї–∞. –Ъ–∞–ґ–і–∞—П —Б–µ–Ї—Ж–Є—П –Є–Љ–µ–µ—В —Б–≤–Њ–µ –Є–Љ—П. –Ш —Б–∞–Љ–Њ–µ –≥–ї–∞–≤–љ–Њ–µ –Ј–і–µ—Б—М –њ–Њ–ґ–∞–ї—Г–є - EXE-—Д–∞–є–ї –Љ–Њ–ґ–µ—В –±—Л—В—М –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ. –Ъ–Њ–≥–і–∞ –Њ–љ –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ, —В–Њ –≤–Љ–µ—Б—В–Њ –љ–Њ—А–Љ–∞–ї—М–љ–Њ–≥–Њ –∞—Б—Б–µ–Љ–±–ї–µ—А–љ–Њ–≥–Њ –Ї–Њ–і–∞ –≤ –љ–µ–Љ –±–µ–ї–Є–±–µ—А–і–∞ (—Н—В–Њ –Ї–∞–Ї txt –≤ rar –Ј–∞–њ–∞–Ї–Њ–≤–∞—В—М, –∞ –њ–Њ—В–Њ–Љ rar –Њ—В–Ї—А—Л—В—М –њ—А—П–Љ –≤ –±–ї–Њ–Ї–љ–Њ—В–µ –Є –њ–Њ–њ—Л—В–∞—В—М—Б—П –њ—А–Њ—З–Є—В–∞—В—М —В–µ–Ї—Б—В). –Э–∞–і–Њ —Б–њ–µ—А–≤–∞ —А–∞—Б–њ–∞–Ї–Њ–≤–∞—В—М. –І–µ–Љ?

- blackstrip

- –Р–і–Љ–Є–љ

- –°–Њ–Њ–±—Й–µ–љ–Є—П: 1177

- –Ч–∞—А–µ–≥–Є—Б—В—А–Є—А–Њ–≤–∞–љ: –°—А —П–љ–≤ 02, 2008 1:42 pm

- –Ю—В–Ї—Г–і–∞: –Я–Њ–і–Њ–ї—М—Б–Ї

- –Ъ–Њ–љ—В–∞–Ї—В–љ–∞—П –Є–љ—Д–Њ—А–Љ–∞—Ж–Є—П:

Re: –°–Ї–∞–ї—М–њ–µ–ї—М, –Ј–∞–ґ–Є–Љ... –Ш–љ—Б—В—А—Г–Љ–µ–љ—В—Л –і–ї—П –Ј–∞–ї–µ–Ј–∞–љ–Є—П –≤–љ—Г—В—А—М

–†–∞—Б–њ–∞–Ї–Њ–≤–∞—В—М –Љ–Њ–ґ–љ–Њ —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–Њ–Љ. –Х—Б—В—М –Љ–љ–Њ–≥–Њ –Ј–∞–њ–∞–Ї–Њ–≤—Й–Є–Ї–Њ–≤ –і–ї—П EXE-—Д–∞–є–ї–Њ–≤. –Ю–љ–Є –≤ —А–µ–Ј—Г–ї—М—В–∞—В–µ –і–µ–ї–∞—О—В —В–Њ–ґ–µ EXE-—Д–∞–є–ї. –Э–Њ —Н—В–Њ—В —Д–∞–є–ї –Љ–µ–љ—М—И–µ —А–∞–Ј–∞ –≤ —В—А–Є –њ–Њ —А–∞–Ј–Љ–µ—А—Г —З–µ–Љ –Є—Б—Е–Њ–і–љ—Л–є, –∞ –њ—А–Є –µ–≥–Њ –Ј–∞–њ—Г—Б–Ї–µ - —Б–љ–∞—З–∞–ї–∞ –±—Л—Б—В—А–Њ –Ј–∞–њ—Г—Б–Ї–∞–µ—В—Б—П –њ—А–Њ—Ж–µ–і—Г—А–∞ —А–∞—Б–њ–∞–Ї–Њ–≤–Ї–Є, –і–Њ—Б—В–∞–µ—В –Є–Ј exe —Н—В—Г –±–µ–ї–Є–±–µ—А–і—Г (—В–µ–ї–Њ –∞—А—Е–Є–≤–∞) –Є –≤—Л–Ї–Є–і—Л–≤–∞–µ—В –≤ –Њ–њ–µ—А–∞—В–Є–≤–љ—Г—О –њ–∞–Љ—П—В—М —Г–ґ–µ –≤ —А–∞—Б–њ–∞–Ї–Њ–≤–∞–љ–љ–Њ–Љ –≤–Є–і–µ (–љ–Њ—А–Љ–∞–ї—М–љ—Л–є –∞—Б—Б–µ–Љ–±–ї–µ—А–љ—Л–є –Ї–Њ–і) –Є –њ–µ—А–µ–і–∞–µ—В –љ–∞ –љ–µ–≥–Њ —Г–њ—А–∞–≤–ї–µ–љ–Є–µ. –Я–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї—М —Н—В–Њ–≥–Њ –љ–µ –Ј–∞–Љ–µ—З–∞–µ—В, –µ–Љ—Г –Ї–∞–ґ–µ—В—Б—П —З—В–Њ exe-—И–љ–Є–Ї –Ј–∞–њ—Г—Б–Ї–∞–µ—В—Б—П –Ї–∞–Ї –Њ–±—Л—З–љ–Њ =)

–С—Л–≤–∞—О—В —Г –љ–µ–Ї–Њ—В–Њ—А—Л—Е –Ј–∞–њ–∞–Ї–Њ–≤—Й–Є–Ї–Њ–≤ "–Љ–µ—А—В–≤—Л–µ" —Б—В–µ–њ–µ–љ–Є —Б–ґ–∞—В–Є—П. –°–ґ–∞—В—Л–µ —В–∞–Ї–Є–Љ –Њ–±—А–∞–Ј–Њ–Љ —Д–∞–є–ї—Л —А–∞–Ј–ґ–∞—В—М —В—А—Г–і–љ–Њ. –Ґ–Њ–≥–і–∞ –µ—Б—В—М –њ—А–Њ–≥–Є —В–Є–њ–∞ ProcDump, –Ї–Њ—В–Њ—А—Л–µ —Б–ї–Є–≤–∞—О—В –њ—А—П–Љ –Є–Ј –Њ–њ–µ—А–∞—В–Є–≤—Л —А–∞—Б–њ–∞–Ї–Њ–≤–∞–љ–љ—Л–є –Ї–Њ–і exe. –Э–Њ –Ј–∞—З–∞—Б—В—Г—О —А–µ–Ј—Г–ї—М—В–∞—В —В–∞–Ї–Њ–≥–Њ —Б–ї–Є–≤–∞ - exe-—И–љ–Є–Ї –Ї—А–Є–≤–Њ–≥–Њ —А–∞–Ј–Љ–µ—А–∞ —Б –њ–Њ–ї–Њ–Љ–∞–љ–љ–Њ–є —Б—В—А—Г–Ї—В—Г—А–Њ–є –Ј–∞–≥–Њ–ї–Њ–≤–Ї–Њ–≤ –Є —Б–µ–Ї—Ж–Є–є =) —В–∞–Љ –њ–Њ—В–Њ–Љ —З–Њ—В–Њ —А—Г—З–Ї–∞–Љ–Є –љ–∞–і–Њ –њ—А–∞–≤–Є—В—М. —Н—В–Њ –±—Л–≤–∞–µ—В –љ–µ–ї–µ–≥–Ї–Њ) –Я–Њ—Н—В–Њ–Љ—Г –≤—Б–µ–≥–і–∞ —Е–Њ—А–Њ—И–Њ –±—Л –µ—Б–ї–Є –њ—А–Њ–≥–∞ –њ–Њ–і–і–∞—Б—В—Б—П —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї—Г –Є —А–∞—Б–њ–∞–Ї—Г–µ—В—Б—П —Б–∞–Љ–∞)

–Ф–∞–≤–љ—Л–Љ –і–∞–≤–љ–Њ —П —Б–Њ–±—А–∞–ї —А—П–і —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–Њ–≤ –≤ –Њ–і–љ—Г –њ—А–Њ–≥—Г, —Б–і–µ–ї–∞–ї –Ї–∞–Ї –±—Л –Њ–±–Њ–ї–Њ—З–Ї—Г –і–ї—П –љ–Є—Е. –Т–Њ—В –Њ–љ–∞ –Њ–±–Њ–ї–Њ—З–Ї–∞, –≤ –Ї–Њ–Љ–њ–ї–µ–Ї—В–µ —А—П–і —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–Њ–≤.

–Т–µ—Б 700 –Ъ–±–∞–є—В. http://blackstrip.ru/toolz/lookfor.rar

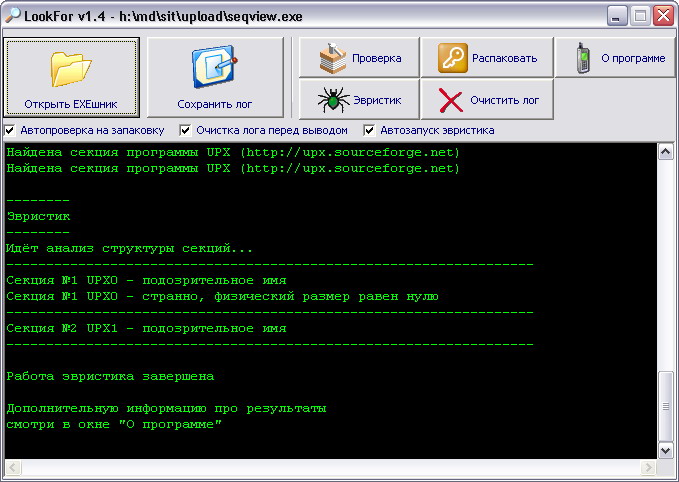

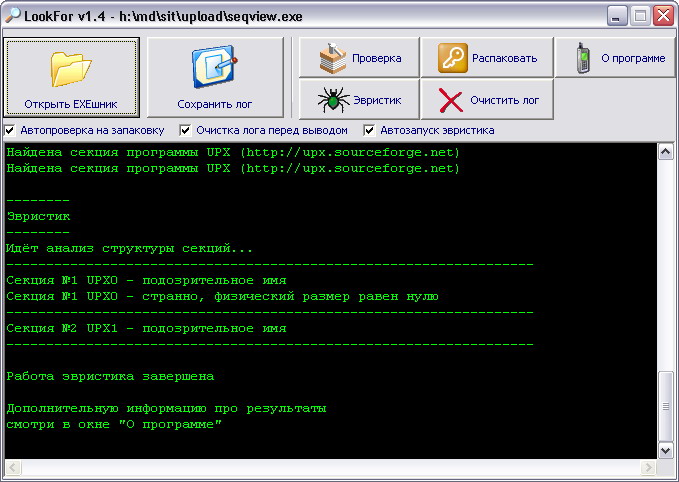

–≤–Њ—В –Љ–Њ–ґ–љ–Њ –µ—О –ї—О–±–Њ–є exe-—И–љ–Є–Ї –Њ—В–Ї—А—Л—В—М. –Њ–љ–∞ —Б—А–∞–≤–љ–Є—В –Є–Љ–µ–љ–∞ —Б–µ–Ї—Ж–Є–є —Б –љ–µ–Ї–Њ—В–Њ—А—Л–Љ–Є, –Ї–Њ—В–Њ—А—Л–µ –Њ—Б—В–∞–≤–ї—П—О—В –њ–Њ—Б–ї–µ —Б–µ–±—П –Ј–∞–њ–∞–Ї–Њ–≤—Й–Є–Ї–Є –Є –њ–Њ–њ—Л—В–∞–µ—В—Б—П –Њ–њ—А–µ–і–µ–ї–Є—В—М —З–µ–Љ –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ exe-—И–љ–Є–Ї. –Э–∞–њ—А–Є–Љ–µ—А, –≤–Њ—В –љ–∞ —Б–Ї—А–Є–љ–µ –≤–Є–і–љ–Њ —З—В–Њ –Љ–Њ—П –њ—А–Њ–≥–∞ Sequence Viewer –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ–∞ –Ј–∞–њ–∞–Ї–Њ–≤—Й–Є–Ї–Њ–Љ UPX =)

–і–∞–ї–µ–µ –љ–∞–і–Њ –љ–∞–ґ–∞—В—М "–†–∞—Б–њ–∞–Ї–Њ–≤–∞—В—М" –Є –≤—Л–±—А–∞—В—М –Њ–і–Є–љ –Є–Ј —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–Њ–≤, –і–∞–ї–µ–µ –≤ –Ј–∞–≤–Є—Б–Є–Љ–Њ—Б—В–Є –Њ—В —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–∞ –і–µ–ї–∞—В—М –і–µ–є—Б—В–≤–Є—П (–і–ї—П AsPack –љ–∞–њ—А–Є–Љ–µ—А - –µ—Й–µ —А–∞–Ј –≤—Л–±—А–∞—В—М exe-—И–љ–Є–Ї, –і–ї—П upx - –њ—А–Њ—Б—В–Њ —Б–Љ–Њ—В—А–µ—В—М –љ–∞ –њ—А–Њ—Ж–µ—Б—Б —А–∞—Б–њ–∞–Ї–Њ–≤–Ї–Є). —А–∞—Б–њ–∞–Ї–Њ–≤–∞–љ–љ—Л–є exe-—И–љ–Є–Ї –≤ –Ј–∞–≤–Є—Б–Є–Љ–Њ—Б—В–Є –Њ—В —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–∞ –Љ–Њ–ґ–µ—В –±—Л—В—М –њ–Њ–ї–Њ–ґ–µ–љ –Є–ї–Є —А—П–і–Њ–Љ —Б –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ–љ—Л–Љ exe-—И–љ–Є–Ї–Њ–Љ, –Є–ї–Є –њ–Њ–≤–µ—А—Е –љ–µ–≥–Њ, –Є–ї–Є –≤–Њ–Њ–±—Й–µ –≤ –Ї–Њ—А–µ–љ—М –і–Є—Б–Ї–∞ —Б: =) –µ—Б–ї–Є –њ–Њ—Б–ї–µ —А–∞—Б–њ–∞–Ї–Њ–≤–Ї–Є –Њ–Ї–љ–Њ —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–∞ –±—Л—Б—В—А–Њ –њ—А–Њ–њ–∞–і–∞–µ—В, –Є —Н–Ї–Ј–µ—И–љ–Є–Ї–∞ –љ–Є–≥–і–µ –љ–µ—В—Г - –Є–ї–Є –Њ–љ–Њ –љ–µ —А–∞—Б–њ–∞–Ї–Њ–≤–∞–ї–Њ—Б—М, –Є–ї–Є –≥–і–µ—В–Њ –ї–µ–ґ–Є—В, –Є–ї–Є –Љ–Њ–ґ–µ—В–µ –≤–Њ–Њ–±—Й–µ –≤—А—Г—З–љ—Г—О –≤–ї–µ–Ј—В—М –≤ llokfor-–Њ–≤—Б–Ї—Г—О –њ–∞–њ–Ї—Г packer –Є —Б–∞–Љ–Њ–Љ—Г –Ј–∞–њ—Г—Б—В–Є—В—М –ї—О–±–Њ–є –Є–Ј —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–Њ–≤. –Ґ–∞–Ї–ґ–µ –Љ–Њ–ґ–µ—В–µ –µ—Б–ї–Є –љ–Є—З–Њ –љ–µ –њ–Њ–Љ–Њ–≥–∞–µ—В - –њ–Њ—Б–Љ–Њ—В—А–µ—В—М –≤ lookfor-–µ –Є–Љ–µ–љ–∞ —Б–µ–Ї—Ж–Є–є, —Б–њ–Є—Б–∞—В—М –Є—Е –љ–∞ –±—Г–Љ–∞–ґ–Ї—Г, –Є –≤—Б—П–Ї–Є–µ —Е–Є—В—А—Л–µ –љ–∞–Ј–≤–∞–љ–Є—П —Б–µ–Ї—Ж–Є–є (–љ–µ code, –љ–µ data) - –њ–Њ–Є—Б–Ї–∞—В—М –≤ –Є–љ–µ—В–µ –Ј–∞–њ–∞–Ї–Њ–≤—Й–Є–Ї –Є —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї —Б–Њ–Њ—В–≤–µ—В—Б—В–≤–µ–љ–љ–Њ =)

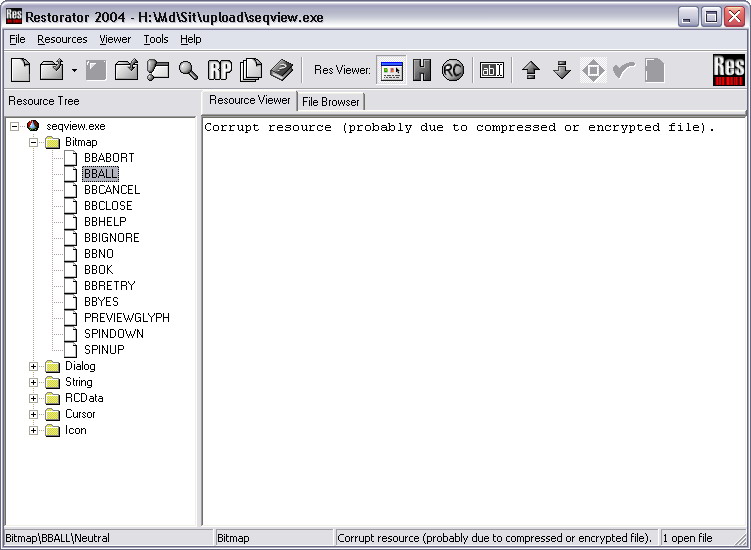

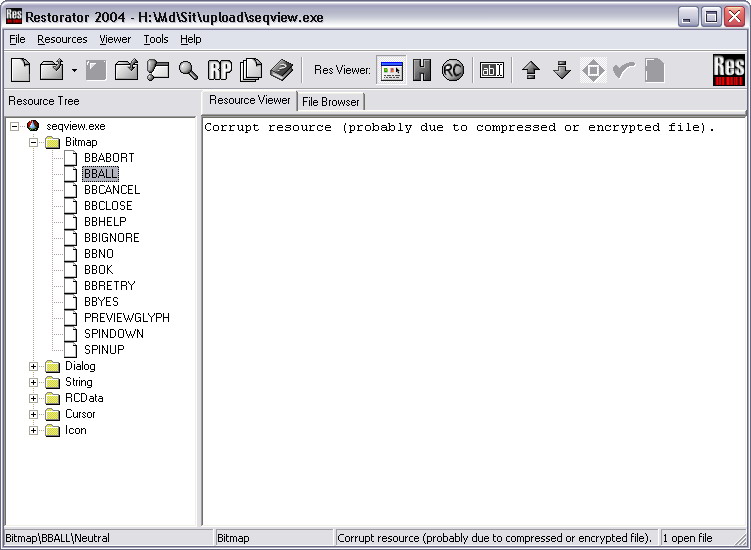

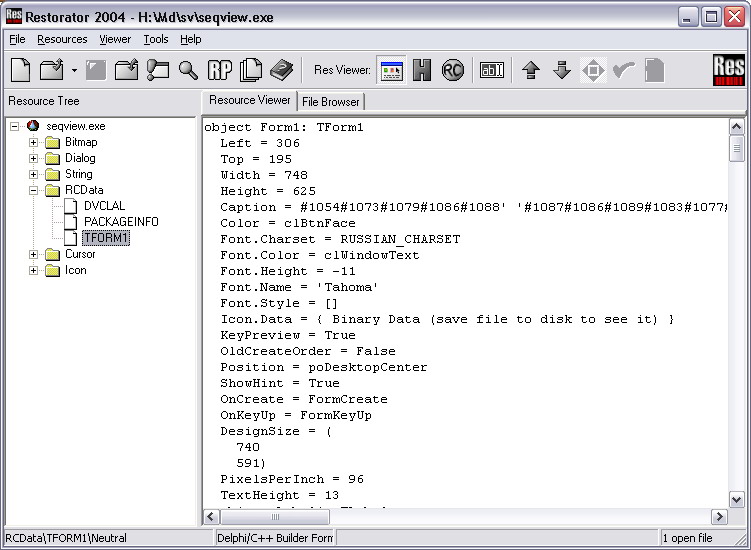

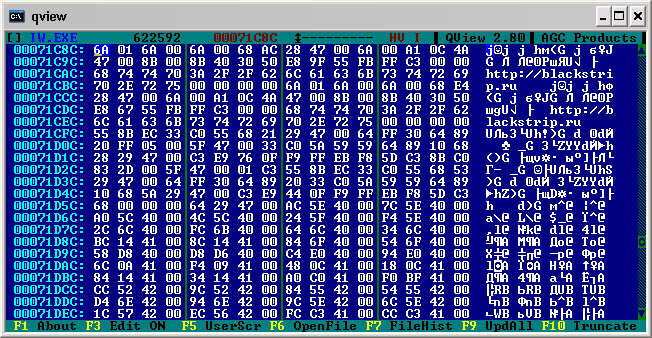

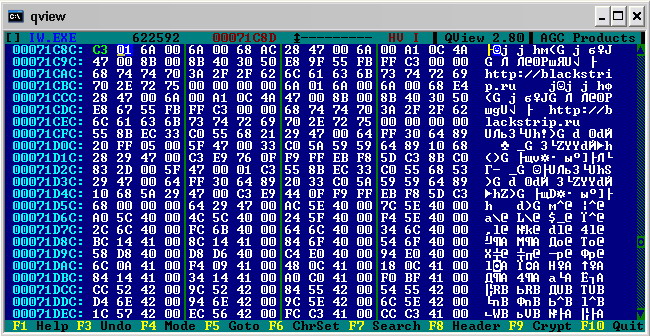

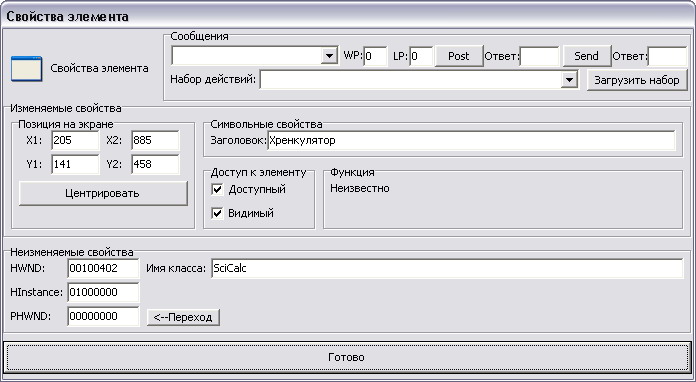

–Т –Њ–±—Й–µ–Љ –Ї–∞–Ї–Є–Љ —В–Њ —Е–Є—В—А—Л–Љ –Њ–±—А–∞–Ј–Њ–Љ –≤—Л –њ–Њ–ї—Г—З–Є–ї–Є —А–∞—Б–њ–∞–Ї–Њ–≤–∞–љ–љ—Л–є exe-—И–љ–Є–Ї. –Ш–ї–Є –Њ–љ –њ—А–Њ—Б—В–Њ –Є –њ–Њ–љ–∞—З–∞–ї—Г –љ–µ –±—Л–ї –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ. (–Я—А–Њ–≤–µ—А–Є—В—М —Н—В–Њ –ї–µ–≥–Ї–Њ - –Ы–Ѓ–С–Ђ–Ь —А–µ–і–∞–Ї—В–Њ—А–Њ–Љ —А–µ—Б—Г—А—Б–Њ–≤, –љ–∞–њ—А–Є–Љ–µ—А Restorator-–Њ–Љ –≤–ї–µ–Ј—В—М –≤ exe-—И–љ–Є–Ї –Є –њ–Њ—Б–Љ–Њ—В—А–µ—В—М –≤—Б—В—А–Њ–µ–љ–љ—Л–µ –≤ –љ–µ–≥–Њ –Ї–∞—А—В–Є–љ–Ї–Є, —В–µ–Ї—Б—В—Л –Є —В.–њ, –µ—Б–ї–Є –±—Г–і–µ—В –љ–∞–њ–Є—Б–∞–љ–Њ —З—В–Њ —Д–∞–є–ї –њ–Њ–≤—А–µ–ґ–і–µ–љ - –Ј–љ–∞—З–Є—В –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ). –Т–Њ—В –њ—А–Є–Љ–µ—А –Љ–Њ–µ–≥–Њ –ґ–µ —Б–µ–Ї–≤–µ–љ—Б-–≤—М—О–≤–µ—А–∞, –Њ—В–Ї—А—Л—В–Њ–≥–Њ —А–µ—Б—В–Њ—А–∞—В–Њ—А–Њ–Љ:

–Ъ–∞–Ї –≤–Є–і–Є—В–µ "—А–µ—Б—Г—А—Б –њ–Њ–≤—А–µ–ґ–і–µ–љ (–≤–µ—А–Њ—П—В–љ–Њ –≤—Б–ї–µ–і—Б—В–≤–Є–µ –Ј–∞–њ–∞–Ї–Њ–≤–Ї–Є –Є–ї–Є —И–Є—Д—А–Њ–≤–∞–љ–Є—П)". –Ч–љ–∞—З–Є—В –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ =) –Є–ї–Є –љ–µ –і–Њ –Ї–Њ–љ—Ж–∞ –і–Њ–Ї–∞—З–∞–ї–Є –µ—Б–ї–Є)) –љ–Њ —В–Њ–≥–і–∞ –Є exe-—И–љ–Є–Ї –Ј–∞–њ—Г—Б–Ї–∞—В—М—Б—П –љ–µ –і–Њ–ї–ґ–µ–љ –µ—Б–ї–Є –Њ–љ –і–µ–є—Б—В–≤–Є—В–µ–ї—М–љ–Њ –±–Є—В—Л–є.

–І—В–Њ –ґ–µ –і–µ–ї–∞—В—М —В–µ–њ–µ—А—М? –Ъ–Њ–≥–і–∞ —Г –љ–∞—Б –µ—Б—В—М —А–∞—Б–њ–∞–Ї–Њ–≤–∞–љ–љ—Л–є —З–Є—Б—В—Л–є exe-—Д–∞–є–ї =)

–С—Л–≤–∞—О—В —Г –љ–µ–Ї–Њ—В–Њ—А—Л—Е –Ј–∞–њ–∞–Ї–Њ–≤—Й–Є–Ї–Њ–≤ "–Љ–µ—А—В–≤—Л–µ" —Б—В–µ–њ–µ–љ–Є —Б–ґ–∞—В–Є—П. –°–ґ–∞—В—Л–µ —В–∞–Ї–Є–Љ –Њ–±—А–∞–Ј–Њ–Љ —Д–∞–є–ї—Л —А–∞–Ј–ґ–∞—В—М —В—А—Г–і–љ–Њ. –Ґ–Њ–≥–і–∞ –µ—Б—В—М –њ—А–Њ–≥–Є —В–Є–њ–∞ ProcDump, –Ї–Њ—В–Њ—А—Л–µ —Б–ї–Є–≤–∞—О—В –њ—А—П–Љ –Є–Ј –Њ–њ–µ—А–∞—В–Є–≤—Л —А–∞—Б–њ–∞–Ї–Њ–≤–∞–љ–љ—Л–є –Ї–Њ–і exe. –Э–Њ –Ј–∞—З–∞—Б—В—Г—О —А–µ–Ј—Г–ї—М—В–∞—В —В–∞–Ї–Њ–≥–Њ —Б–ї–Є–≤–∞ - exe-—И–љ–Є–Ї –Ї—А–Є–≤–Њ–≥–Њ —А–∞–Ј–Љ–µ—А–∞ —Б –њ–Њ–ї–Њ–Љ–∞–љ–љ–Њ–є —Б—В—А—Г–Ї—В—Г—А–Њ–є –Ј–∞–≥–Њ–ї–Њ–≤–Ї–Њ–≤ –Є —Б–µ–Ї—Ж–Є–є =) —В–∞–Љ –њ–Њ—В–Њ–Љ —З–Њ—В–Њ —А—Г—З–Ї–∞–Љ–Є –љ–∞–і–Њ –њ—А–∞–≤–Є—В—М. —Н—В–Њ –±—Л–≤–∞–µ—В –љ–µ–ї–µ–≥–Ї–Њ) –Я–Њ—Н—В–Њ–Љ—Г –≤—Б–µ–≥–і–∞ —Е–Њ—А–Њ—И–Њ –±—Л –µ—Б–ї–Є –њ—А–Њ–≥–∞ –њ–Њ–і–і–∞—Б—В—Б—П —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї—Г –Є —А–∞—Б–њ–∞–Ї—Г–µ—В—Б—П —Б–∞–Љ–∞)

–Ф–∞–≤–љ—Л–Љ –і–∞–≤–љ–Њ —П —Б–Њ–±—А–∞–ї —А—П–і —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–Њ–≤ –≤ –Њ–і–љ—Г –њ—А–Њ–≥—Г, —Б–і–µ–ї–∞–ї –Ї–∞–Ї –±—Л –Њ–±–Њ–ї–Њ—З–Ї—Г –і–ї—П –љ–Є—Е. –Т–Њ—В –Њ–љ–∞ –Њ–±–Њ–ї–Њ—З–Ї–∞, –≤ –Ї–Њ–Љ–њ–ї–µ–Ї—В–µ —А—П–і —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–Њ–≤.

–Т–µ—Б 700 –Ъ–±–∞–є—В. http://blackstrip.ru/toolz/lookfor.rar

–≤–Њ—В –Љ–Њ–ґ–љ–Њ –µ—О –ї—О–±–Њ–є exe-—И–љ–Є–Ї –Њ—В–Ї—А—Л—В—М. –Њ–љ–∞ —Б—А–∞–≤–љ–Є—В –Є–Љ–µ–љ–∞ —Б–µ–Ї—Ж–Є–є —Б –љ–µ–Ї–Њ—В–Њ—А—Л–Љ–Є, –Ї–Њ—В–Њ—А—Л–µ –Њ—Б—В–∞–≤–ї—П—О—В –њ–Њ—Б–ї–µ —Б–µ–±—П –Ј–∞–њ–∞–Ї–Њ–≤—Й–Є–Ї–Є –Є –њ–Њ–њ—Л—В–∞–µ—В—Б—П –Њ–њ—А–µ–і–µ–ї–Є—В—М —З–µ–Љ –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ exe-—И–љ–Є–Ї. –Э–∞–њ—А–Є–Љ–µ—А, –≤–Њ—В –љ–∞ —Б–Ї—А–Є–љ–µ –≤–Є–і–љ–Њ —З—В–Њ –Љ–Њ—П –њ—А–Њ–≥–∞ Sequence Viewer –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ–∞ –Ј–∞–њ–∞–Ї–Њ–≤—Й–Є–Ї–Њ–Љ UPX =)

–і–∞–ї–µ–µ –љ–∞–і–Њ –љ–∞–ґ–∞—В—М "–†–∞—Б–њ–∞–Ї–Њ–≤–∞—В—М" –Є –≤—Л–±—А–∞—В—М –Њ–і–Є–љ –Є–Ј —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–Њ–≤, –і–∞–ї–µ–µ –≤ –Ј–∞–≤–Є—Б–Є–Љ–Њ—Б—В–Є –Њ—В —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–∞ –і–µ–ї–∞—В—М –і–µ–є—Б—В–≤–Є—П (–і–ї—П AsPack –љ–∞–њ—А–Є–Љ–µ—А - –µ—Й–µ —А–∞–Ј –≤—Л–±—А–∞—В—М exe-—И–љ–Є–Ї, –і–ї—П upx - –њ—А–Њ—Б—В–Њ —Б–Љ–Њ—В—А–µ—В—М –љ–∞ –њ—А–Њ—Ж–µ—Б—Б —А–∞—Б–њ–∞–Ї–Њ–≤–Ї–Є). —А–∞—Б–њ–∞–Ї–Њ–≤–∞–љ–љ—Л–є exe-—И–љ–Є–Ї –≤ –Ј–∞–≤–Є—Б–Є–Љ–Њ—Б—В–Є –Њ—В —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–∞ –Љ–Њ–ґ–µ—В –±—Л—В—М –њ–Њ–ї–Њ–ґ–µ–љ –Є–ї–Є —А—П–і–Њ–Љ —Б –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ–љ—Л–Љ exe-—И–љ–Є–Ї–Њ–Љ, –Є–ї–Є –њ–Њ–≤–µ—А—Е –љ–µ–≥–Њ, –Є–ї–Є –≤–Њ–Њ–±—Й–µ –≤ –Ї–Њ—А–µ–љ—М –і–Є—Б–Ї–∞ —Б: =) –µ—Б–ї–Є –њ–Њ—Б–ї–µ —А–∞—Б–њ–∞–Ї–Њ–≤–Ї–Є –Њ–Ї–љ–Њ —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–∞ –±—Л—Б—В—А–Њ –њ—А–Њ–њ–∞–і–∞–µ—В, –Є —Н–Ї–Ј–µ—И–љ–Є–Ї–∞ –љ–Є–≥–і–µ –љ–µ—В—Г - –Є–ї–Є –Њ–љ–Њ –љ–µ —А–∞—Б–њ–∞–Ї–Њ–≤–∞–ї–Њ—Б—М, –Є–ї–Є –≥–і–µ—В–Њ –ї–µ–ґ–Є—В, –Є–ї–Є –Љ–Њ–ґ–µ—В–µ –≤–Њ–Њ–±—Й–µ –≤—А—Г—З–љ—Г—О –≤–ї–µ–Ј—В—М –≤ llokfor-–Њ–≤—Б–Ї—Г—О –њ–∞–њ–Ї—Г packer –Є —Б–∞–Љ–Њ–Љ—Г –Ј–∞–њ—Г—Б—В–Є—В—М –ї—О–±–Њ–є –Є–Ј —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї–Њ–≤. –Ґ–∞–Ї–ґ–µ –Љ–Њ–ґ–µ—В–µ –µ—Б–ї–Є –љ–Є—З–Њ –љ–µ –њ–Њ–Љ–Њ–≥–∞–µ—В - –њ–Њ—Б–Љ–Њ—В—А–µ—В—М –≤ lookfor-–µ –Є–Љ–µ–љ–∞ —Б–µ–Ї—Ж–Є–є, —Б–њ–Є—Б–∞—В—М –Є—Е –љ–∞ –±—Г–Љ–∞–ґ–Ї—Г, –Є –≤—Б—П–Ї–Є–µ —Е–Є—В—А—Л–µ –љ–∞–Ј–≤–∞–љ–Є—П —Б–µ–Ї—Ж–Є–є (–љ–µ code, –љ–µ data) - –њ–Њ–Є—Б–Ї–∞—В—М –≤ –Є–љ–µ—В–µ –Ј–∞–њ–∞–Ї–Њ–≤—Й–Є–Ї –Є —А–∞—Б–њ–∞–Ї–Њ–≤—Й–Є–Ї —Б–Њ–Њ—В–≤–µ—В—Б—В–≤–µ–љ–љ–Њ =)

–Т –Њ–±—Й–µ–Љ –Ї–∞–Ї–Є–Љ —В–Њ —Е–Є—В—А—Л–Љ –Њ–±—А–∞–Ј–Њ–Љ –≤—Л –њ–Њ–ї—Г—З–Є–ї–Є —А–∞—Б–њ–∞–Ї–Њ–≤–∞–љ–љ—Л–є exe-—И–љ–Є–Ї. –Ш–ї–Є –Њ–љ –њ—А–Њ—Б—В–Њ –Є –њ–Њ–љ–∞—З–∞–ї—Г –љ–µ –±—Л–ї –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ. (–Я—А–Њ–≤–µ—А–Є—В—М —Н—В–Њ –ї–µ–≥–Ї–Њ - –Ы–Ѓ–С–Ђ–Ь —А–µ–і–∞–Ї—В–Њ—А–Њ–Љ —А–µ—Б—Г—А—Б–Њ–≤, –љ–∞–њ—А–Є–Љ–µ—А Restorator-–Њ–Љ –≤–ї–µ–Ј—В—М –≤ exe-—И–љ–Є–Ї –Є –њ–Њ—Б–Љ–Њ—В—А–µ—В—М –≤—Б—В—А–Њ–µ–љ–љ—Л–µ –≤ –љ–µ–≥–Њ –Ї–∞—А—В–Є–љ–Ї–Є, —В–µ–Ї—Б—В—Л –Є —В.–њ, –µ—Б–ї–Є –±—Г–і–µ—В –љ–∞–њ–Є—Б–∞–љ–Њ —З—В–Њ —Д–∞–є–ї –њ–Њ–≤—А–µ–ґ–і–µ–љ - –Ј–љ–∞—З–Є—В –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ). –Т–Њ—В –њ—А–Є–Љ–µ—А –Љ–Њ–µ–≥–Њ –ґ–µ —Б–µ–Ї–≤–µ–љ—Б-–≤—М—О–≤–µ—А–∞, –Њ—В–Ї—А—Л—В–Њ–≥–Њ —А–µ—Б—В–Њ—А–∞—В–Њ—А–Њ–Љ:

–Ъ–∞–Ї –≤–Є–і–Є—В–µ "—А–µ—Б—Г—А—Б –њ–Њ–≤—А–µ–ґ–і–µ–љ (–≤–µ—А–Њ—П—В–љ–Њ –≤—Б–ї–µ–і—Б—В–≤–Є–µ –Ј–∞–њ–∞–Ї–Њ–≤–Ї–Є –Є–ї–Є —И–Є—Д—А–Њ–≤–∞–љ–Є—П)". –Ч–љ–∞—З–Є—В –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ =) –Є–ї–Є –љ–µ –і–Њ –Ї–Њ–љ—Ж–∞ –і–Њ–Ї–∞—З–∞–ї–Є –µ—Б–ї–Є)) –љ–Њ —В–Њ–≥–і–∞ –Є exe-—И–љ–Є–Ї –Ј–∞–њ—Г—Б–Ї–∞—В—М—Б—П –љ–µ –і–Њ–ї–ґ–µ–љ –µ—Б–ї–Є –Њ–љ –і–µ–є—Б—В–≤–Є—В–µ–ї—М–љ–Њ –±–Є—В—Л–є.

–І—В–Њ –ґ–µ –і–µ–ї–∞—В—М —В–µ–њ–µ—А—М? –Ъ–Њ–≥–і–∞ —Г –љ–∞—Б –µ—Б—В—М —А–∞—Б–њ–∞–Ї–Њ–≤–∞–љ–љ—Л–є —З–Є—Б—В—Л–є exe-—Д–∞–є–ї =)

- blackstrip

- –Р–і–Љ–Є–љ

- –°–Њ–Њ–±—Й–µ–љ–Є—П: 1177

- –Ч–∞—А–µ–≥–Є—Б—В—А–Є—А–Њ–≤–∞–љ: –°—А —П–љ–≤ 02, 2008 1:42 pm

- –Ю—В–Ї—Г–і–∞: –Я–Њ–і–Њ–ї—М—Б–Ї

- –Ъ–Њ–љ—В–∞–Ї—В–љ–∞—П –Є–љ—Д–Њ—А–Љ–∞—Ж–Є—П:

Re: –°–Ї–∞–ї—М–њ–µ–ї—М, –Ј–∞–ґ–Є–Љ... –Ш–љ—Б—В—А—Г–Љ–µ–љ—В—Л –і–ї—П –Ј–∞–ї–µ–Ј–∞–љ–Є—П –≤–љ—Г—В—А—М

–®–∞–≥ 3 - –Ю–њ—А–µ–і–µ–ї–µ–љ–Є–µ –љ–∞ —З–µ–Љ –ґ–µ –±—Л–ї —Н—В–Њ—В exe—И–љ–Є–Ї —Б–њ—А–Њ–≥—А–∞–Љ–Љ–Є—А–Њ–≤–∞–љ =)

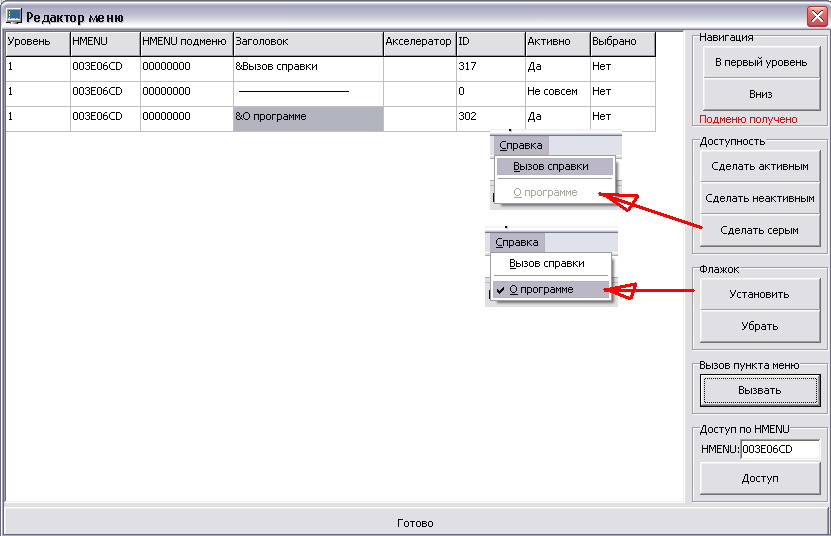

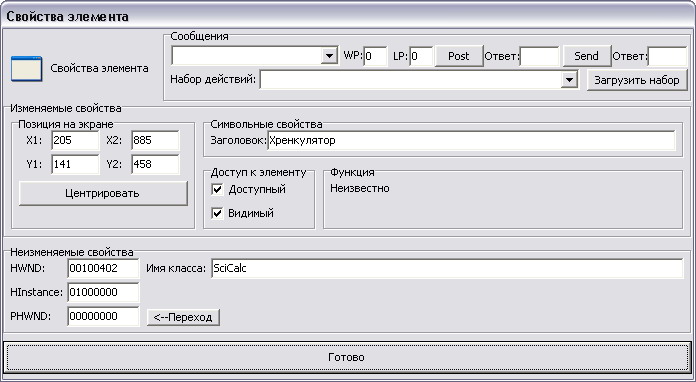

–Ч–і–µ—Б—М –њ–Њ–љ–∞–і–Њ–±–Є—В—Б—П —А–µ–і–∞–Ї—В–Њ—А/–њ—А–Њ—Б–Љ–∞—В—А–Є–≤–∞–ї—М—Й–Є–Ї —А–µ—Б—Г—А—Б–Њ–≤ - –љ–∞–њ—А–Є–Љ–µ—А "Restorator" –±—Г–і—Г –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М (—Г –Ї–Њ–≥–Њ –љ–µ—В—Г –µ–≥–Њ - –њ–Њ–Є—Й–Є—В–µ –≤ –Є–љ—В–µ—А–љ–µ—В–µ, –Њ–љ –љ–µ–±–Њ–ї—М—И–Њ–є –њ–Њ —А–∞–Ј–Љ–µ—А—Г, –љ—Г –Љ–µ–≥–∞–±–∞–є—В–∞ 3-4 –≤–µ—Б–Є—В)

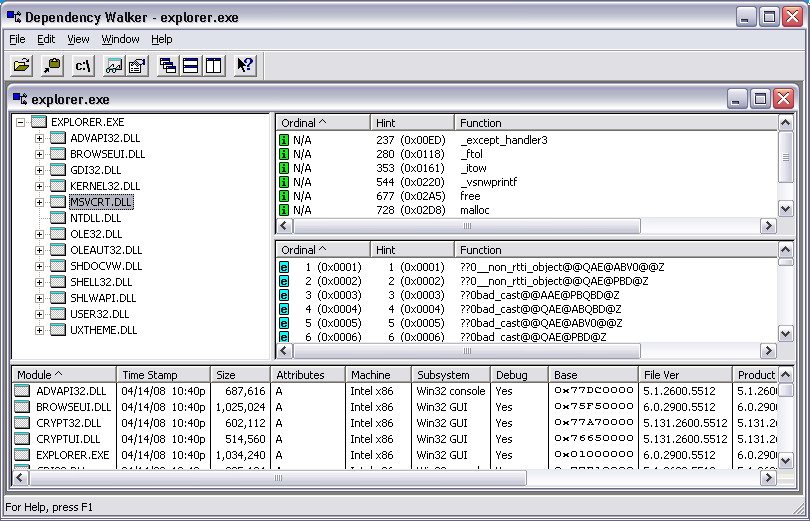

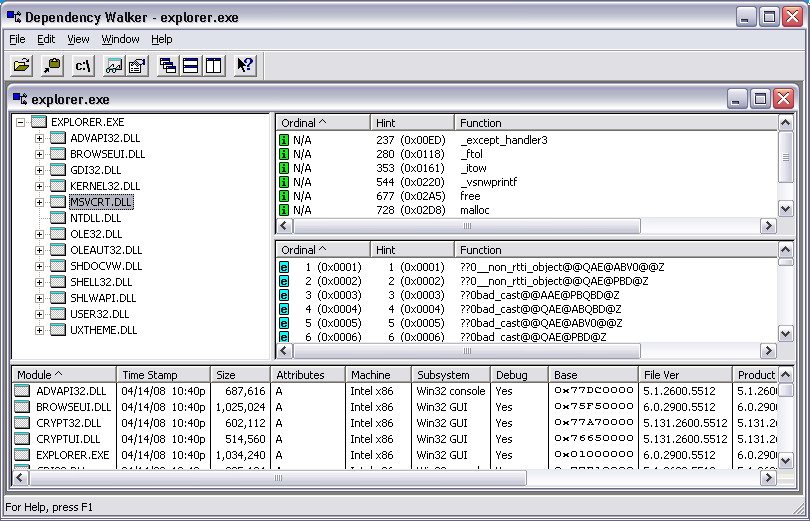

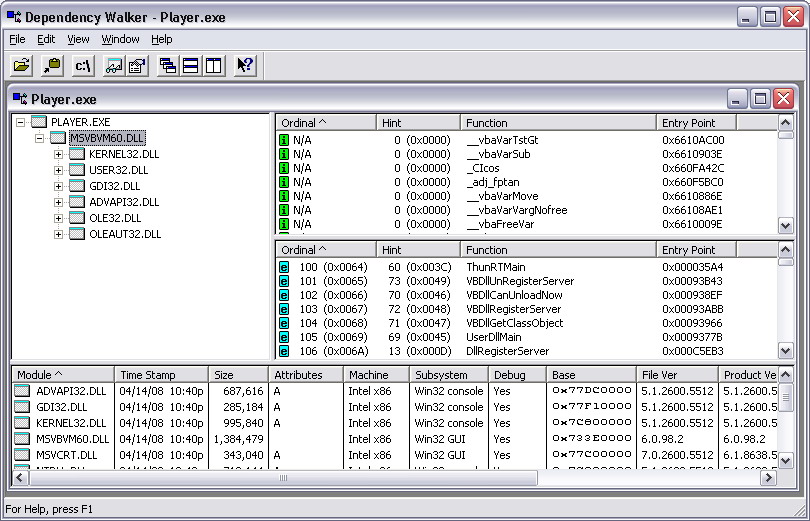

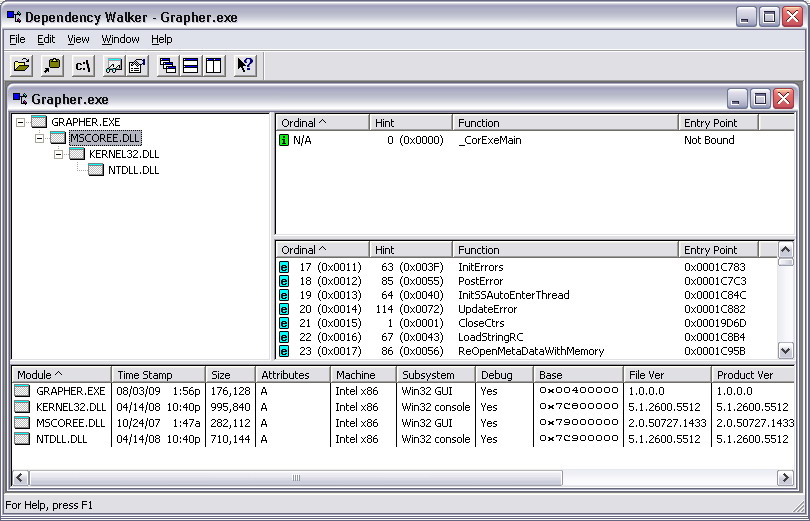

–Ґ–∞–Ї–ґ–µ –њ–Њ–љ–∞–і–Њ–±–Є—В—Б—П —Б—В–∞–љ–і–∞—А—В–љ–∞—П –њ—А–Њ–≥—А–∞–Љ–Љ–∞ "Dependency Walker", –Ї–Њ—В–Њ—А–∞—П –њ–Њ—Б—В–∞–≤–ї—П–ї–∞—Б—М —Б–Њ —Б—В–∞—А—Л–Љ–Є –≤–µ—А—Б–Є—П MS Visual Studio. –Т–Њ—В –∞—А—Е–Є–≤ —Б —Н—В–Њ–є –њ—А–Њ–≥–Њ–є http://blackstrip.ru/toolz/depwalk.rar 165 –Ъ–±–∞–є—В –≤—Б–µ–≥–Њ –≤–µ—Б–Є—В. –Ф–∞–ї–µ–µ –њ–Њ —В–µ–Ї—Б—В—Г –±—Г–і—Г –љ–∞–Ј–≤–∞—В—М –µ–µ DV.

–Ю—В–Ї—А—Л–≤ —Н–Ї–Ј–µ—И–љ–Є–Ї –≤ —А–µ—Б—В–Њ—А–∞—В–Њ—А–µ - –Љ–Њ–ґ–љ–Њ –њ–Њ –љ–µ–Ї–Њ—В–Њ—А—Л–Љ –њ—А–Є–Ј–љ–∞–Ї–∞–Љ —Г–Ј–љ–∞—В—М –љ–∞ —З–µ–Љ –±—Л–ї–∞ –љ–∞–њ–Є—Б–∞–љ–∞ –њ—А–Њ–≥–∞.

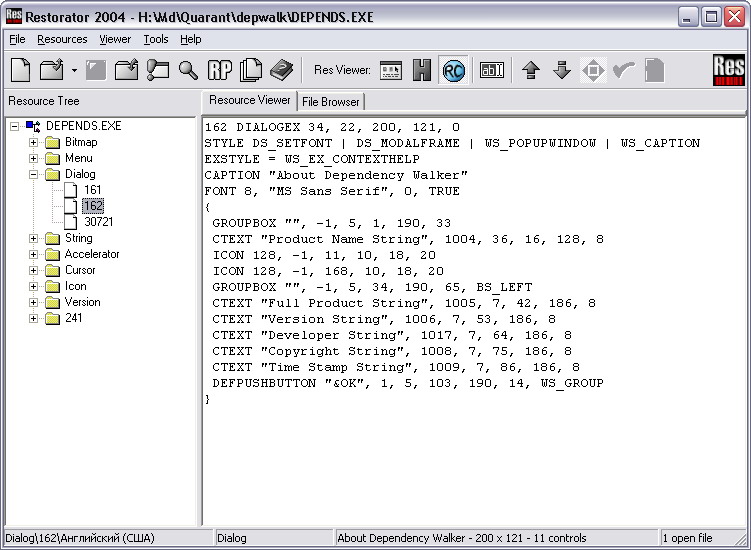

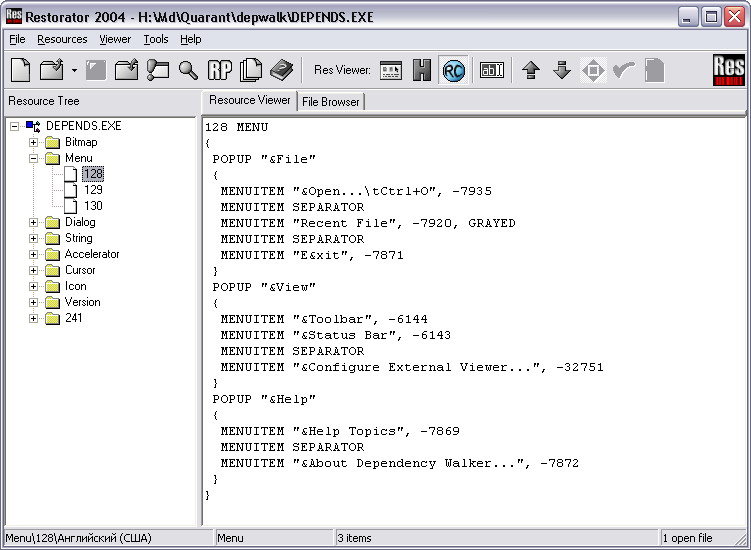

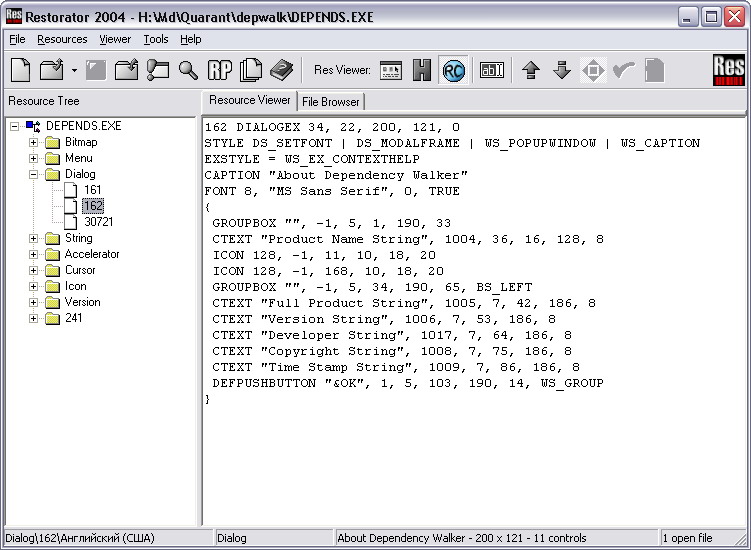

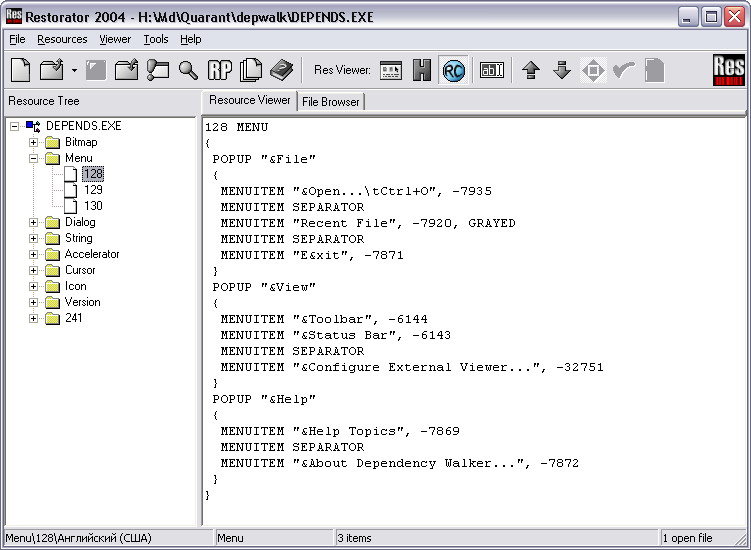

–Я—А–Є–Ј–љ–∞–Ї 1: –°–Є –Є –Р—Б—Б–µ–Љ–±–ї–µ—А - –µ—Б–ї–Є –≤ —А–µ—Б—В–Њ—А–∞—В–Њ—А–µ –≤ –Ї–∞—В–µ–≥–Њ—А–Є—П—Е Dialog (—Б–Њ–±—Б—В–≤–µ–љ–љ–Њ —В–∞–Љ –ї–µ–ґ–∞—В —Д–∞–є–ї—Л –Њ–Ї–Њ–љ, –љ–∞–њ–Є—Б–∞–љ–Њ –≥–і–µ –≤ –Њ–Ї–љ–µ –Ї–љ–Њ–њ–Ї–Є –≤—Б—П–Ї–Є–µ —А–∞—Б–њ–Њ–ї–Њ–ґ–µ–љ—Л –Є –Ї–∞–Ї–Є–µ –љ–∞ –љ–Є—Е –љ–∞–і–њ–Є—Б–Є), Menu (—В—Г—В —Б—В—А—Г–Ї—В—Г—А—Л –Љ–µ–љ—О –ї–µ–ґ–∞—В) - –≤–Є–і–љ—Л –Њ–±—Л—З–љ—Л–µ —В–µ–Ї—Б—В—Л –љ–∞–њ–Њ–і–Њ–±–Є–µ —В–∞–Ї–Є—Е:

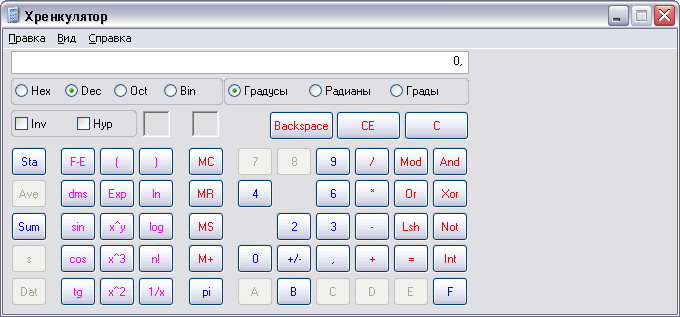

–Т–Њ—В –Њ–Ї–љ–Њ –њ—А–Њ–≥–Є Dependendy Walker

–Р –≤–Њ—В –Љ–µ–љ—О –њ—А–Њ–≥–Є Dependendy Walker

–Ґ–Њ —Н—В–Њ –Ј–љ–∞—З–Є—В —З—В–Њ –њ—А–Њ–≥–∞ –Є—Б–њ–Њ–ї—М–Ј—Г–µ—В —Б—В–∞–љ–і–∞—А—В–љ—Л–є –Є–љ—В–µ—А—Д–µ–є—Б Windows, —Б—В–∞–љ–і–∞—А—В–љ—Л–µ –Њ–Ї–љ–∞ –Є –Љ–µ–љ—О - –Є –Њ–љ–∞ –љ–∞–њ–Є—Б–∞–љ–∞ –љ–∞ —З–µ–Љ —В–Њ –њ—А–Њ—Б—В–Њ–Љ, —Б–Ї–Њ—А–µ–µ –љ–∞ –°–Є, –љ–Њ –Љ–Њ–ґ–µ—В –Є –љ–∞ –∞—Б—Б–µ–Љ–±–ї–µ—А–µ.

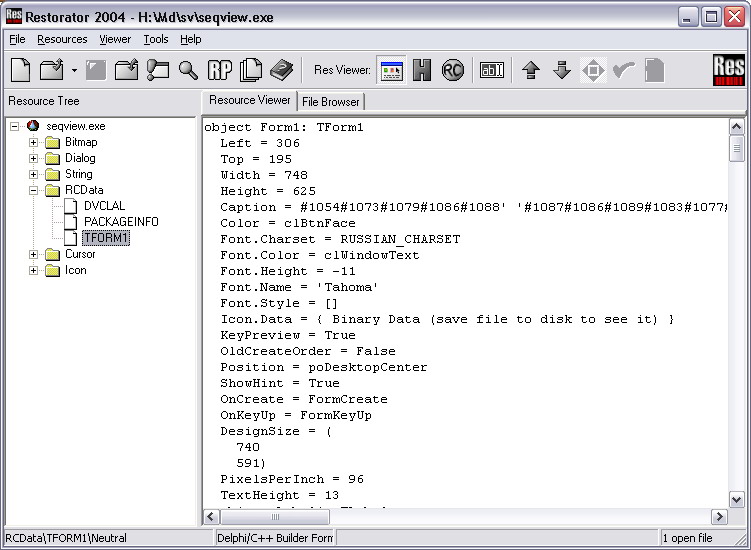

–Я—А–Є–Ј–љ–∞–Ї 2: –Ф–µ–ї—М—Д–Є - –µ—Б–ї–Є –≤ —А–µ—Б—В–Њ—А–∞—В–Њ—А–µ –≤ —Н–Ї–Ј–µ—И–љ–Є–Ї–µ –≤–Є–і–љ–∞ –Ї–∞—В–µ–≥–Њ—А–Є—П RCData, –∞ –≤ –љ–µ–є DVCLAL, PACKAGEINFO, –Є –њ–Њ—В–Њ–Љ –≤—Б—П–Ї–Є–µ TFORM1, TFORM2, –Є–ї–Є –ї—О–±—Л–µ –і—А—Г–≥–Є–µ –Љ–Њ–≥—Г—В –±—Л—В—М - —В–Њ —Н—В–Њ —Б–Ї–Њ—А–µ–µ –≤—Б–µ–≥–Њ –њ—А–Њ–≥–∞, –љ–∞–њ–Є—Б–∞–љ–љ–∞—П –љ–∞ –Ф–µ–ї—М—Д–Є.

–Ъ—А–Њ–Љ–µ —В–Њ–≥–Њ, –µ—Б–ї–Є –≤–Ї–ї—О—З–Є—В—М –≤ —А–µ—Б—В–Њ—А–∞—В–Њ—А–µ –љ–∞–≤–µ—А—Е—Г —А–µ–ґ–Є–Љ –њ—А–Њ—Б–Љ–Њ—В—А–∞-–њ—А–∞–≤–Ї–Є —А–µ—Б—Г—А—Б–Њ–≤ –≤ —В–µ–Ї—Б—В–Њ–≤–Њ–Љ –≤–Є–і–µ –Є —Г–≤–Є–і–µ—В—М –≤–Њ—В —В–∞–Ї–Є–µ —В–µ–Ї—Б—Л –≤–љ—Г—В—А–Є —Н—В–Є—Е TFORM1 - —Б–Њ —Б–ї–Њ–≤–∞–Љ–Є TForm –Є –њ—А–Њ—З–µ–є –і–µ–ї—М—Д–Є–є—Б–Ї–Њ–є –ї–∞–±—Г–і–Њ–є - –Ј–љ–∞—З–Є—В —Н—В–Њ —В–Њ—З–љ–Њ –Ф–µ–ї—М—Д–Є!

–Я—А–Є–Ј–љ–∞–Ї 3: –°–Є - –µ—Б–ї–Є –≤ DV –≤–Є–і–љ–∞ —Б—Б—Л–ї–Ї–∞ –љ–∞ MSVCRT –±–Є–±–ї–Є–Њ—В–µ–Ї—Г - —Н—В–Њ —П–≤–љ–Њ —Б–Є—И–љ–∞—П –њ—А–Њ–≥–∞. –Т–Њ—В –љ–∞–њ—А–Є–Љ–µ—А –≤–Є–љ–і–Њ—Б–Њ–≤—Б–Ї–Є–є –њ—А–Њ–≤–Њ–і–љ–Є–Ї –Є–Љ–µ–µ—В —В–∞–Ї—Г—О —Б—Б—Л–ї–Ї—Г +) –њ–Є—Б–∞–ї–Є –µ–≥–Њ –љ–∞ —Б–Є.

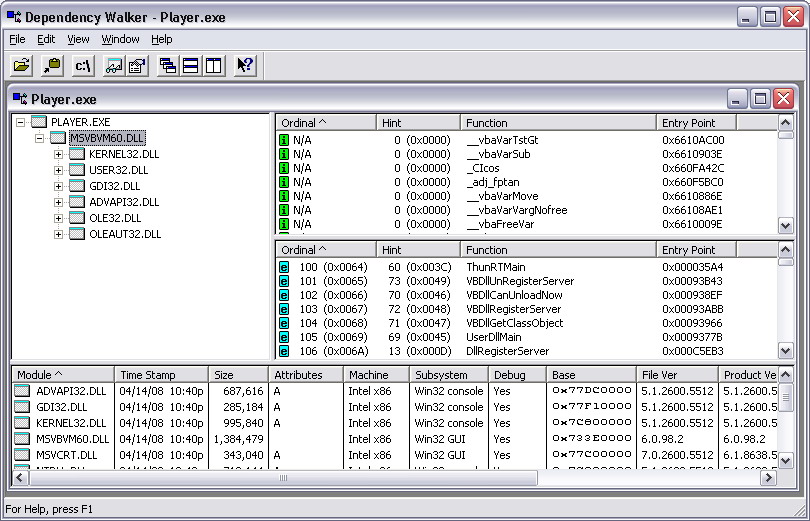

–Я—А–Є–Ј–љ–∞–Ї 4: –°—В–∞—А—Л–є Visual Basic - –µ—Б–ї–Є –≤ DV –≤–Є–і–љ–∞ —Б—Б—Л–ї–Ї–∞ –љ–∞ –±–Є–±–ї–Є–Њ—В–µ–Ї—Г MSVBVM60.dll - —Н—В–∞ –њ—А–Њ–≥–∞ –љ–∞–њ–Є—Б–∞–љ–∞ –љ–∞ Visual Basic–µ.

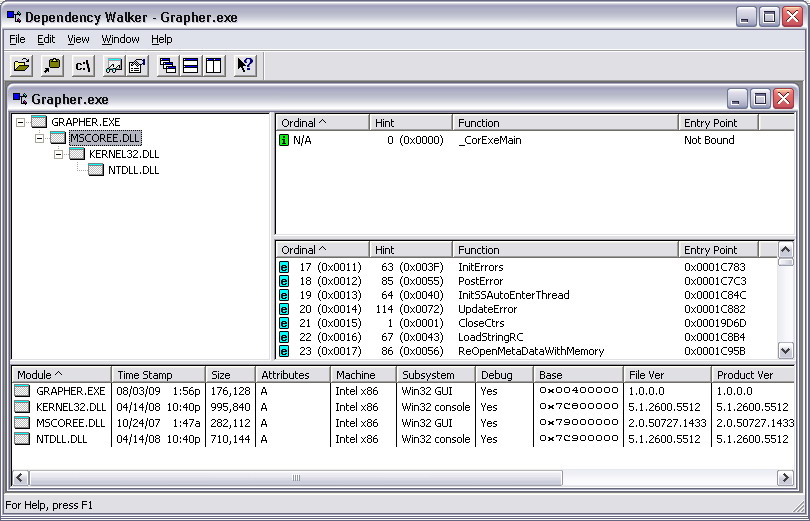

–Я—А–Є–Ј–љ–∞–Ї 5: –Э–Њ–≤–Њ–µ Visual Studio (—В.–µ. –љ–Њ–≤—Л–є VB, C++ –Є–ї–Є C#) - –µ—Б–ї–Є –≤ DV –≤–Є–і–љ–∞ —Б—Б—Л–ї–Ї–∞ –љ–∞ .NET-–±–Є–±–ї–Є–Њ—В–µ–Ї—Г MSCOREE.DLL - —Н—В–∞ –њ—А–Њ–≥–∞ –љ–∞–њ–Є—Б–∞–љ–∞ –љ–∞ .NET–Њ–≤—Б–Ї–Њ–Љ Visual Studio

–Ґ–∞–Ї–Є–Љ –Њ–±—А–∞–Ј–Њ–Љ, –≤—Л —Г–Ј–љ–∞–µ—В–µ –љ–∞ —З–µ–Љ –Ї–Њ–љ–Ї—А–µ—В–љ–Њ –љ–∞–њ–Є—Б–∞–љ–∞ —А–∞–Ј–±–Є—А–∞–µ–Љ–∞—П –њ—А–Њ–≥–∞. –Р —В–µ–њ–µ—А—М - –Њ —В–Њ–Љ, –Ї–∞–Ї –њ–Њ–і–Њ–є—В–Є –Ї –Ї–∞–ґ–і–Њ–Љ—Г –Є–Ј —Н—В–Є—Е –≤–Є–і–Њ–≤ –њ—А–Њ–≥ —З—В–Њ–± —Е–Њ—В—М —З—В–Њ—В–Њ –Є–Ј–≤–ї–µ—З—М –Є–Ј–љ—Г—В—А–Є, –∞ –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ –і–∞–ґ–µ –Є –њ–Њ–њ—А–∞–≤–Є—В—М =)

–Ч–і–µ—Б—М –њ–Њ–љ–∞–і–Њ–±–Є—В—Б—П —А–µ–і–∞–Ї—В–Њ—А/–њ—А–Њ—Б–Љ–∞—В—А–Є–≤–∞–ї—М—Й–Є–Ї —А–µ—Б—Г—А—Б–Њ–≤ - –љ–∞–њ—А–Є–Љ–µ—А "Restorator" –±—Г–і—Г –Є—Б–њ–Њ–ї—М–Ј–Њ–≤–∞—В—М (—Г –Ї–Њ–≥–Њ –љ–µ—В—Г –µ–≥–Њ - –њ–Њ–Є—Й–Є—В–µ –≤ –Є–љ—В–µ—А–љ–µ—В–µ, –Њ–љ –љ–µ–±–Њ–ї—М—И–Њ–є –њ–Њ —А–∞–Ј–Љ–µ—А—Г, –љ—Г –Љ–µ–≥–∞–±–∞–є—В–∞ 3-4 –≤–µ—Б–Є—В)

–Ґ–∞–Ї–ґ–µ –њ–Њ–љ–∞–і–Њ–±–Є—В—Б—П —Б—В–∞–љ–і–∞—А—В–љ–∞—П –њ—А–Њ–≥—А–∞–Љ–Љ–∞ "Dependency Walker", –Ї–Њ—В–Њ—А–∞—П –њ–Њ—Б—В–∞–≤–ї—П–ї–∞—Б—М —Б–Њ —Б—В–∞—А—Л–Љ–Є –≤–µ—А—Б–Є—П MS Visual Studio. –Т–Њ—В –∞—А—Е–Є–≤ —Б —Н—В–Њ–є –њ—А–Њ–≥–Њ–є http://blackstrip.ru/toolz/depwalk.rar 165 –Ъ–±–∞–є—В –≤—Б–µ–≥–Њ –≤–µ—Б–Є—В. –Ф–∞–ї–µ–µ –њ–Њ —В–µ–Ї—Б—В—Г –±—Г–і—Г –љ–∞–Ј–≤–∞—В—М –µ–µ DV.

–Ю—В–Ї—А—Л–≤ —Н–Ї–Ј–µ—И–љ–Є–Ї –≤ —А–µ—Б—В–Њ—А–∞—В–Њ—А–µ - –Љ–Њ–ґ–љ–Њ –њ–Њ –љ–µ–Ї–Њ—В–Њ—А—Л–Љ –њ—А–Є–Ј–љ–∞–Ї–∞–Љ —Г–Ј–љ–∞—В—М –љ–∞ —З–µ–Љ –±—Л–ї–∞ –љ–∞–њ–Є—Б–∞–љ–∞ –њ—А–Њ–≥–∞.

–Я—А–Є–Ј–љ–∞–Ї 1: –°–Є –Є –Р—Б—Б–µ–Љ–±–ї–µ—А - –µ—Б–ї–Є –≤ —А–µ—Б—В–Њ—А–∞—В–Њ—А–µ –≤ –Ї–∞—В–µ–≥–Њ—А–Є—П—Е Dialog (—Б–Њ–±—Б—В–≤–µ–љ–љ–Њ —В–∞–Љ –ї–µ–ґ–∞—В —Д–∞–є–ї—Л –Њ–Ї–Њ–љ, –љ–∞–њ–Є—Б–∞–љ–Њ –≥–і–µ –≤ –Њ–Ї–љ–µ –Ї–љ–Њ–њ–Ї–Є –≤—Б—П–Ї–Є–µ —А–∞—Б–њ–Њ–ї–Њ–ґ–µ–љ—Л –Є –Ї–∞–Ї–Є–µ –љ–∞ –љ–Є—Е –љ–∞–і–њ–Є—Б–Є), Menu (—В—Г—В —Б—В—А—Г–Ї—В—Г—А—Л –Љ–µ–љ—О –ї–µ–ґ–∞—В) - –≤–Є–і–љ—Л –Њ–±—Л—З–љ—Л–µ —В–µ–Ї—Б—В—Л –љ–∞–њ–Њ–і–Њ–±–Є–µ —В–∞–Ї–Є—Е:

–Т–Њ—В –Њ–Ї–љ–Њ –њ—А–Њ–≥–Є Dependendy Walker

–Р –≤–Њ—В –Љ–µ–љ—О –њ—А–Њ–≥–Є Dependendy Walker

–Ґ–Њ —Н—В–Њ –Ј–љ–∞—З–Є—В —З—В–Њ –њ—А–Њ–≥–∞ –Є—Б–њ–Њ–ї—М–Ј—Г–µ—В —Б—В–∞–љ–і–∞—А—В–љ—Л–є –Є–љ—В–µ—А—Д–µ–є—Б Windows, —Б—В–∞–љ–і–∞—А—В–љ—Л–µ –Њ–Ї–љ–∞ –Є –Љ–µ–љ—О - –Є –Њ–љ–∞ –љ–∞–њ–Є—Б–∞–љ–∞ –љ–∞ —З–µ–Љ —В–Њ –њ—А–Њ—Б—В–Њ–Љ, —Б–Ї–Њ—А–µ–µ –љ–∞ –°–Є, –љ–Њ –Љ–Њ–ґ–µ—В –Є –љ–∞ –∞—Б—Б–µ–Љ–±–ї–µ—А–µ.

–Я—А–Є–Ј–љ–∞–Ї 2: –Ф–µ–ї—М—Д–Є - –µ—Б–ї–Є –≤ —А–µ—Б—В–Њ—А–∞—В–Њ—А–µ –≤ —Н–Ї–Ј–µ—И–љ–Є–Ї–µ –≤–Є–і–љ–∞ –Ї–∞—В–µ–≥–Њ—А–Є—П RCData, –∞ –≤ –љ–µ–є DVCLAL, PACKAGEINFO, –Є –њ–Њ—В–Њ–Љ –≤—Б—П–Ї–Є–µ TFORM1, TFORM2, –Є–ї–Є –ї—О–±—Л–µ –і—А—Г–≥–Є–µ –Љ–Њ–≥—Г—В –±—Л—В—М - —В–Њ —Н—В–Њ —Б–Ї–Њ—А–µ–µ –≤—Б–µ–≥–Њ –њ—А–Њ–≥–∞, –љ–∞–њ–Є—Б–∞–љ–љ–∞—П –љ–∞ –Ф–µ–ї—М—Д–Є.

–Ъ—А–Њ–Љ–µ —В–Њ–≥–Њ, –µ—Б–ї–Є –≤–Ї–ї—О—З–Є—В—М –≤ —А–µ—Б—В–Њ—А–∞—В–Њ—А–µ –љ–∞–≤–µ—А—Е—Г —А–µ–ґ–Є–Љ –њ—А–Њ—Б–Љ–Њ—В—А–∞-–њ—А–∞–≤–Ї–Є —А–µ—Б—Г—А—Б–Њ–≤ –≤ —В–µ–Ї—Б—В–Њ–≤–Њ–Љ –≤–Є–і–µ –Є —Г–≤–Є–і–µ—В—М –≤–Њ—В —В–∞–Ї–Є–µ —В–µ–Ї—Б—Л –≤–љ—Г—В—А–Є —Н—В–Є—Е TFORM1 - —Б–Њ —Б–ї–Њ–≤–∞–Љ–Є TForm –Є –њ—А–Њ—З–µ–є –і–µ–ї—М—Д–Є–є—Б–Ї–Њ–є –ї–∞–±—Г–і–Њ–є - –Ј–љ–∞—З–Є—В —Н—В–Њ —В–Њ—З–љ–Њ –Ф–µ–ї—М—Д–Є!

–Я—А–Є–Ј–љ–∞–Ї 3: –°–Є - –µ—Б–ї–Є –≤ DV –≤–Є–і–љ–∞ —Б—Б—Л–ї–Ї–∞ –љ–∞ MSVCRT –±–Є–±–ї–Є–Њ—В–µ–Ї—Г - —Н—В–Њ —П–≤–љ–Њ —Б–Є—И–љ–∞—П –њ—А–Њ–≥–∞. –Т–Њ—В –љ–∞–њ—А–Є–Љ–µ—А –≤–Є–љ–і–Њ—Б–Њ–≤—Б–Ї–Є–є –њ—А–Њ–≤–Њ–і–љ–Є–Ї –Є–Љ–µ–µ—В —В–∞–Ї—Г—О —Б—Б—Л–ї–Ї—Г +) –њ–Є—Б–∞–ї–Є –µ–≥–Њ –љ–∞ —Б–Є.

–Я—А–Є–Ј–љ–∞–Ї 4: –°—В–∞—А—Л–є Visual Basic - –µ—Б–ї–Є –≤ DV –≤–Є–і–љ–∞ —Б—Б—Л–ї–Ї–∞ –љ–∞ –±–Є–±–ї–Є–Њ—В–µ–Ї—Г MSVBVM60.dll - —Н—В–∞ –њ—А–Њ–≥–∞ –љ–∞–њ–Є—Б–∞–љ–∞ –љ–∞ Visual Basic–µ.

–Я—А–Є–Ј–љ–∞–Ї 5: –Э–Њ–≤–Њ–µ Visual Studio (—В.–µ. –љ–Њ–≤—Л–є VB, C++ –Є–ї–Є C#) - –µ—Б–ї–Є –≤ DV –≤–Є–і–љ–∞ —Б—Б—Л–ї–Ї–∞ –љ–∞ .NET-–±–Є–±–ї–Є–Њ—В–µ–Ї—Г MSCOREE.DLL - —Н—В–∞ –њ—А–Њ–≥–∞ –љ–∞–њ–Є—Б–∞–љ–∞ –љ–∞ .NET–Њ–≤—Б–Ї–Њ–Љ Visual Studio

–Ґ–∞–Ї–Є–Љ –Њ–±—А–∞–Ј–Њ–Љ, –≤—Л —Г–Ј–љ–∞–µ—В–µ –љ–∞ —З–µ–Љ –Ї–Њ–љ–Ї—А–µ—В–љ–Њ –љ–∞–њ–Є—Б–∞–љ–∞ —А–∞–Ј–±–Є—А–∞–µ–Љ–∞—П –њ—А–Њ–≥–∞. –Р —В–µ–њ–µ—А—М - –Њ —В–Њ–Љ, –Ї–∞–Ї –њ–Њ–і–Њ–є—В–Є –Ї –Ї–∞–ґ–і–Њ–Љ—Г –Є–Ј —Н—В–Є—Е –≤–Є–і–Њ–≤ –њ—А–Њ–≥ —З—В–Њ–± —Е–Њ—В—М —З—В–Њ—В–Њ –Є–Ј–≤–ї–µ—З—М –Є–Ј–љ—Г—В—А–Є, –∞ –≤–Њ–Ј–Љ–Њ–ґ–љ–Њ –і–∞–ґ–µ –Є –њ–Њ–њ—А–∞–≤–Є—В—М =)

- blackstrip

- –Р–і–Љ–Є–љ

- –°–Њ–Њ–±—Й–µ–љ–Є—П: 1177

- –Ч–∞—А–µ–≥–Є—Б—В—А–Є—А–Њ–≤–∞–љ: –°—А —П–љ–≤ 02, 2008 1:42 pm

- –Ю—В–Ї—Г–і–∞: –Я–Њ–і–Њ–ї—М—Б–Ї

- –Ъ–Њ–љ—В–∞–Ї—В–љ–∞—П –Є–љ—Д–Њ—А–Љ–∞—Ж–Є—П:

Re: –°–Ї–∞–ї—М–њ–µ–ї—М, –Ј–∞–ґ–Є–Љ... –Ш–љ—Б—В—А—Г–Љ–µ–љ—В—Л –і–ї—П –Ј–∞–ї–µ–Ј–∞–љ–Є—П –≤–љ—Г—В—А—М

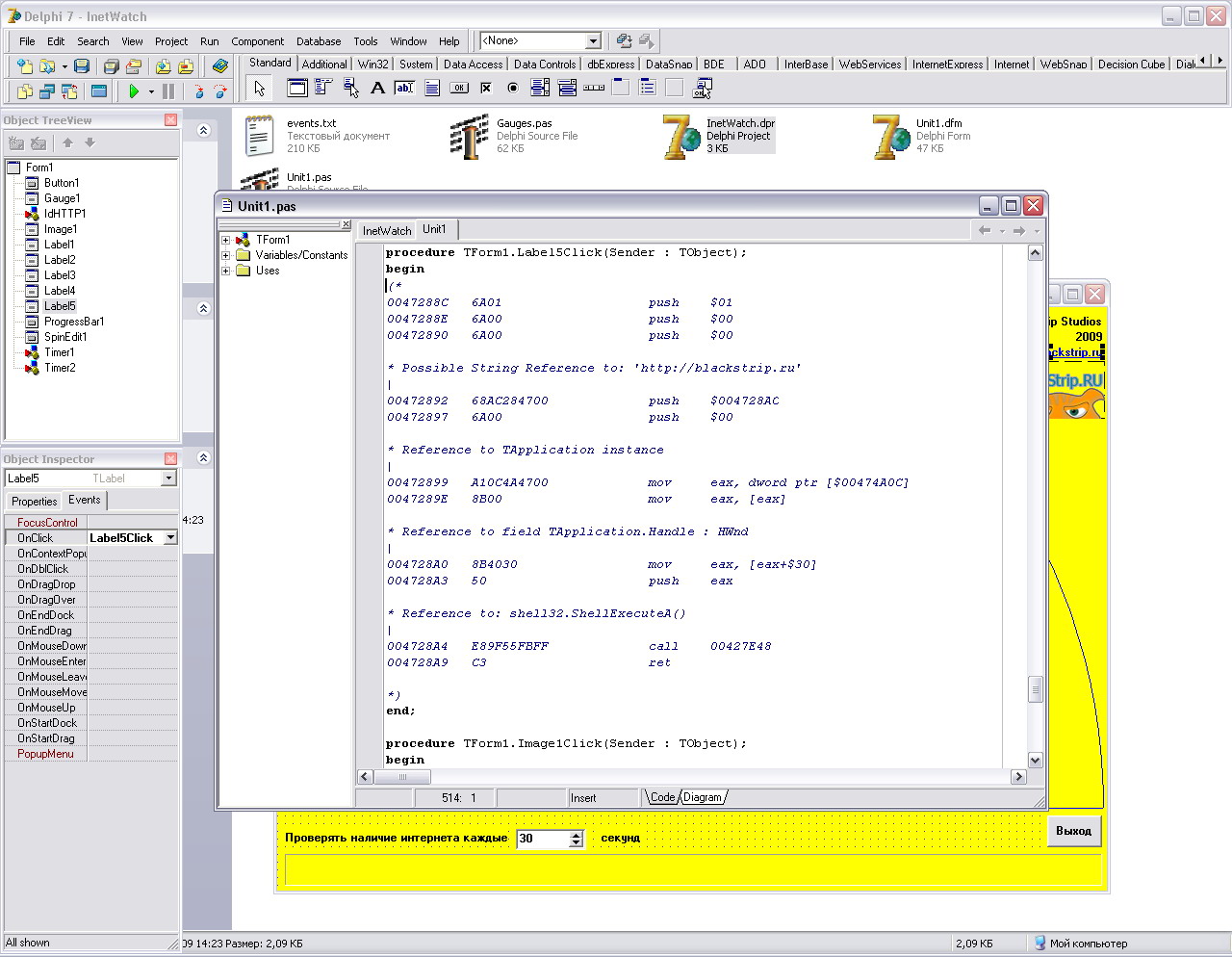

–®–∞–≥ 4 - –≤–Ј–ї–Њ–Љ –њ—А–Њ–≥—А–∞–Љ–Љ, –љ–∞–њ–Є—Б–∞–љ–љ—Л—Е –љ–∞ –Ф–µ–ї—М—Д–Є. –Ф–µ–Ї–Њ–Љ–њ–Є–ї—П—Ж–Є—П –Є –і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–Є—А–Њ–≤–∞–љ–Є–µ

–Ш—В–∞–Ї, –µ—Б–ї–Є –≤—Л –Њ–±–љ–∞—А—Г–ґ–Є–ї–Є –Ї–∞—В–µ–≥–Њ—А–Є—О —А–µ—Б—Г—А—Б–Њ–≤ RCData, –∞ –≤ –љ–µ–є –≤—Б—П–Ї–Є–µ TFORM1, –њ—А–Є—З–µ–Љ –≤ –љ–Є—Е —В–µ–Ї—Б—В —П–≤–љ—Л–є –Њ—В —Д–Њ—А–Љ –і–µ–ї—М—Д–Є - —В–Њ –љ–∞–і–Њ –ї–Њ–Љ–∞—В—М –µ–µ —З–µ—А–µ–Ј Delphi Decompiler (–і–∞–ї–µ–µ –Ф–Ф). –Я—А–Њ –љ–µ–≥–Њ –љ–∞ —Д–Њ—А—Г–Љ–µ –Њ—В–і–µ–ї—М–љ–∞—П —В–µ–Љ–∞ viewtopic.php?f=27&t=20

–Т–Њ—В –љ–∞ depositfiles –≤—Л–ї–Њ–ґ–Є–ї DelphiDecompiler (–∞ —В–Њ –ґ–Є—А–љ–Њ–≤–∞—В, –Љ–µ—Б—В–Њ –љ–∞ —Е–Њ—Б—В–Є–љ–≥–µ –љ–µ —Е–Њ—З—Г –Ј–∞–±–Є–≤–∞—В—М) http://depositfiles.com/files/3104147

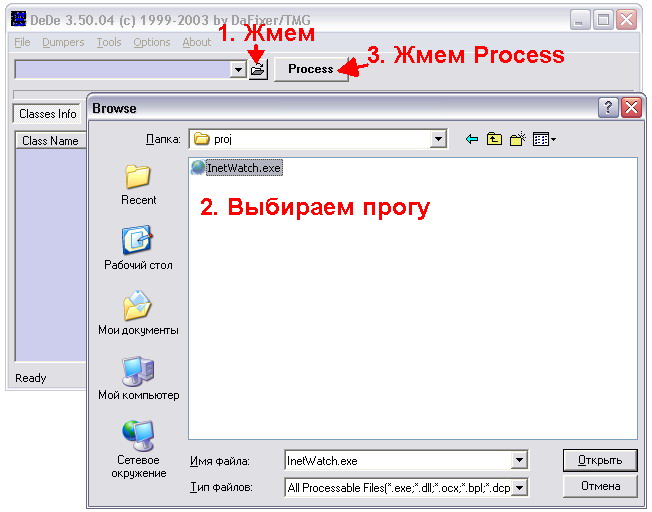

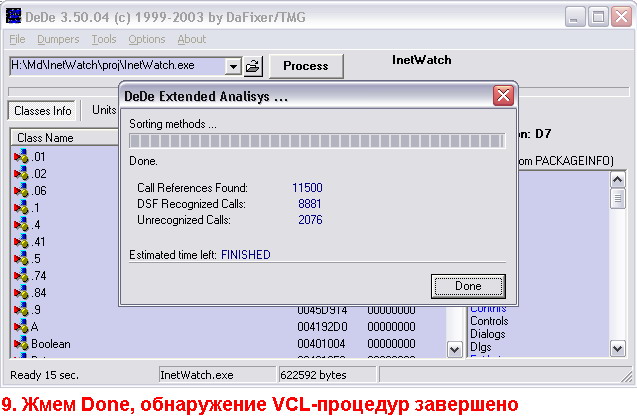

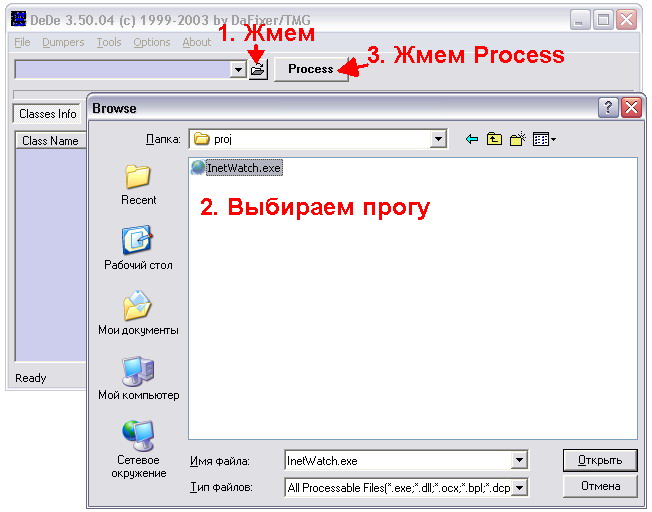

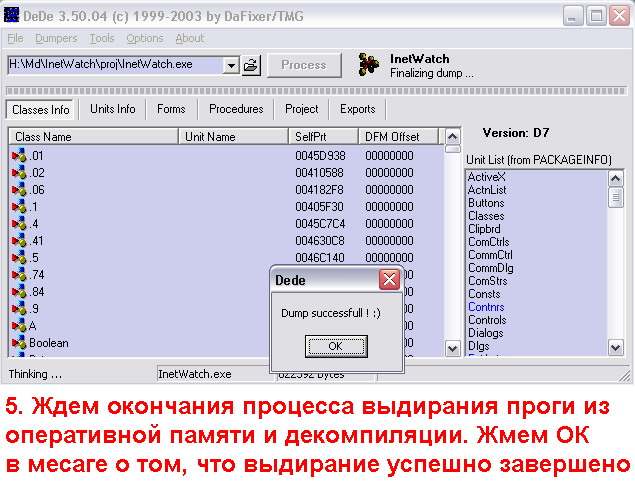

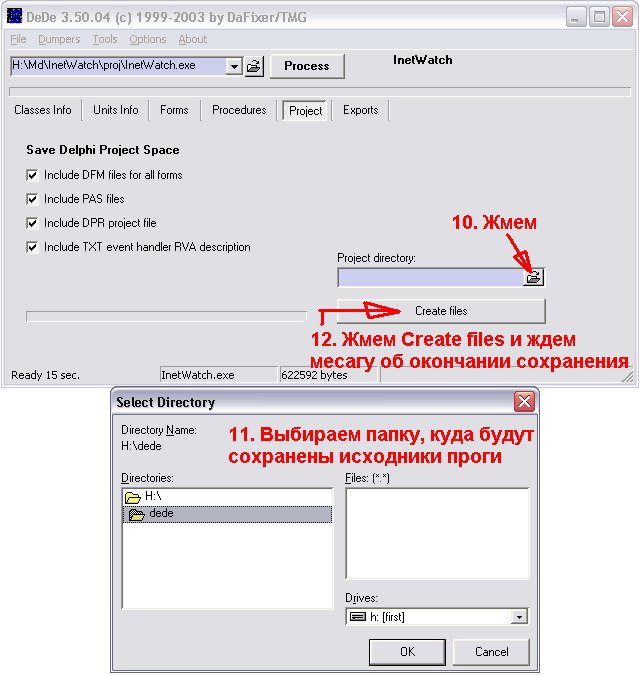

–Х—Б–ї–Є –≤–Ї—А–∞—В—Ж–µ - –Ј–∞–њ—Г—Б–Ї–∞–µ–Љ DeDe. –Ц–Љ–µ–Љ –Ї–љ–Њ–њ–Ї—Г —Б–Њ –Ј–љ–∞—З–Ї–Њ–Љ –Њ—В–Ї—А—Л—В–Њ–є –њ–∞–њ–Ї–Є. –Т—Л–±–Є—А–∞–µ–Љ –љ–∞—И—Г –њ—А–Њ–≥—Г (–±—Г–і—Г –і–µ–Ї–Њ–Љ–њ–Є–ї–Є—А–Њ–≤–∞—В—М —Б–≤–Њ—О InetWatch –і–ї—П –њ—А–Є–Љ–µ—А–∞). –Ш –ґ–Љ–µ–Љ Process.

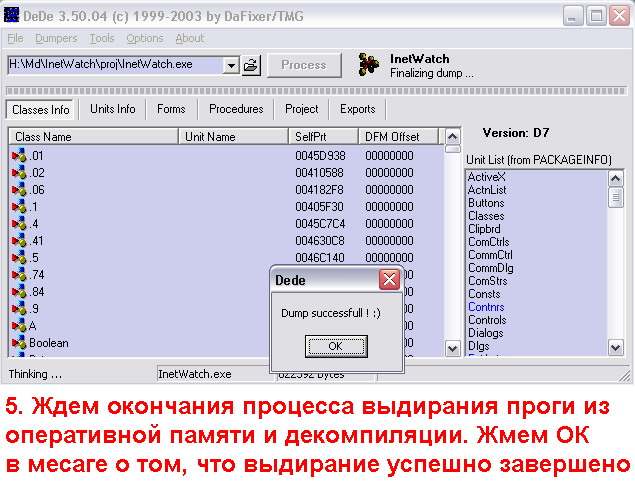

–Т–Ј–ї–∞–Љ—Л–≤–∞–µ–Љ–∞—П –њ—А–Њ–≥–∞ –Ј–∞–њ—Г—Б—В–Є—В—Б—П - –Є –њ–Њ—П–≤–Є—В—Б—П —Б–Њ–Њ–±—Й–µ–љ–Є–µ –Њ —В–Њ–Љ, —З—В–Њ –љ–∞–і–Њ –љ–∞–ґ–∞—В—М –Ю–Ъ –Ї–Њ–≥–і–∞ –њ—А–Њ–≥–∞ –±—Г–і–µ—В –њ–Њ–ї–љ–Њ—Б—В—М—О –Ј–∞–њ—Г—Й–µ–љ–∞. –Ъ–Њ–≥–і–∞ –≤–Є–і–Є–Љ —З—В–Њ –њ–Њ—П–≤–Є–ї–Њ—Б—М –Њ–Ї–љ–Њ –љ–∞—И–µ–є –њ—А–Њ–≥–Є - –ґ–Љ–µ–Љ –Ю–Ъ.

–Ф–∞–ї–µ–µ –Ф–Ф –≤—Л–і–Є—А–∞–µ—В –љ–∞–њ—А—П–Љ—Г—О –Є–Ј –њ–∞–Љ—П—В–Є –≤—Б–µ –Ї–ї–∞—Б—Б—Л –Є —Д–Њ—А–Љ—Л (–Њ–Ї–љ–∞) –њ—А–Њ–≥—А–∞–Љ–Љ—Л. –Ф–Њ–ґ–Є–і–∞–µ–Љ—Б—П –Њ–Ї–Њ–љ—З–∞–љ–Є—П –≤—Л–і–Є—А–∞–љ–Є—П. –Я–Њ—П–≤–Є—В—Б—П —Б–Њ–Њ–±—Й–µ–љ–Є–µ Dump successful (—В.–µ. –≤—Л–і–Є—А–∞–љ–Є–µ —Г—Б–њ–µ—И–љ–Њ –Ј–∞–≤–µ—А—И–µ–љ–Њ).

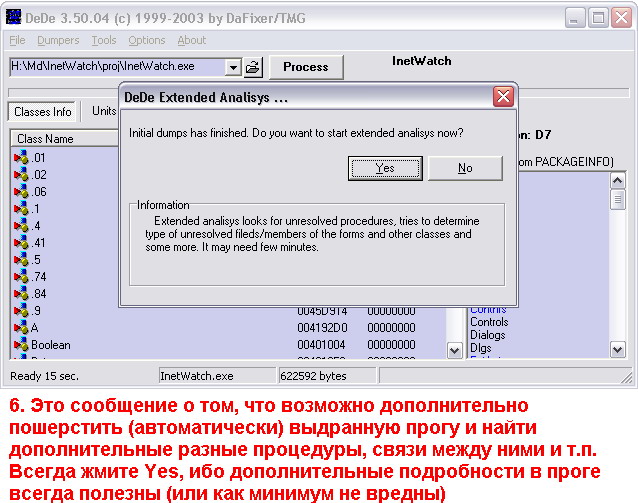

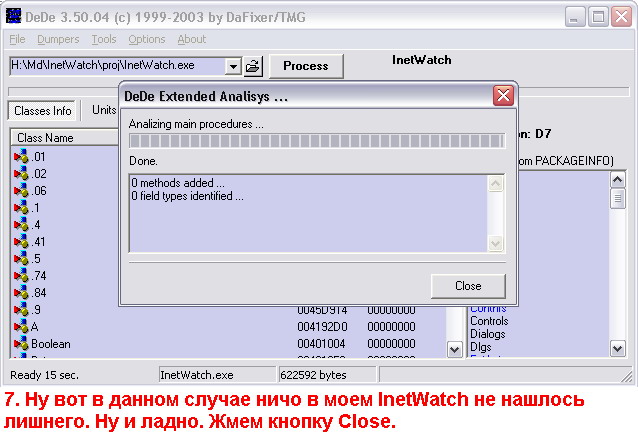

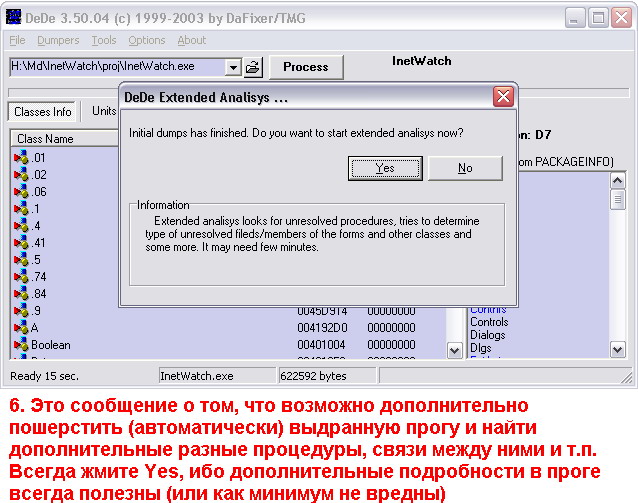

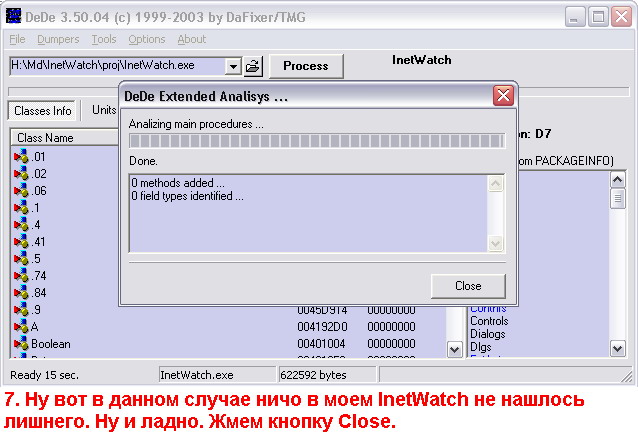

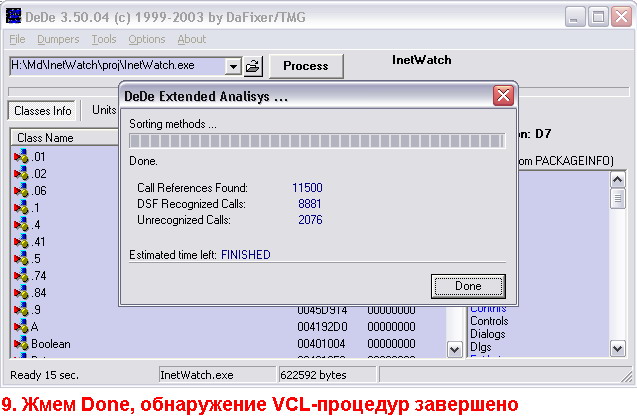

–Ф–∞–ї–µ–µ –і–Њ–њ–Њ–ї–љ–Є—В–µ–ї—М–љ—Л–µ –і–≤–µ –Њ–њ—Ж–Є–Є - –≤ –Њ–±–Њ–Є—Е –ґ–Љ–µ–Љ Yes. –Я–µ—А–≤–∞—П –њ–Њ–Є—Й–µ—В –і–Њ–њ–Њ–ї–љ–Є—В–µ–ї—М–љ—Л–µ —А–∞–Ј–љ—Л–µ —Б–≤—П–Ј–Є, –њ—А–Њ—Ж–µ–і—Г—А—Л –Є —В.–њ. –≤ –њ—А–Њ–≥–µ.

–Т—В–Њ—А–∞—П –љ–∞–є–і–µ—В —Б—Б—Л–ї–Ї–Є –љ–∞ –і–µ–ї—М—Д–Є–є—Б–Ї–Є–µ —Б—В–∞–љ–і–∞—А—В–љ—Л–µ –њ—А–Њ—Ж–µ–і—Г—А—Л, –Ї–Њ–Љ–њ–Њ–љ–µ–љ—В—Л –Є —В.–њ. –Є –≤—Л–і–µ–ї–Є—В –Є—Е –Ї–Њ–Љ–Љ–µ–љ—В–∞—А–Є—П–Љ–Є (—З—В–Њ–± –њ–Њ–љ—П—В–љ–µ–є –±—Л–ї–Њ –њ–Њ –Є—Б—Е–Њ–і–љ–Є–Ї—Г —З—В–Њ –≥–і–µ –≤ –њ—А–Њ–≥–µ –љ–∞—Е–Њ–і–Є—В—Б—П –Є —З—В–Њ –≤–Њ–Њ–±—Й–µ —В–∞–Љ –њ—А–Њ–Є—Б—Е–Њ–і–Є—В). –Ґ–Њ–ґ–µ –ґ–Љ–µ–Љ Yes.

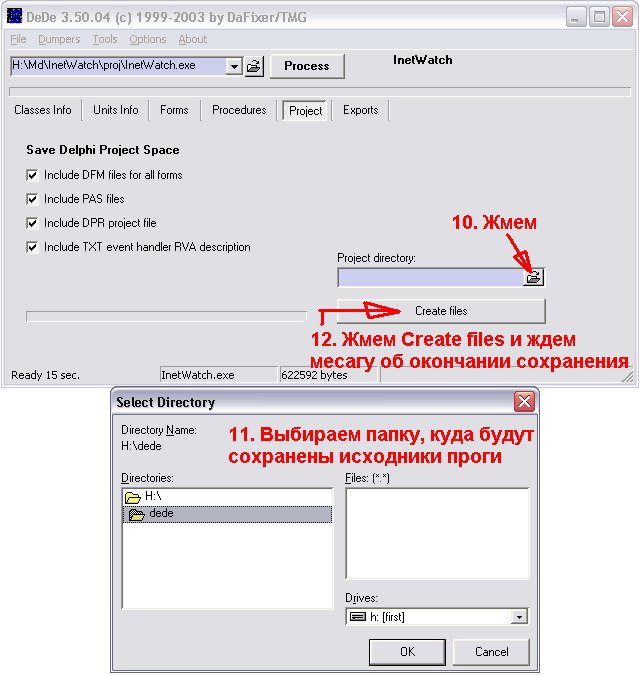

–Ґ–µ–њ–µ—А—М –љ–∞–і–Њ –≤—Л–і—А–∞–љ–љ–Њ–µ –Є –Њ–±—А–∞–±–Њ—В–∞–љ–љ–Њ–µ —В–µ–ї–Њ –њ—А–Њ–≥–Є —Б–Њ—Е—А–∞–љ–Є—В—М –љ–∞ –≤–Є–љ—В. –Т—Л–±–Є—А–∞–µ–Љ –≤–Ї–ї–∞–і–Ї—Г Project –љ–∞–≤–µ—А—Е—Г –Њ–Ї–љ–∞ –Ф–Ф. –Т—Л–±–Є—А–∞–µ–Љ –њ–∞–њ–Ї—Г –Ї—Г–і–∞ –±—Г–і–µ–Љ —Б–Њ—Е—А–∞–љ—П—В—М –Є—Б—Е–Њ–і–љ–Є–Ї–Є. –Ш –ґ–Љ–µ–Љ Create files.

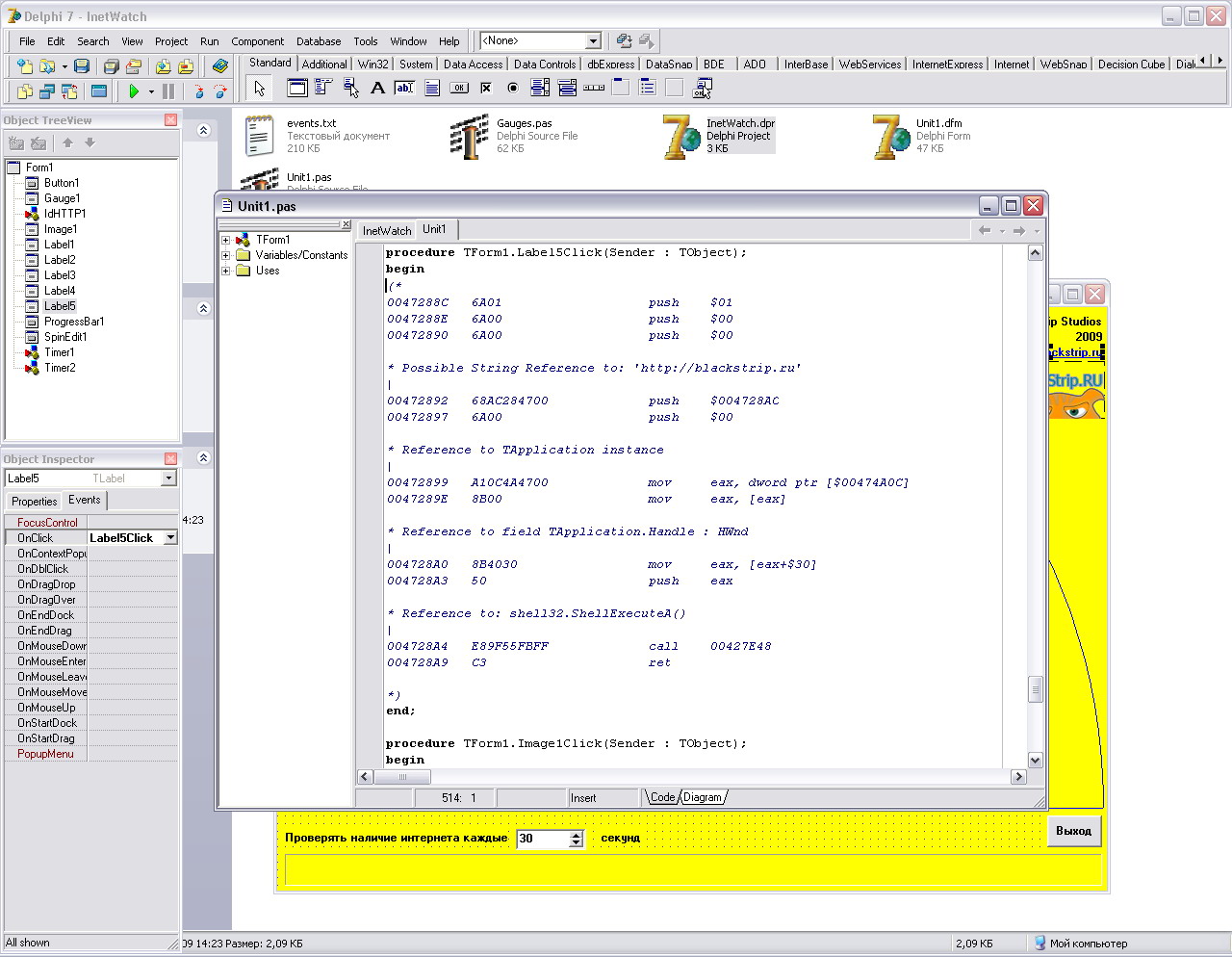

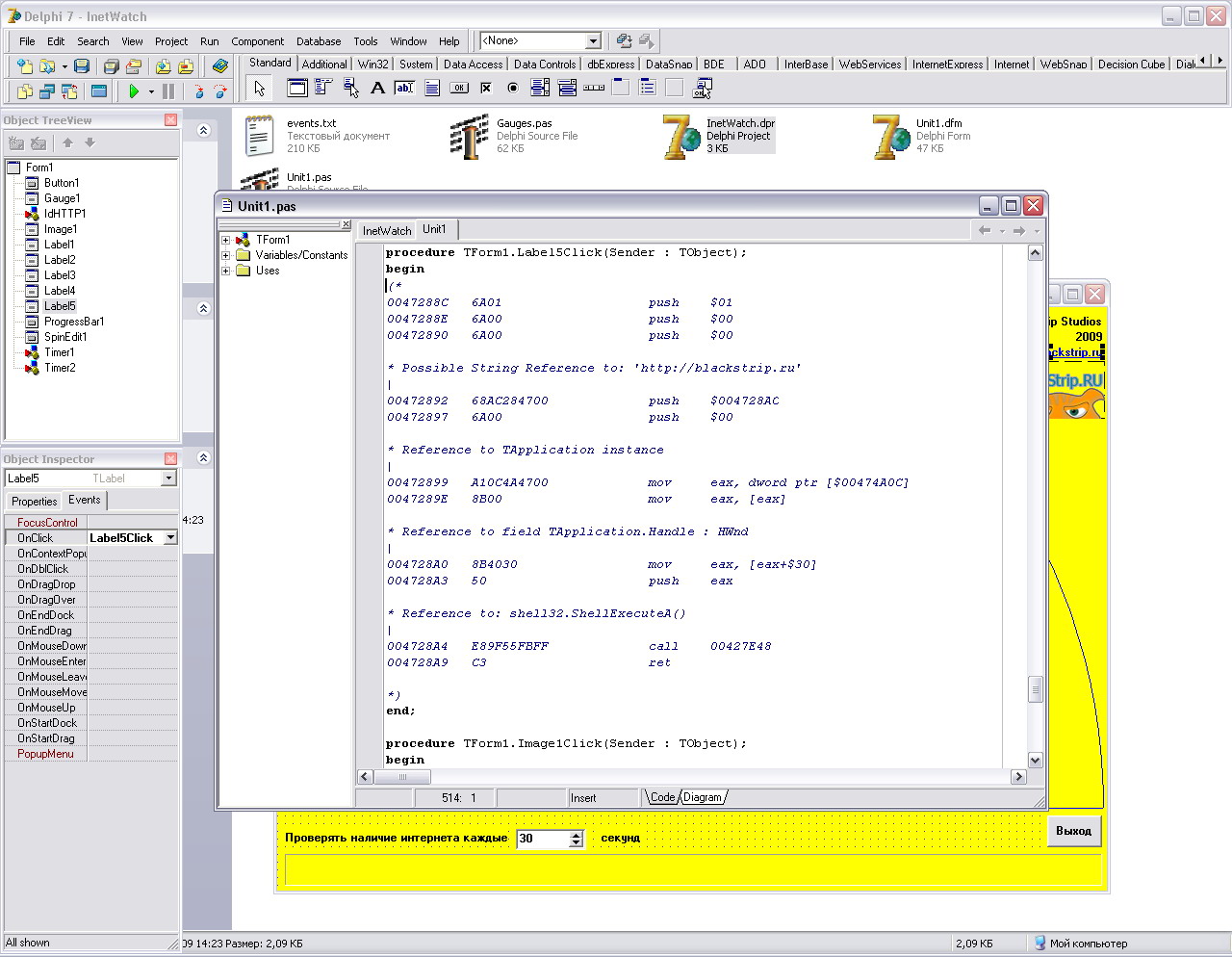

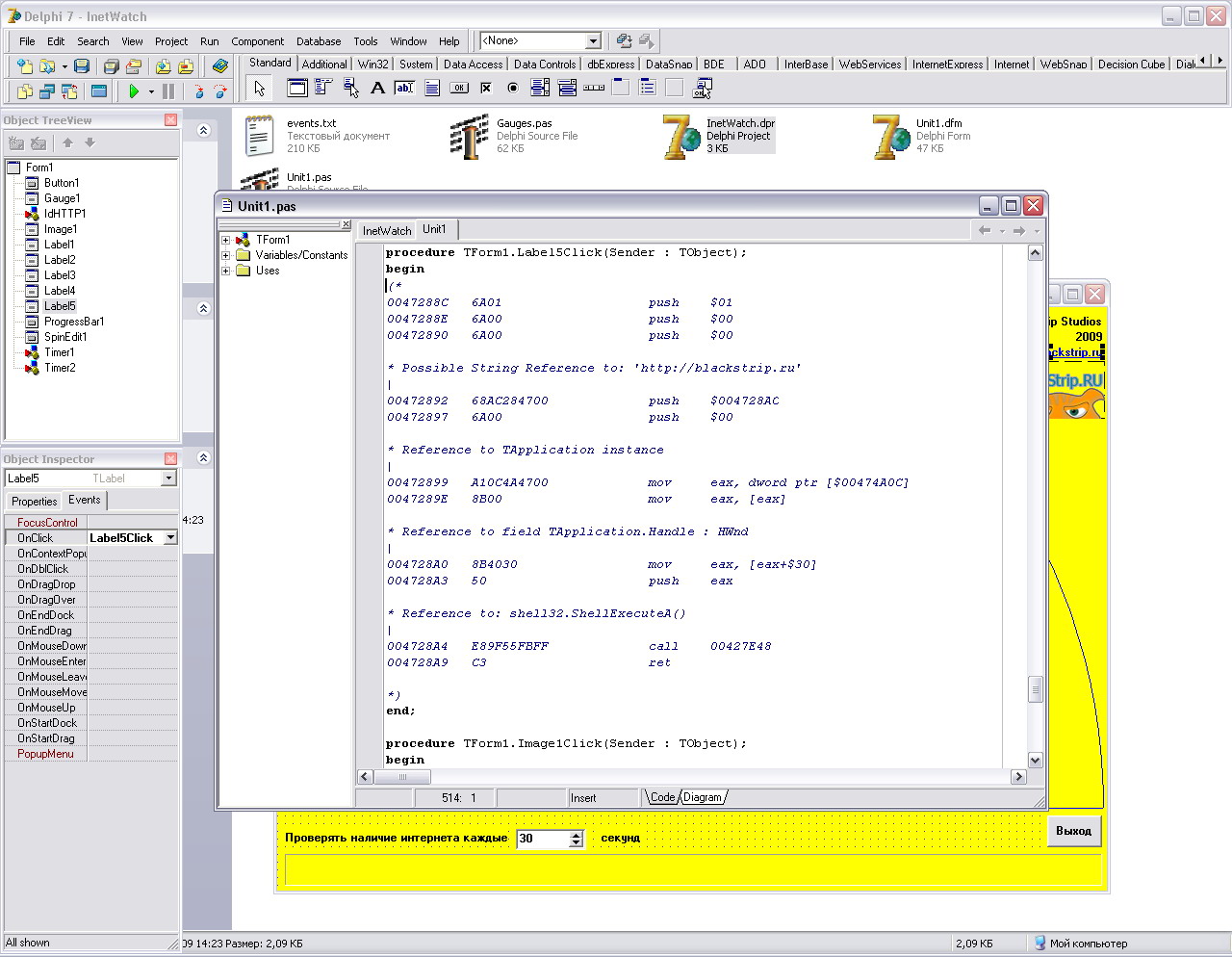

–Т—Б–µ. –Ґ–µ–њ–µ—А—М –≤ –њ–∞–њ–Ї–µ –≥–Њ—В–Њ–≤—Л–є –і–µ–ї—М—Д–Є–є—Б–Ї–Є–є –њ—А–Њ–µ–Ї—В. –Ю—В–Ї—А—Л–≤–∞—О –µ–≥–Њ –љ–∞–њ—А–Є–Љ–µ—А –≤ –Ф–µ–ї—М—Д–Є 7.

–Ъ–∞–Ї –≤–Є–і–љ–Њ - —В–µ–њ–µ—А—М –≤–Њ-–њ–µ—А–≤—Л—Е –њ–Њ–ї–љ–Њ—Б—В—М—О –і–Њ—Б—В—Г–њ–љ–Њ –Њ–Ї–љ–Њ –њ—А–Њ–≥–Є. –Ъ—А–Њ–Љ–µ —В–Њ–≥–Њ –Ї–Њ–Љ–њ–Њ–љ–µ–љ—В—Л –Њ–Ї–љ–∞ —Б–≤—П–Ј–∞–љ—Л —Б –њ—А–Њ—Ж–µ–і—Г—А–∞–Љ–Є –≤ —В–µ–Ї—Б—В–µ –њ—А–Њ–≥–Є. –Ґ–Њ–ї—М–Ї–Њ —Б–∞–Љ —В–µ–Ї—Б—В –Ї–Њ–љ–µ—З–љ–Њ –љ–µ –≤ –≤–Є–і–µ –і–µ–ї—М—Д–Є–є—Б–Ї–Є—Е –Ї–Њ–Љ–∞–љ–і (–∞ —В–Њ –ґ–Є—А–љ–Њ –±—Л–ї–Њ –±, –µ—Б–ї–Є –± —В–∞–Ї –њ—А–Њ–≥–Є –≤—Б–Ї—А—Л–≤–∞—В—М –Є –њ—А–µ–≤—А–∞—Й–∞—В—М –≤ –Є—Б—Е–Њ–і–љ–Є–Ї–Є), –∞ –≤ –≤–Є–і–µ –∞—Б—Б–µ–Љ–±–ї–µ—А–љ—Л—Е –Ї–Њ–Љ–∞–љ–і —Б –Ї–Њ–Љ–Љ–µ–љ—В–∞—А–Є—П–Љ–Є. –Э–∞ —Н—В–Њ–Љ –њ–Њ—Б–ї–µ–і–љ–µ–Љ —Б–Ї—А–Є–љ–µ —П –Њ—В–Ї—А—Л–ї –њ—А–Њ—Ж–µ–і—Г—А—Г, –Ї–Њ—В–Њ—А–∞—П –≤—Л–Ј—Л–≤–∞–µ—В—Б—П –њ–Њ –Ї–ї–Є–Ї—Г –љ–∞ —Б—В—А–Њ–Ї—Г. –Ъ–∞–Ї –≤–Є–і–љ–Њ –Є–Ј –Ї–Њ–і–∞ –∞—Б—Б–µ–Љ–±–ї–µ—А–∞ - –Ј–∞–њ–Є—Е–Є–≤–∞—О—В—Б—П –њ–∞—А–∞–Љ–µ—В—А—Л —Д—Г–љ–Ї—Ж–Є–Є –Є —Б–Њ–±—Б—В–≤–µ–љ–љ–Њ —Б–∞–Љ–∞ API —Д—Г–љ–Ї—Ж–Є—П ShellExecuteA –≤—Л–Ј—Л–≤–∞–µ—В—Б—П, –Ј–∞–њ—Г—Б–Ї–∞–µ—В URL http://blackstrip.ru, –∞ —Б–Є—Б—В–µ–Љ–∞ —В–∞–Ї—Г—О —Б—Б—Л–ї–Ї—Г –≤—Л–Ј—Л–≤–∞–µ—В –≤ internet explorere. –Ґ.–µ. –њ—А–Є –Ї–ї–Є–Ї–µ –љ–∞ –љ–µ–µ –≤ –Њ–Ї–љ–µ –њ—А–Њ–≥—А–∞–Љ–Љ—Л –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї—О –Њ—В–Ї—А—Л–≤–∞–µ—В—Б—П –Љ–Њ–є —Б–∞–є—В –≤ –Њ—В–і–µ–ї—М–љ–Њ–Љ –Њ–Ї–љ–µ =)

–Я–Њ—Б–ї–µ —В–∞–Ї–Њ–є –і–µ–Ї–Њ–Љ–њ–Є–ї—П—Ж–Є–Є –≤ –Є—Б—Е–Њ–і–љ–Є–Ї–µ –≤–Є–і–љ—Л –њ—А–Є–Љ–µ—А–љ—Л–µ –њ—А–Њ—Ж–µ–і—Г—А—Л (–њ—Г—Б—В—М –і–∞–ґ–µ –Є–љ–Њ–≥–і–∞ —Б–Њ —Б—В—А–∞—И–љ—Л–Љ–Є –љ–∞–Ј–≤–∞–љ–Є—П–Љ–Є —В–Є–њ–∞ proc06DF6483). –Ш –≤–Є–і–љ–Њ —З—В–Њ –≤ –њ—А–Њ–≥–µ –њ—А–Њ–Є—Б—Е–Њ–і–Є—В.

–Э–∞–њ—А–Є–Љ–µ—А, –µ—Б–ї–Є –њ—А–Њ–≥–∞ –±—Л –≤—Л–і–∞–≤–∞–ї–∞ –Ї–∞–Ї–Њ–µ –љ–Є—В—М —Б–Њ–Њ–±—Й–µ–љ–Є–µ —З–µ—А–µ–Ј –і–µ–ї—М—Д–Є - —В–Њ –њ–Њ–Є—Б–Ї–Њ–Љ –њ–Њ –Ї–Њ–Љ–Љ–µ–љ—В–∞—А–Є—П–Љ –ї–µ–≥–Ї–Њ –љ–∞–є—В–Є –Њ–±—А–∞—Й–µ–љ–Є–µ –Ї —Д—Г–љ–Ї—Ж–Є–Є messagebox –Є –Њ—В—В—Г–і–∞ —Г–ґ–µ —И–∞–≥–∞—В—М.

–°–ї–µ–≤–∞ –Њ—В –њ—А–Њ—Ж–µ—Б—Б–Њ—А–љ—Л—Е –∞—Б—Б–µ–Љ–±–ї–µ—А–љ—Л—Е –Ї–Њ–Љ–∞–љ–і - 16-—А–Є—З–љ—Л–є –Ї–Њ–і –≤ –≤–Є–і–µ –±–∞–є—В–Њ–≤.

–љ–∞–њ—А–Є–Љ–µ—А –Ї–Њ–Љ–∞–љ–і–∞ E8 9F 55 FB FF - –Њ–Ј–љ–∞—З–∞–µ—В call ShellExecuteA.

–Ґ–µ–њ–µ—А—М –±—Г–Љ –ї–Њ–Љ–∞—В—М =) –°–∞–Љ–Њ–µ —В—Г–њ–Њ–µ –і–µ–є—Б—В–≤–Є–µ, –Ї–Њ—В–Њ—А–Њ–µ —П —Б–Љ–Њ–≥ –њ—А–Є–і—Г–Љ–∞—В—М –Ј–і–µ—Б—М - –љ–µ –і–∞—В—М –љ–∞–њ—А–Є–Љ–µ—А –≤ —Н—В–Њ–є –њ—А–Њ—Ж–µ–і—Г—А—Л –≤—Л–Ј—Л–≤–∞—В—М –Љ–Њ—О —Б—В—А–∞–љ–Є—Ж—Г blackstrip.ru. –Ъ–∞–Ї –≤–Є–і–Є—В–µ –≤ –њ—А–Њ—Ж–µ–і—Г—А–µ —Б–Њ—Е—А–∞–љ—П—О—В—Б—П –њ–Њ –Њ—З–µ—А–µ–і–Є –њ–∞—А–∞–Љ–µ—В—А—Л (–≤ –Њ–±—А–∞—В–љ–Њ–Љ –њ–Њ—А—П–і–Ї–µ) –Є –њ–Њ—В–Њ–Љ –≤—Л–Ј—Л–≤–∞–µ—В—Б—П API ShellExecuteA, –њ–Њ—Б–ї–µ —З–µ–≥–Њ –Ї–Њ–Љ–∞–љ–і–∞ ret (—В–Њ –µ—Б—В—М return, –≤–Њ–Ј–≤—А–∞—В) –Њ–Ј–љ–∞—З–∞–µ—В –Ј–∞–≤–µ—А—И–µ–љ–Є–µ –њ—А–Њ—Ж–µ–і—Г—А—Л –Є –≤—Л—Е–Њ–і –Є–Ј –љ–µ–µ.

–Т–Њ—В –Љ—Л —Н—В—Г –Ї–Њ–Љ–∞–љ–і—Г ret —Й–∞—Б –њ–µ—А–µ—В–∞—Й–Є–Љ –≤ —Б–∞–Љ—Л–є –≤–µ—А—Е –њ—А–Њ—Ж–µ–і—Г—А—Л =) –Є —В–Њ–≥–і–∞ –Ї–∞–Ї —В–Њ–Ї–∞ –±—Г–і–µ—В –њ–µ—А–µ—Е–Њ–і–Є—В—М —Г–њ—А–∞–≤–ї–µ–љ–Є–µ –≤ —Н—В—Г –њ—А–Њ—Ж–µ–і—Г—А—Г - —Б—А–∞–Ј—Г –±—Г–і–µ—В –Ї–Њ–Љ–∞–љ–і–∞ ret, –Є –њ—А–Њ—Ж–µ–і—Г—А–∞ –±—Г–і–µ—В —Б—А–∞–Ј—Г –Ј–∞–≤–µ—А—И–∞—В—М—Б—П, –∞ –і–Њ —Б–Њ—Е—А–∞–љ–µ–љ–Є—П –њ–∞—А–∞–Љ–µ—В—А–Њ–≤ –Є –≤—Л–Ј–Њ–≤–∞ shellexecutea –і–µ–ї–Њ –љ–µ –і–Њ–є–і–µ—В)

—В.–Ї. –Ї–∞–Ї —Б—В–∞—А—Л–є –Ї–Њ–і –њ—А–Њ—Ж–µ–і—Г—А—Л –љ–∞–Љ —Д–Њ—А–Љ–∞–ї—М–љ–Њ –љ–µ –љ—Г–ґ–µ–љ - –±—Г–і–µ–Љ –і–µ–є—Б—В–≤–Њ–≤–∞—В—М –ґ–µ—Б—В–Ї–Њ, –њ–Є—Б–∞—В—М –Ї–Њ–і –њ–Њ–≤–µ—А—Е —В–Њ–≥–Њ —З—В–Њ –±—Л–ї–Њ

–С—Л–ї–Њ

procedure TForm1.Label5Click(Sender : TObject);

begin

(*

0047288C 6A01 push $01

0047288E 6A00 push $00

00472890 6A00 push $00

–°—В–∞–љ–µ—В –њ–µ—А–≤—Л–є –±–∞–є—В C3, –∞ –Њ—Б—В–∞–ї—М–љ–Њ–µ –љ–∞–Љ –љ–µ–≤–∞–ґ–љ–Њ. –Я–Њ—Н—В–Њ–Љ—Г –±—Г–і–µ—В

0047288C C301 ret + –Љ—Г—Б–Њ—А, –і–Њ –Ї–Њ—В–Њ—А–Њ–≥–Њ –≤—Л–њ–Њ–ї–љ–µ–љ–Є–µ –љ–µ –±—Г–і–µ—В –і–Њ—Е–Њ–і–Є—В—М, –њ–Њ—Н—В–Њ–Љ—Г –≤—Б–µ —А–∞–≤–љ–Њ —З—В–Њ —В—Г—В –±—Г–і–µ—В

0047288E 6A00 push $00 –Є —Н—В–Њ —В–µ–њ–µ—А—М –≤—Б–µ —А–∞–≤–љ–Њ

00472890 6A00 push $00 –Є —Н—В–Њ —В–Њ–ґ–µ, –Є –≤—Б–µ –і–Њ –Ї–Њ–љ—Ж–∞ –њ—А–Њ—Ж–µ–і—Г—А—Л —В–µ—А—М –љ–µ –љ—Г–ґ–љ–Њ, –љ–Њ –њ—Г—Б—В—М —Д–Њ—А–Љ–∞–ї—М–љ–Њ –Њ—Б—В–∞–љ–µ—В—Б—П –≤ —Н–Ї–Ј–µ—И–љ–Є–Ї–µ

–Ш—В–∞–Ї –љ–∞–і–Њ –њ–Њ–њ—А–∞–≤–Є—В—М –≤—Б–µ–≥–Њ 1 –±–∞–є—В. –Ъ–∞–Ї? –° –њ–Њ–Љ–Њ—Й—М—О 16-—А–Є—З–љ–Њ–≥–Њ —А–µ–і–∞–Ї—В–Њ—А–∞! –Ю–± —Н—В–Њ–Љ –≤ —Б–ї–µ–і—Г—О—Й–µ–Љ –њ–Њ—Б—В–µ.

–Ш—В–∞–Ї, –µ—Б–ї–Є –≤—Л –Њ–±–љ–∞—А—Г–ґ–Є–ї–Є –Ї–∞—В–µ–≥–Њ—А–Є—О —А–µ—Б—Г—А—Б–Њ–≤ RCData, –∞ –≤ –љ–µ–є –≤—Б—П–Ї–Є–µ TFORM1, –њ—А–Є—З–µ–Љ –≤ –љ–Є—Е —В–µ–Ї—Б—В —П–≤–љ—Л–є –Њ—В —Д–Њ—А–Љ –і–µ–ї—М—Д–Є - —В–Њ –љ–∞–і–Њ –ї–Њ–Љ–∞—В—М –µ–µ —З–µ—А–µ–Ј Delphi Decompiler (–і–∞–ї–µ–µ –Ф–Ф). –Я—А–Њ –љ–µ–≥–Њ –љ–∞ —Д–Њ—А—Г–Љ–µ –Њ—В–і–µ–ї—М–љ–∞—П —В–µ–Љ–∞ viewtopic.php?f=27&t=20

–Т–Њ—В –љ–∞ depositfiles –≤—Л–ї–Њ–ґ–Є–ї DelphiDecompiler (–∞ —В–Њ –ґ–Є—А–љ–Њ–≤–∞—В, –Љ–µ—Б—В–Њ –љ–∞ —Е–Њ—Б—В–Є–љ–≥–µ –љ–µ —Е–Њ—З—Г –Ј–∞–±–Є–≤–∞—В—М) http://depositfiles.com/files/3104147

–Х—Б–ї–Є –≤–Ї—А–∞—В—Ж–µ - –Ј–∞–њ—Г—Б–Ї–∞–µ–Љ DeDe. –Ц–Љ–µ–Љ –Ї–љ–Њ–њ–Ї—Г —Б–Њ –Ј–љ–∞—З–Ї–Њ–Љ –Њ—В–Ї—А—Л—В–Њ–є –њ–∞–њ–Ї–Є. –Т—Л–±–Є—А–∞–µ–Љ –љ–∞—И—Г –њ—А–Њ–≥—Г (–±—Г–і—Г –і–µ–Ї–Њ–Љ–њ–Є–ї–Є—А–Њ–≤–∞—В—М —Б–≤–Њ—О InetWatch –і–ї—П –њ—А–Є–Љ–µ—А–∞). –Ш –ґ–Љ–µ–Љ Process.

–Т–Ј–ї–∞–Љ—Л–≤–∞–µ–Љ–∞—П –њ—А–Њ–≥–∞ –Ј–∞–њ—Г—Б—В–Є—В—Б—П - –Є –њ–Њ—П–≤–Є—В—Б—П —Б–Њ–Њ–±—Й–µ–љ–Є–µ –Њ —В–Њ–Љ, —З—В–Њ –љ–∞–і–Њ –љ–∞–ґ–∞—В—М –Ю–Ъ –Ї–Њ–≥–і–∞ –њ—А–Њ–≥–∞ –±—Г–і–µ—В –њ–Њ–ї–љ–Њ—Б—В—М—О –Ј–∞–њ—Г—Й–µ–љ–∞. –Ъ–Њ–≥–і–∞ –≤–Є–і–Є–Љ —З—В–Њ –њ–Њ—П–≤–Є–ї–Њ—Б—М –Њ–Ї–љ–Њ –љ–∞—И–µ–є –њ—А–Њ–≥–Є - –ґ–Љ–µ–Љ –Ю–Ъ.

–Ф–∞–ї–µ–µ –Ф–Ф –≤—Л–і–Є—А–∞–µ—В –љ–∞–њ—А—П–Љ—Г—О –Є–Ј –њ–∞–Љ—П—В–Є –≤—Б–µ –Ї–ї–∞—Б—Б—Л –Є —Д–Њ—А–Љ—Л (–Њ–Ї–љ–∞) –њ—А–Њ–≥—А–∞–Љ–Љ—Л. –Ф–Њ–ґ–Є–і–∞–µ–Љ—Б—П –Њ–Ї–Њ–љ—З–∞–љ–Є—П –≤—Л–і–Є—А–∞–љ–Є—П. –Я–Њ—П–≤–Є—В—Б—П —Б–Њ–Њ–±—Й–µ–љ–Є–µ Dump successful (—В.–µ. –≤—Л–і–Є—А–∞–љ–Є–µ —Г—Б–њ–µ—И–љ–Њ –Ј–∞–≤–µ—А—И–µ–љ–Њ).

–Ф–∞–ї–µ–µ –і–Њ–њ–Њ–ї–љ–Є—В–µ–ї—М–љ—Л–µ –і–≤–µ –Њ–њ—Ж–Є–Є - –≤ –Њ–±–Њ–Є—Е –ґ–Љ–µ–Љ Yes. –Я–µ—А–≤–∞—П –њ–Њ–Є—Й–µ—В –і–Њ–њ–Њ–ї–љ–Є—В–µ–ї—М–љ—Л–µ —А–∞–Ј–љ—Л–µ —Б–≤—П–Ј–Є, –њ—А–Њ—Ж–µ–і—Г—А—Л –Є —В.–њ. –≤ –њ—А–Њ–≥–µ.

–Т—В–Њ—А–∞—П –љ–∞–є–і–µ—В —Б—Б—Л–ї–Ї–Є –љ–∞ –і–µ–ї—М—Д–Є–є—Б–Ї–Є–µ —Б—В–∞–љ–і–∞—А—В–љ—Л–µ –њ—А–Њ—Ж–µ–і—Г—А—Л, –Ї–Њ–Љ–њ–Њ–љ–µ–љ—В—Л –Є —В.–њ. –Є –≤—Л–і–µ–ї–Є—В –Є—Е –Ї–Њ–Љ–Љ–µ–љ—В–∞—А–Є—П–Љ–Є (—З—В–Њ–± –њ–Њ–љ—П—В–љ–µ–є –±—Л–ї–Њ –њ–Њ –Є—Б—Е–Њ–і–љ–Є–Ї—Г —З—В–Њ –≥–і–µ –≤ –њ—А–Њ–≥–µ –љ–∞—Е–Њ–і–Є—В—Б—П –Є —З—В–Њ –≤–Њ–Њ–±—Й–µ —В–∞–Љ –њ—А–Њ–Є—Б—Е–Њ–і–Є—В). –Ґ–Њ–ґ–µ –ґ–Љ–µ–Љ Yes.

–Ґ–µ–њ–µ—А—М –љ–∞–і–Њ –≤—Л–і—А–∞–љ–љ–Њ–µ –Є –Њ–±—А–∞–±–Њ—В–∞–љ–љ–Њ–µ —В–µ–ї–Њ –њ—А–Њ–≥–Є —Б–Њ—Е—А–∞–љ–Є—В—М –љ–∞ –≤–Є–љ—В. –Т—Л–±–Є—А–∞–µ–Љ –≤–Ї–ї–∞–і–Ї—Г Project –љ–∞–≤–µ—А—Е—Г –Њ–Ї–љ–∞ –Ф–Ф. –Т—Л–±–Є—А–∞–µ–Љ –њ–∞–њ–Ї—Г –Ї—Г–і–∞ –±—Г–і–µ–Љ —Б–Њ—Е—А–∞–љ—П—В—М –Є—Б—Е–Њ–і–љ–Є–Ї–Є. –Ш –ґ–Љ–µ–Љ Create files.

–Т—Б–µ. –Ґ–µ–њ–µ—А—М –≤ –њ–∞–њ–Ї–µ –≥–Њ—В–Њ–≤—Л–є –і–µ–ї—М—Д–Є–є—Б–Ї–Є–є –њ—А–Њ–µ–Ї—В. –Ю—В–Ї—А—Л–≤–∞—О –µ–≥–Њ –љ–∞–њ—А–Є–Љ–µ—А –≤ –Ф–µ–ї—М—Д–Є 7.

–Ъ–∞–Ї –≤–Є–і–љ–Њ - —В–µ–њ–µ—А—М –≤–Њ-–њ–µ—А–≤—Л—Е –њ–Њ–ї–љ–Њ—Б—В—М—О –і–Њ—Б—В—Г–њ–љ–Њ –Њ–Ї–љ–Њ –њ—А–Њ–≥–Є. –Ъ—А–Њ–Љ–µ —В–Њ–≥–Њ –Ї–Њ–Љ–њ–Њ–љ–µ–љ—В—Л –Њ–Ї–љ–∞ —Б–≤—П–Ј–∞–љ—Л —Б –њ—А–Њ—Ж–µ–і—Г—А–∞–Љ–Є –≤ —В–µ–Ї—Б—В–µ –њ—А–Њ–≥–Є. –Ґ–Њ–ї—М–Ї–Њ —Б–∞–Љ —В–µ–Ї—Б—В –Ї–Њ–љ–µ—З–љ–Њ –љ–µ –≤ –≤–Є–і–µ –і–µ–ї—М—Д–Є–є—Б–Ї–Є—Е –Ї–Њ–Љ–∞–љ–і (–∞ —В–Њ –ґ–Є—А–љ–Њ –±—Л–ї–Њ –±, –µ—Б–ї–Є –± —В–∞–Ї –њ—А–Њ–≥–Є –≤—Б–Ї—А—Л–≤–∞—В—М –Є –њ—А–µ–≤—А–∞—Й–∞—В—М –≤ –Є—Б—Е–Њ–і–љ–Є–Ї–Є), –∞ –≤ –≤–Є–і–µ –∞—Б—Б–µ–Љ–±–ї–µ—А–љ—Л—Е –Ї–Њ–Љ–∞–љ–і —Б –Ї–Њ–Љ–Љ–µ–љ—В–∞—А–Є—П–Љ–Є. –Э–∞ —Н—В–Њ–Љ –њ–Њ—Б–ї–µ–і–љ–µ–Љ —Б–Ї—А–Є–љ–µ —П –Њ—В–Ї—А—Л–ї –њ—А–Њ—Ж–µ–і—Г—А—Г, –Ї–Њ—В–Њ—А–∞—П –≤—Л–Ј—Л–≤–∞–µ—В—Б—П –њ–Њ –Ї–ї–Є–Ї—Г –љ–∞ —Б—В—А–Њ–Ї—Г. –Ъ–∞–Ї –≤–Є–і–љ–Њ –Є–Ј –Ї–Њ–і–∞ –∞—Б—Б–µ–Љ–±–ї–µ—А–∞ - –Ј–∞–њ–Є—Е–Є–≤–∞—О—В—Б—П –њ–∞—А–∞–Љ–µ—В—А—Л —Д—Г–љ–Ї—Ж–Є–Є –Є —Б–Њ–±—Б—В–≤–µ–љ–љ–Њ —Б–∞–Љ–∞ API —Д—Г–љ–Ї—Ж–Є—П ShellExecuteA –≤—Л–Ј—Л–≤–∞–µ—В—Б—П, –Ј–∞–њ—Г—Б–Ї–∞–µ—В URL http://blackstrip.ru, –∞ —Б–Є—Б—В–µ–Љ–∞ —В–∞–Ї—Г—О —Б—Б—Л–ї–Ї—Г –≤—Л–Ј—Л–≤–∞–µ—В –≤ internet explorere. –Ґ.–µ. –њ—А–Є –Ї–ї–Є–Ї–µ –љ–∞ –љ–µ–µ –≤ –Њ–Ї–љ–µ –њ—А–Њ–≥—А–∞–Љ–Љ—Л –њ–Њ–ї—М–Ј–Њ–≤–∞—В–µ–ї—О –Њ—В–Ї—А—Л–≤–∞–µ—В—Б—П –Љ–Њ–є —Б–∞–є—В –≤ –Њ—В–і–µ–ї—М–љ–Њ–Љ –Њ–Ї–љ–µ =)

–Я–Њ—Б–ї–µ —В–∞–Ї–Њ–є –і–µ–Ї–Њ–Љ–њ–Є–ї—П—Ж–Є–Є –≤ –Є—Б—Е–Њ–і–љ–Є–Ї–µ –≤–Є–і–љ—Л –њ—А–Є–Љ–µ—А–љ—Л–µ –њ—А–Њ—Ж–µ–і—Г—А—Л (–њ—Г—Б—В—М –і–∞–ґ–µ –Є–љ–Њ–≥–і–∞ —Б–Њ —Б—В—А–∞—И–љ—Л–Љ–Є –љ–∞–Ј–≤–∞–љ–Є—П–Љ–Є —В–Є–њ–∞ proc06DF6483). –Ш –≤–Є–і–љ–Њ —З—В–Њ –≤ –њ—А–Њ–≥–µ –њ—А–Њ–Є—Б—Е–Њ–і–Є—В.

–Э–∞–њ—А–Є–Љ–µ—А, –µ—Б–ї–Є –њ—А–Њ–≥–∞ –±—Л –≤—Л–і–∞–≤–∞–ї–∞ –Ї–∞–Ї–Њ–µ –љ–Є—В—М —Б–Њ–Њ–±—Й–µ–љ–Є–µ —З–µ—А–µ–Ј –і–µ–ї—М—Д–Є - —В–Њ –њ–Њ–Є—Б–Ї–Њ–Љ –њ–Њ –Ї–Њ–Љ–Љ–µ–љ—В–∞—А–Є—П–Љ –ї–µ–≥–Ї–Њ –љ–∞–є—В–Є –Њ–±—А–∞—Й–µ–љ–Є–µ –Ї —Д—Г–љ–Ї—Ж–Є–Є messagebox –Є –Њ—В—В—Г–і–∞ —Г–ґ–µ —И–∞–≥–∞—В—М.

–°–ї–µ–≤–∞ –Њ—В –њ—А–Њ—Ж–µ—Б—Б–Њ—А–љ—Л—Е –∞—Б—Б–µ–Љ–±–ї–µ—А–љ—Л—Е –Ї–Њ–Љ–∞–љ–і - 16-—А–Є—З–љ—Л–є –Ї–Њ–і –≤ –≤–Є–і–µ –±–∞–є—В–Њ–≤.

–љ–∞–њ—А–Є–Љ–µ—А –Ї–Њ–Љ–∞–љ–і–∞ E8 9F 55 FB FF - –Њ–Ј–љ–∞—З–∞–µ—В call ShellExecuteA.

–Ґ–µ–њ–µ—А—М –±—Г–Љ –ї–Њ–Љ–∞—В—М =) –°–∞–Љ–Њ–µ —В—Г–њ–Њ–µ –і–µ–є—Б—В–≤–Є–µ, –Ї–Њ—В–Њ—А–Њ–µ —П —Б–Љ–Њ–≥ –њ—А–Є–і—Г–Љ–∞—В—М –Ј–і–µ—Б—М - –љ–µ –і–∞—В—М –љ–∞–њ—А–Є–Љ–µ—А –≤ —Н—В–Њ–є –њ—А–Њ—Ж–µ–і—Г—А—Л –≤—Л–Ј—Л–≤–∞—В—М –Љ–Њ—О —Б—В—А–∞–љ–Є—Ж—Г blackstrip.ru. –Ъ–∞–Ї –≤–Є–і–Є—В–µ –≤ –њ—А–Њ—Ж–µ–і—Г—А–µ —Б–Њ—Е—А–∞–љ—П—О—В—Б—П –њ–Њ –Њ—З–µ—А–µ–і–Є –њ–∞—А–∞–Љ–µ—В—А—Л (–≤ –Њ–±—А–∞—В–љ–Њ–Љ –њ–Њ—А—П–і–Ї–µ) –Є –њ–Њ—В–Њ–Љ –≤—Л–Ј—Л–≤–∞–µ—В—Б—П API ShellExecuteA, –њ–Њ—Б–ї–µ —З–µ–≥–Њ –Ї–Њ–Љ–∞–љ–і–∞ ret (—В–Њ –µ—Б—В—М return, –≤–Њ–Ј–≤—А–∞—В) –Њ–Ј–љ–∞—З–∞–µ—В –Ј–∞–≤–µ—А—И–µ–љ–Є–µ –њ—А–Њ—Ж–µ–і—Г—А—Л –Є –≤—Л—Е–Њ–і –Є–Ј –љ–µ–µ.

–Т–Њ—В –Љ—Л —Н—В—Г –Ї–Њ–Љ–∞–љ–і—Г ret —Й–∞—Б –њ–µ—А–µ—В–∞—Й–Є–Љ –≤ —Б–∞–Љ—Л–є –≤–µ—А—Е –њ—А–Њ—Ж–µ–і—Г—А—Л =) –Є —В–Њ–≥–і–∞ –Ї–∞–Ї —В–Њ–Ї–∞ –±—Г–і–µ—В –њ–µ—А–µ—Е–Њ–і–Є—В—М —Г–њ—А–∞–≤–ї–µ–љ–Є–µ –≤ —Н—В—Г –њ—А–Њ—Ж–µ–і—Г—А—Г - —Б—А–∞–Ј—Г –±—Г–і–µ—В –Ї–Њ–Љ–∞–љ–і–∞ ret, –Є –њ—А–Њ—Ж–µ–і—Г—А–∞ –±—Г–і–µ—В —Б—А–∞–Ј—Г –Ј–∞–≤–µ—А—И–∞—В—М—Б—П, –∞ –і–Њ —Б–Њ—Е—А–∞–љ–µ–љ–Є—П –њ–∞—А–∞–Љ–µ—В—А–Њ–≤ –Є –≤—Л–Ј–Њ–≤–∞ shellexecutea –і–µ–ї–Њ –љ–µ –і–Њ–є–і–µ—В)

—В.–Ї. –Ї–∞–Ї —Б—В–∞—А—Л–є –Ї–Њ–і –њ—А–Њ—Ж–µ–і—Г—А—Л –љ–∞–Љ —Д–Њ—А–Љ–∞–ї—М–љ–Њ –љ–µ –љ—Г–ґ–µ–љ - –±—Г–і–µ–Љ –і–µ–є—Б—В–≤–Њ–≤–∞—В—М –ґ–µ—Б—В–Ї–Њ, –њ–Є—Б–∞—В—М –Ї–Њ–і –њ–Њ–≤–µ—А—Е —В–Њ–≥–Њ —З—В–Њ –±—Л–ї–Њ

–С—Л–ї–Њ

procedure TForm1.Label5Click(Sender : TObject);

begin

(*

0047288C 6A01 push $01

0047288E 6A00 push $00

00472890 6A00 push $00

–°—В–∞–љ–µ—В –њ–µ—А–≤—Л–є –±–∞–є—В C3, –∞ –Њ—Б—В–∞–ї—М–љ–Њ–µ –љ–∞–Љ –љ–µ–≤–∞–ґ–љ–Њ. –Я–Њ—Н—В–Њ–Љ—Г –±—Г–і–µ—В

0047288C C301 ret + –Љ—Г—Б–Њ—А, –і–Њ –Ї–Њ—В–Њ—А–Њ–≥–Њ –≤—Л–њ–Њ–ї–љ–µ–љ–Є–µ –љ–µ –±—Г–і–µ—В –і–Њ—Е–Њ–і–Є—В—М, –њ–Њ—Н—В–Њ–Љ—Г –≤—Б–µ —А–∞–≤–љ–Њ —З—В–Њ —В—Г—В –±—Г–і–µ—В

0047288E 6A00 push $00 –Є —Н—В–Њ —В–µ–њ–µ—А—М –≤—Б–µ —А–∞–≤–љ–Њ

00472890 6A00 push $00 –Є —Н—В–Њ —В–Њ–ґ–µ, –Є –≤—Б–µ –і–Њ –Ї–Њ–љ—Ж–∞ –њ—А–Њ—Ж–µ–і—Г—А—Л —В–µ—А—М –љ–µ –љ—Г–ґ–љ–Њ, –љ–Њ –њ—Г—Б—В—М —Д–Њ—А–Љ–∞–ї—М–љ–Њ –Њ—Б—В–∞–љ–µ—В—Б—П –≤ —Н–Ї–Ј–µ—И–љ–Є–Ї–µ

–Ш—В–∞–Ї –љ–∞–і–Њ –њ–Њ–њ—А–∞–≤–Є—В—М –≤—Б–µ–≥–Њ 1 –±–∞–є—В. –Ъ–∞–Ї? –° –њ–Њ–Љ–Њ—Й—М—О 16-—А–Є—З–љ–Њ–≥–Њ —А–µ–і–∞–Ї—В–Њ—А–∞! –Ю–± —Н—В–Њ–Љ –≤ —Б–ї–µ–і—Г—О—Й–µ–Љ –њ–Њ—Б—В–µ.

- blackstrip

- –Р–і–Љ–Є–љ

- –°–Њ–Њ–±—Й–µ–љ–Є—П: 1177

- –Ч–∞—А–µ–≥–Є—Б—В—А–Є—А–Њ–≤–∞–љ: –°—А —П–љ–≤ 02, 2008 1:42 pm

- –Ю—В–Ї—Г–і–∞: –Я–Њ–і–Њ–ї—М—Б–Ї

- –Ъ–Њ–љ—В–∞–Ї—В–љ–∞—П –Є–љ—Д–Њ—А–Љ–∞—Ж–Є—П:

Re: –°–Ї–∞–ї—М–њ–µ–ї—М, –Ј–∞–ґ–Є–Љ... –Ш–љ—Б—В—А—Г–Љ–µ–љ—В—Л –і–ї—П –Ј–∞–ї–µ–Ј–∞–љ–Є—П –≤–љ—Г—В—А—М

–®–∞–≥ 5 - –њ—А–∞–≤–Ї–∞ –∞—Б—Б–µ–Љ–±–ї–µ—А–љ—Л—Е –Ї–Њ–Љ–∞–љ–і –≤ —Н–Ї–Ј–µ—И–љ–Є–Ї–µ

–Т —В–Њ–є –і–µ–ї—М—Д–Є–є—Б–Ї–Њ–є –њ—А–Њ–≥–µ –Љ—Л —Е–Њ—В–µ–ї–Є –Ј–∞–Љ–µ–љ–Є—В—М –≤ –љ–∞—З–∞–ї–µ –њ—А–Њ—Ж–µ–і—Г—А—Л 1 –±–∞–є—В –≤—Б–µ–≥–Њ. –Ш, —В–∞–Ї–Є–Љ –Њ–±—А–∞–Ј–Њ–Љ, —Б–і–µ–ї–∞—В—М —В–∞–Ї, —З—В–Њ–±—Л –њ—А–Є –љ–∞–ґ–∞—В–Є–Є –љ–∞ —Б—В—А–Њ–Ї—Г —Б–Њ —Б—Б—Л–ї–Ї–Њ–є http://blackstrip.ru –љ–Є—З–µ–≥–Њ –љ–µ –њ—А–Њ–Є—Б—Е–Њ–і–Є–ї–Њ –Є internetexplorer –±—Л –љ–µ –Ј–∞–њ—Г—Б–Ї–∞–ї—Б—П.

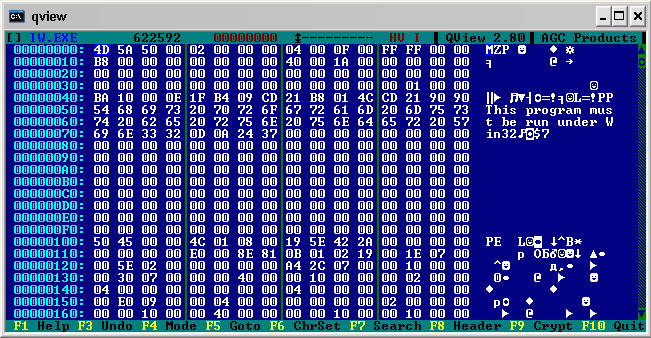

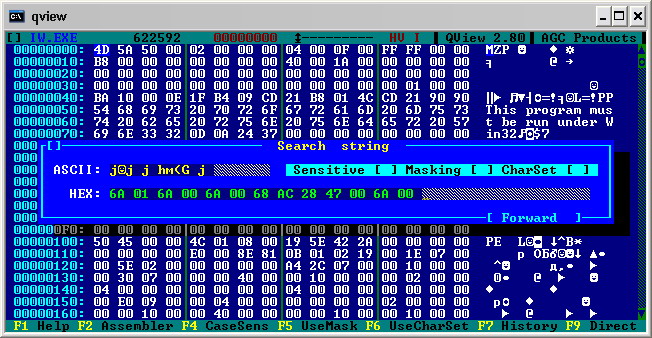

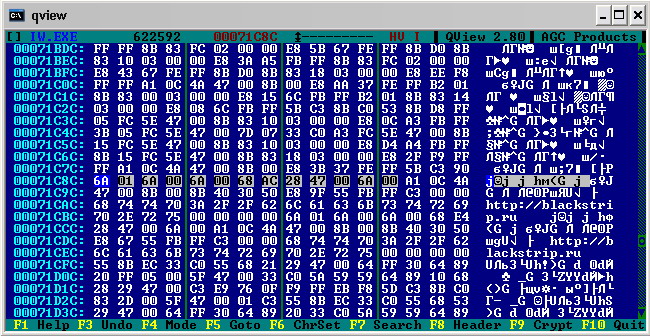

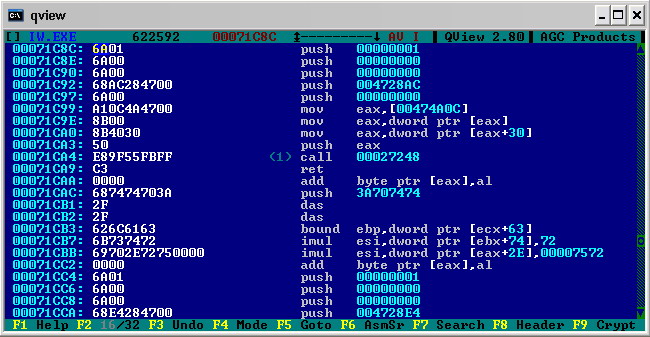

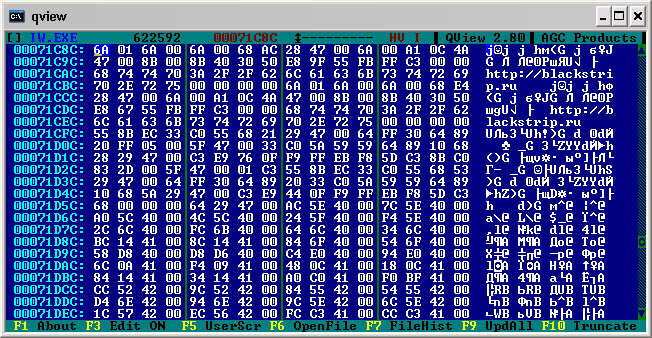

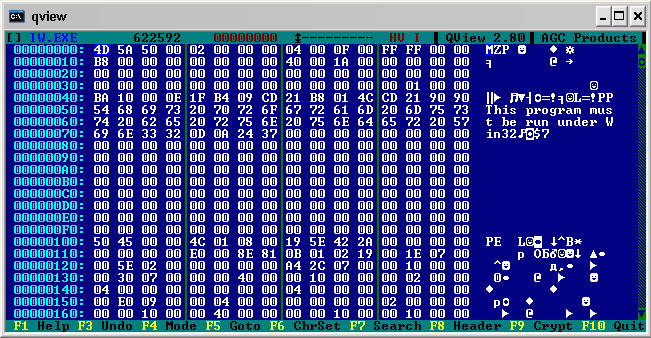

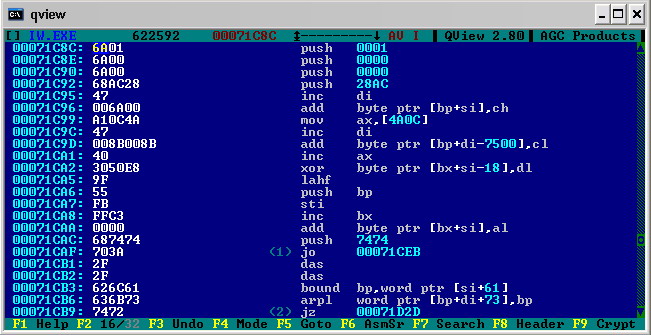

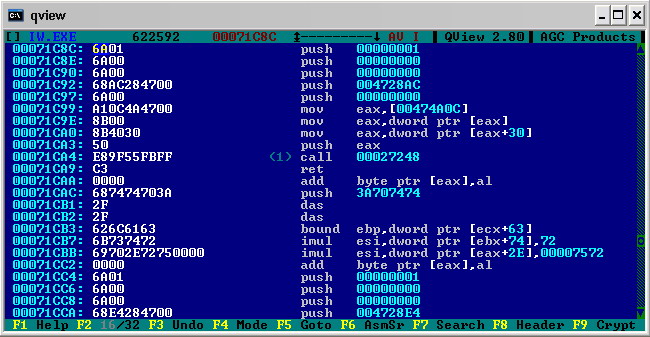

–Т–Њ—Б–њ–Њ–ї—М–Ј—Г–µ–Љ—Б—П –њ—А–Њ–≥–Њ–є QVIEW. –Т–µ—А—Б–Є—П –њ—А–Њ–≥–Є 2.69.03, —Б–і–µ–ї–∞–љ–∞ –±—Л–ї–∞ –∞–ґ 26 –Є—О–љ—П 1998 –≥–Њ–і–∞ =) –љ–µ–і–∞–≤–љ–Њ –µ–є 10 –ї–µ—В –Є—Б–њ–Њ–ї–љ–Є–ї–Њ—Б—М, –ї–µ—В–Њ–Љ.

–Ю—З–µ–љ—М —Г–і–Њ–±–љ–∞—П –њ—А–Њ–≥–∞. –Т–Њ—В –Њ–љ–∞ –≤ –∞—А—Е–Є–≤–µ 150 –Ъ–±–∞–є—В –≤—Б–µ–≥–Њ http://blackstrip.ru/toolz/qview.rar , –њ—А–Є—З–µ–Љ –±—Л–ї–∞ —Б–і–µ–ї–∞–љ–∞ —А—Г—Б—Б–Ї–Є–Љ–Є, –њ–Њ—Н—В–Њ–Љ—Г —В–∞–Љ –і–Њ–Ї—Г–Љ–µ–љ—В–∞—Ж–Є—П –љ–∞ —А—Г—Б—Б–Ї–Њ–Љ. –Т–Њ—В –µ–µ —Б—В—А–∞–љ–Є—Ж–∞ –≤ –Є–љ–µ—В–µ http://enlight.ru/qview/main.htm –і–∞–ґ–µ —А–∞–±–Њ—В–∞–µ—В –µ—Й–µ) —В–∞–Љ –Ї—Б—В–∞—В–Є –µ—Й–µ 2.80 –≤–µ—А—Б–Є—П –µ—Б—В—М –њ–Њ–љ–Њ–≤–µ–є. –Э—Г –Є 2.69 –њ–Њ–є–і–µ—В –љ–Њ—А–Љ.

–Ы–Є—А–Є—З–µ—Б–Ї–Њ–µ –Њ—В—Б—В—Г–њ–ї–µ–љ–Є–µ - –С–Ђ–°–Ґ–†–Ю–Х –Њ—В–Ї—А—Л–≤–∞–љ–Є–µ —Д–∞–є–ї–Њ–≤. –Ъ–∞–Ї?

–Ш—В–∞–Ї, –≤—Б–µ –њ—А–Њ–≥–Є, –Ї–Њ—В–Њ—А—Л–Љ–Є –≤—Л —Е–Њ—В–Є—В–µ —З–Њ—В–Њ –Њ—В–Ї—А—Л–≤–∞—В—М - –Њ–±—Л—З–љ–Њ —Г–Љ–µ—О—В –Њ—В–Ї—А—Л–≤–∞—В—М —Д–∞–є–ї—Л –Є–Ј –Ї–Њ–Љ–∞–љ–і–љ–Њ–є —Б—В—А–Њ–Ї–Є. –Т–Є–љ–і–∞ —Г–Љ–µ–µ—В –±—Л—Б—В—А–Њ –Ї–Њ—А–Љ–Є—В—М –Є—Е —Н—В–Є–Љ–Є —Д–∞–є–ї–∞–Љ–Є. –Я–Њ–њ—А–Њ–±—Г–є—В–µ —В—Л–Ї–љ–Є—В–µ –љ–∞ –ї—О–±–Њ–Љ —Д–∞–є–ї–µ –њ—А–∞–≤–Њ–є –Ї–љ–Њ–њ–Ї–Њ–є –Љ—Л—И–Є - –Њ—В–Ї—А–Њ–µ—В—Б—П –Љ–µ–љ—О, –≤ –љ–µ–Љ –±—Г–і–µ—В –њ—Г–љ–Ї—В "–Ю—В–њ—А–∞–≤–Є—В—М" - –Є –≤ –љ–µ–Љ –≤—Б—П–Ї–Є–є –±—А–µ–і —В–Є–њ–∞ —Д–ї–µ—И–і–Є—Б–Ї–Њ–≤, –і–Є—Б–Ї–µ—В –Є —В.–њ. –Т–Њ—В —В—Г–і–∞ –ґ–µ –Љ–Њ–ґ–љ–Њ –љ–∞–њ–Є—Е–∞—В—М —П—А–ї—Л–Ї–Њ–≤ –њ—А–Њ–≥ =) –ї–µ–Ј—М—В–µ –љ–∞ –≤–∞—И –і–Є—Б–Ї, –≥–і–µ –≤–Є–љ–і–Њ—Г—Б —Б—В–Њ–Є—В, —В–∞–Љ –њ–∞–њ–Ї–∞ –≤ –Ї–Њ—А–љ–µ –і–Є—Б–Ї–∞ Documents and Setting, –≤ –љ–µ–є –њ–∞–њ–Ї–Є —Б –љ–∞–Ј–≤–∞–љ–Є—П–Љ–Є –≤–∞—И–Є—Е —Б–µ–∞–љ—Б–Њ–≤, –љ–∞–є–і–Є—В–µ –≤–∞—И —Б–µ–∞–љ—Б (—Г –Љ—П —Н—В–∞ –њ–∞–њ–Ї–∞ Blackstrip). –Т –љ–µ–є –≤–љ—Г—В—А–Є –µ—Б—В—М –°–Ъ–†–Ђ–Ґ–Р–ѓ –њ–∞–њ–Ї–∞ SendTo. –Т–Њ—В —В—Г–і–∞ —Б—А–∞–Ј—Г –њ–Є—Е–∞–є—В–µ —В–∞–Ї–Є–µ —П—А–ї—Л–Ї–Є –Ї–∞–Ї "–С–ї–Њ–Ї–љ–Њ—В", "QVIEW" –Є –і–∞–ґ–µ –Љ–Њ–ґ–љ–Њ –Њ—В DeDE —П—А–ї—Л–Ї. –Ґ–µ–њ–µ—А—М –ї—О–±–Њ–є —Д–∞–є–ї, —Н–Ї–Ј–µ—И–љ–Є–Ї –Є–ї–Є —В–µ–Ї—Б—В - —Б—А–∞–Ј—Г –Љ–Њ–љ–∞ –Њ—В–Ї—А—Л—В—М "–Њ—В–њ—А–∞–≤–Є–≤" –µ–µ –њ–Њ –њ—А–∞–≤–Њ–є –Ї–љ–Њ–њ–Ї–µ –Љ—Л—И–Є –≤ –љ—Г–ґ–љ—Г—О –≤–∞–Љ –њ—А–Њ–≥—Г. –Ш–±–Њ –≤—Б–µ –≤—Б—В–∞–≤–ї–µ–љ–љ—Л–µ –≤ SendTo —П—А–ї—Л–Ї–Є –њ–Њ—П–≤—П—В—Б—П –≤ –Љ–µ–љ—О "–Ю—В–њ—А–∞–≤–Є—В—М" –≤ –≤–Є–і–µ –њ—Г–љ–Ї—В–Њ–≤.

–Ы–Є—А–Є—З–µ—Б–Ї–Њ–µ –Њ—В—Б—В—Г–њ–ї–µ–љ–Є–µ –Ј–∞–Ї–Њ–љ—З–Є–ї–Њ—Б—М. –Ґ–µ–њ–µ—А—М –Њ —В–Њ–Љ –Ї–∞–Ї –њ—А–∞–≤–Є—В—М –љ–∞—И InetWatch.exe

–Э–∞–≤–µ—А–љ—П–Ї–∞ —В–Њ—В InetWatch –Ї–Њ—В–Њ—А—Л–є –≤—Л —Б–Ї–∞—З–∞–µ—В–µ –љ–∞ blackstrip.ru —А–∞—Б–њ–∞–Ї–Њ–≤–∞—В—М –≤–∞–Љ –љ–µ —Г–і–∞—Б—В—Б—П (–Є–±–Њ –Њ–љ –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ –љ–∞–Љ–µ—А—В–≤–Њ upx-–Њ–Љ). –Я–Њ—Н—В–Њ–Љ—Г –≤–Њ—В –≤–∞–Љ –і–ї—П —Н–Ї—Б–њ–µ—А–Є–Љ–µ–љ—В–∞ - –љ–µ–Ј–∞–њ–∞–Ї–Њ–≤–∞–љ–љ—Л–є InetWatch http://blackstrip.ru/toolz/iw.exe 600 –Ъ–±–∞–є—В –Ї–∞—З–∞–є—В–µ –µ–≥–Њ, —Й–∞ –±—Г–Љ "–ї–Њ–Љ–∞—В—М" –њ—А–Њ—Ж–µ–і—Г—А—Г –≤—Л–Ј—Л–≤–∞–љ–Є—П blackstrip.ru –њ–Њ –Ї–ї–Є–Ї—Г –љ–∞ —Б—Б—Л–ї–Ї—Г –≤ –Њ–Ї–љ–µ.

–Ш—В–∞–Ї - —Б–Љ–Њ—В—А–Є–Љ –µ—Й–µ —А–∞–Ј –љ–∞ —Н—В—Г –Ї–∞—А—В–Є–љ—Г –≤ –і–µ–ї—М—Д–Є

–С–µ—А–µ–Љ –±—Г–Љ–∞–ґ–Ї—Г –Є —Б–њ–Є—Б—Л–≤–∞–µ–Љ –Ї–Њ–і—Л, –Ї–Њ—В–Њ—А—Л–µ —Б–ї–µ–≤–∞ –Њ—В –∞—Б—Б–µ–Љ–±–ї–µ—А–љ—Л—Е –Ї–Њ–Љ–∞–љ–і.

–Ю–љ–Є –≤ —Д–∞–є–ї–µ –њ—А—П–Љ –њ–Њ –Њ—З–µ—А–µ–і–Є –Є–і—Г—В. –£ –љ–∞—Б –њ–Њ–ї—Г—З–∞–µ—В—Б—П –њ—А—П–Љ —Б –љ–∞—З–∞–ї–∞ –њ—А–Њ—Ж–µ–і—Г—А—Л:

6A 01 6A 00 6A 00 68 AC 28 47 00 6A 00

–Э–∞–і–Њ –љ–∞–є—В–Є —Н—В—Г –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В—М –Є –њ–Њ–њ—А–∞–≤–Є—В—М –њ–µ—А–≤—Л–є –±–∞–є—В –љ–∞ –°3.

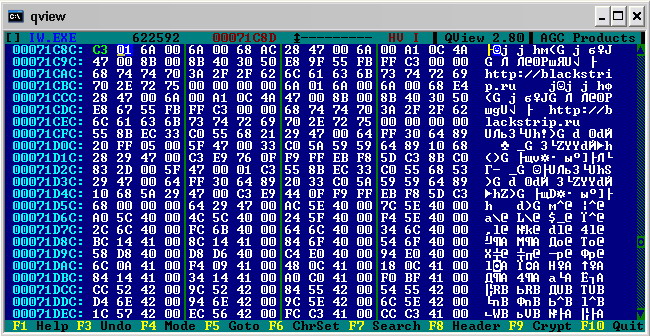

–Ю—В–њ—А–∞–≤–ї—П–µ–Љ –љ–∞—И iw.exe –≤ QVIEW (—В–µ–њ–µ—А—М —Г–ґ–µ –њ–Њ –њ—А–∞–≤–Њ–є –Ї–љ–Њ–њ–Ї–µ –Є –Ю—В–њ—А–∞–≤–Є—В—М, –µ—Б–ї–Є –≤—Л –њ—А–Њ—З–Є—В–∞–ї–Є –ї–Є—А–Є—З–µ—Б–Ї–Њ–µ –Њ—В—Б—В—Г–њ–ї–µ–љ–Є–µ –Є —Б–і–µ–ї–∞–ї–Є —П—А–ї—Л–Ї–Є –±—Л—Б—В—А–Њ–≥–Њ –і–Њ—Б—В—Г–њ–∞ –≤ –њ–∞–њ–Ї–µ SendTo). –Ю—В–Ї—А—Л–≤–∞–µ—В—Б—П –≤–Њ—В —В–∞–Ї–Њ–µ –і–Њ—Б–Њ–≤—Б–Ї–Њ–µ –Њ–Ї–љ–Њ. –Ь–Њ–љ–∞ –љ–∞ –≤–µ—Б—М —Н–Ї—А–∞–љ –µ–≥–Њ –љ–∞—В—П–љ—Г—В—М —З–µ—А–µ–Ј Alt+Enter (–љ–Њ –љ–∞ –љ–µ–Ї–Њ—В–Њ—А—Л—Е –≤–Є–љ–і–∞—Е —Н—В–Њ –Љ–Њ–ґ–µ—В –љ–µ–Љ–љ–Њ–≥–Њ –њ–Њ–і–≤–µ—И–Є–≤–∞—В—М –Ї–Њ–Љ–њ, –Њ—Б–Њ–±–µ–љ–љ–Њ –њ—А–Є –≤—Л—Е–Њ–і–µ –Є–Ј –њ—А–Њ–≥–Є —Н—В–Њ–є). –Э–Њ –Є –≤ –Њ–Ї–љ–µ –љ–Њ—А–Љ –≤–Є–і–љ–Њ –≤—А–Њ–і–µ.

–°–ї–µ–≤–∞ —Н—В–Њ 16-—В–Є—А–Є—З–љ—Л–µ –Ї–Њ–і—Л –±–∞–є—В, —Б–њ—А–∞–≤–∞ —Б–Њ–±—Б—В–≤–µ–љ–љ–Њ —Б–Є–Љ–≤–Њ–ї—Л, –Њ–±–Њ–Ј–љ–∞—З–∞—О—Й–Є–µ —Н—В–Є –±–∞–є—В—Л.

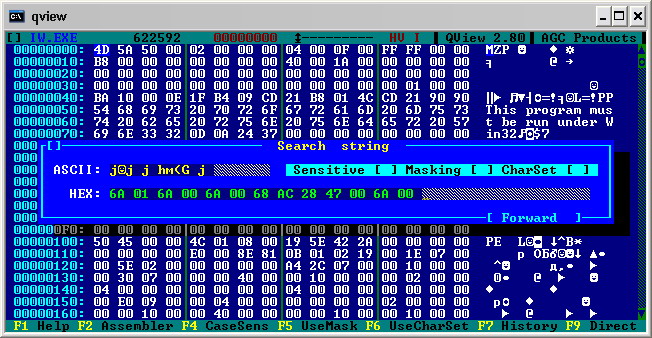

–Ц–Љ–µ–Љ F7 - —Н—В–Њ, –Ї–∞–Ї –≤–Є–і–љ–Њ –Є–Ј —Б—В—А–Њ–Ї–Є –≤–љ–Є–Ј—Г —Н–Ї—А–∞–љ–∞ Search - —В–Њ –µ—Б—В—М –њ–Њ–Є—Б–Ї. –Ю—В–Ї—А–Њ–µ—В—Б—П –≤–Њ—В —В–∞–Ї–Њ–µ –Њ–Ї–љ–Њ. –Ґ—Л–Ї–∞–µ–Љ –≤ –њ–Њ–ї–µ HEX –Є –≤–≤–Њ–і–Є–Љ –љ–∞—И—Г 16-—В–Є—А–Є—З–љ—Г—О –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В—М –±–∞–є—В 6A 01 6A 00 6A 00 68 AC 28 47 00 6A 00. –Ш –ґ–Љ–µ–Љ Enter.

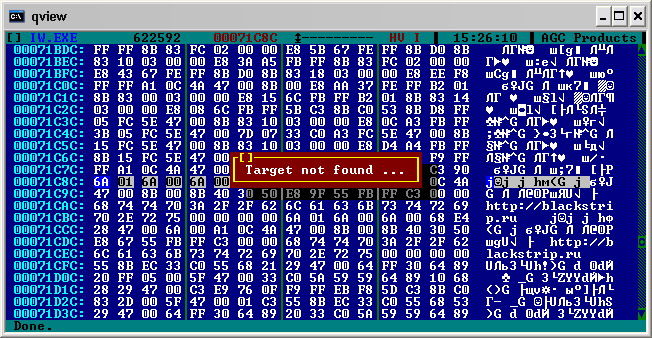

–Ъ—Г–≤—М—П –љ–∞—Е–Њ–і–Є—В –љ–∞–Љ —Н—В—Г –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В—М –Є –≤—Л–і–µ–ї—П–µ—В –µ–µ.

–Ц–Љ–µ–Љ —В–µ–њ–µ—А—М Shift+F7 - —Н—В–Њ –Ї–∞–Ї –≤–Є–і–љ–Њ –±—Г–і–µ—В –њ—А–Є –љ–∞–ґ–∞—В–Є–Є Shift–∞ "NextSr" - —В–Њ –µ—Б—В—М –Є—Б–Ї–∞—В—М –і–∞–ї–µ–µ =) –Ч–∞—З–µ–Љ? –Р –Ј–∞ —В–µ–Љ —З—В–Њ–± —Г–±–µ–і–Є—В—М—Б—П —З—В–Њ —В–∞–Ї–∞—П –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В—М —В–Њ–ї—М–Ї–Њ –Њ–і–љ–∞. –Ь–Њ–ґ–љ–Њ –≤–µ–і—М –±—Л–ї–Њ –≤–Ј—П—В—М –љ–µ —В–∞–Ї—Г—О –і–ї–Є–љ–љ—Г—О 6A 01 6A 00 6A 00 68 AC 28 47 00 6A 00, –∞ –Њ—В –љ–µ–µ –Ї—Г—Б–Њ–Ї 6A 01 6A 00 –љ–∞–њ—А–Є–Љ–µ—А. –Ш —В–Њ–≥–і–∞ —Г–≤–Є–і–Є—В–µ —З—В–Њ —В–∞–Ї–Є—Е –Ї–Њ—А–Њ—В–Ї–Є—Е –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В–µ–є - –≤ —Д–∞–є–ї–µ –Љ–Њ—А–µ. –Я–Њ—Н—В–Њ–Љ—Г –Т–°–Х–У–Ф–Р –±–µ—А–Є—В–µ –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В—М –њ–Њ–і–ї–Є–љ–љ–µ–µ, –Є —З—В–Њ–± –≤ –љ–µ–µ –≤—Е–Њ–і–Є–ї–Є –љ–µ —В–Њ–ї—М–Ї–Њ –і—Г–±–Њ–≤—Л–µ –≤–µ–Ј–і–µ –≤—Б—В—А–µ—З–∞—О—Й–Є–µ—Б—П push pop ret, –∞ –ґ–µ–ї–∞—В–µ–ї—М–љ–Њ —З—В–Њ –љ–Є–±—Г–і—М —Г–љ–Є–Ї–∞–ї—М–љ–Њ–µ –љ–∞–њ—А–Є–Љ–µ—А —Б—Б—Л–ї–Ї—Г –љ–∞ –≤—Л–Ј–Њ–≤ –Ї–Њ–љ–Ї—А–µ—В–љ–Њ–є –њ—А–Њ—Ж–µ–і—Г—А—Л –Є–ї–Є —Б—Б—Л–ї–Ї—Г –љ–∞ –њ–µ—А–µ–Љ–µ–љ–љ—Г—О (–Ї–∞–Ї –Ј–і–µ—Б—М —П –≤–Ј—П–ї —Б—Б—Л–ї–Ї—Г –љ–∞ —Б—В—А–Њ–Ї—Г ' http://blackstrip.ru ').

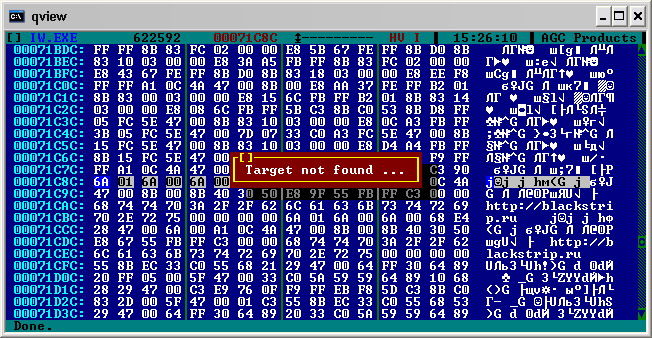

–Ш—В–∞–Ї, –≤–Є–і–Є–Љ –њ—А–Є "–њ–Њ–Є—Б–Ї–µ –і–∞–ї–µ–µ" —З—В–Њ —В–∞–Ї–Є—Е –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В–µ–є –±–Њ–ї—М—И–µ –љ–µ—В.

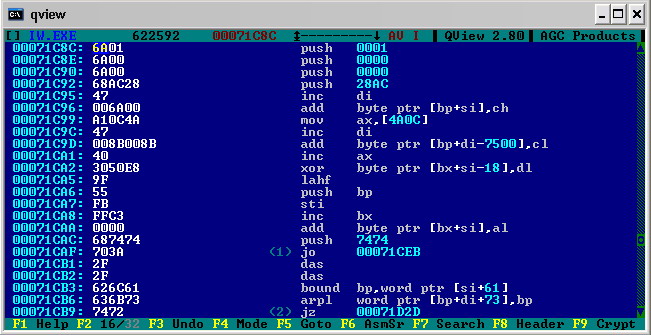

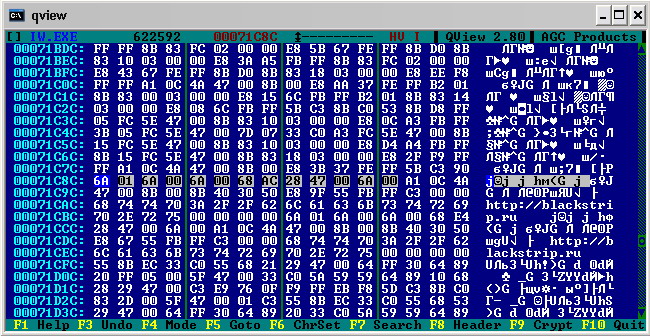

–Ґ–µ–њ–µ—А—М –љ–∞–і–Њ —Г–±–µ–і–Є—В—М—Б—П —З—В–Њ –Љ—Л –љ–∞—И–ї–Є —В–Њ —З—В–Њ –Є—Б–Ї–∞–ї–Є (–∞ —В–Њ –±—Л–≤–∞–µ—В –≤ –њ–Њ–Є—Б–Ї–µ –Њ–њ–µ—З–∞—В–∞–µ—И—М—Б—П, –Є –љ–∞–є–і–µ—И—М –љ–µ —В—Г —Ж–µ–њ–Њ—З–Ї—Г –љ–µ –≤ —В–Њ–Љ –Љ–µ—Б—В–µ –њ—А–Њ–≥–Є). –Ц–Љ–µ–Љ F4 - —Н—В–Њ –њ–µ—А–µ–Ї–ї—О—З–µ–љ–Є–µ —А–µ–ґ–Є–Љ–∞ –њ—А–Њ—Б–Љ–Њ—В—А–∞. –Х—Б—В—М 3 —А–µ–ґ–Є–Љ–∞ - —А–µ–ґ–Є–Љ 16—А–Є—З–љ–Њ–≥–Њ –њ—А–Њ—Б–Љ–Њ—В—А–∞, —А–µ–ґ–Є–Љ –і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–µ—А–∞, –Є —А–µ–ґ–Є–Љ —В–µ–Ї—Б—В–Њ–≤–Њ–≥–Њ –њ—А–Њ—Б–Љ–Њ—В—А–∞. –Ш–Ј –Њ–і–љ–Њ–≥–Њ –≤ –і—А—Г–≥–Њ–є - –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ—Л–Љ –љ–∞–ґ–∞—В–Є–µ–Љ F4 –Љ–Њ–ґ–љ–Њ –њ–µ—А–µ—Е–Њ–і–Є—В—М. –Ш—В–∞–Ї, –њ–Њ –љ–∞–ґ–∞—В–Є—О F4 –≤–Є–і–Є–Љ –і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–Є—А–Њ–≤–∞–љ–љ—Л–є –Ї–Њ–і (–њ—А—П–Љ –Ї–∞–Ї –≤ –і–µ–ї—М—Д–µ).

–Э–Њ –Ї–∞–Ї –≤–Є–і–Є—В–µ –µ—Б–ї–Є –њ–µ—А–≤—Л–µ —В—А–Є push –µ—Й–µ –љ–Њ—А–Љ–∞–ї—М–љ—Л–µ, —В–Њ –њ–Њ—В–Њ–Љ –Ї–∞–Ї–∞—П —В–Њ –Ї–Њ—А–Њ—В–Ї–∞—П –Ї–Њ–Љ–∞–љ–і–∞. –Р —Н—В–Њ –њ–Њ—В–Њ–Љ—Г —З—В–Њ 16-–±–Є—В–љ—Л–є –і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–µ—А –≤–Ї–ї—О—З–µ–љ - –≤–љ–Є–Ј—Г —Б—В—А–Њ—З–Ї–∞ –Ї–Њ–Љ–∞–љ–і, –Є –Њ–Ї–Њ–ї–Њ F2 –≤–Є–і–Є—В–µ 16 –≥–Њ—А–Є—В —З–µ—А–љ—Л–Љ, –∞ 32 —Б–µ—А–Њ–µ –≤—Л–Ї–ї—О—З–µ–љ–љ–Њ–µ. –І—В–Њ–± –њ–µ—А–µ–Ї–ї—О—З–Є—В—М –љ–∞ 32 –±–Є—В–љ—Л–є - –ґ–Љ–µ–Љ F2. –°—А–∞–Ј—Г –Ї–Њ–Љ–∞–љ–і—Л —Б—В–∞–љ—Г—В –љ–Њ—А–Љ–∞–ї—М–љ—Л–Љ–Є, –∞ –≤–љ–Є–Ј—Г –Њ–Ї–Њ–ї–Њ F2 –Ј–∞–≥–Њ—А–Є—В—Б—П 32.

–Ґ–µ—А—М —В–Њ—З–љ–Њ –≤–Є–і–Є–Љ - –∞–≥–∞ —Н—В–Њ —В–Њ —З—В–Њ –љ–∞–Љ –љ–∞–і–Њ. –Я–µ—А–µ—Е–Њ–і–Є–Љ –Ї –њ—А–∞–≤–Ї–µ –±–∞–є—В–Њ–≤. –Ц–Љ–µ–Љ 2 —А–∞–Ј–∞ F4. –Я–µ—А–≤—Л–є —А–∞–Ј - –њ–µ—А–µ—Е–Њ–і –≤ —В–µ–Ї—Б—В–Њ–≤—Л–є —А–µ–ґ–Є–Љ, –≤—В–Њ—А–Њ–є —А–∞–Ј - –≤ 16—В–Є—А–Є—З–љ—Л–є –њ—А–Њ—Б–Љ–Њ—В—А. –І—В–Њ–± –њ—А–∞–≤–Є—В—М –±–∞–є—В—Л - –љ–∞–і–Њ –≤–Ї–ї—О—З–Є—В—М –Ї–Њ–Љ–∞–љ–і–Њ–є Alt+F3 —А–µ–ґ–Є–Љ –њ—А–∞–≤–Ї–Є. –Т–Њ—В –љ–∞ —Б–Ї—А–Є–љ–µ —Г–і–µ—А–ґ–Є–≤–∞—О Alt - –Є –љ–∞–ґ–∞–ї F3 –Є –≤–љ–Є–Ј—Г –Њ–Ї–Њ–ї–Њ F3 –љ–∞–њ–Є—Б–∞–љ–Њ "Edit ON" - –Ј–љ–∞—З–Є—В —А–µ–ґ–Є–Љ –њ—А–∞–≤–Ї–Є –≤–Ї–ї—О—З–µ–љ. –Х—Б–ї–Є –љ–∞–ґ–∞—В—М –≤—В–Њ—А–Њ–є —А–∞–Ј F3, –њ—А–Є —Н—В–Њ–Љ –њ—А–Њ–і–Њ–ї–ґ–∞—П –і–µ—А–ґ–∞—В—М Alt - —В–Њ –±—Г–і–µ—В Edit OFF –Є —В.–і.

–Ъ—А–Њ–Љ–µ —В–Њ–≥–Њ, –њ–Њ—Б–ї–µ —В–Њ–≥–Њ –Ї–∞–Ї –≤–Ї–ї—О—З–Є–ї–Њ—Б—М Edit ON - –≤ –≤—Л–і–µ–ї–µ–љ–љ–Њ–Љ –±–∞–є—В–µ –Ј–∞–Љ–Є–≥–∞–ї –Ї—Г—А—Б–Њ—А. –Ь–Њ–ґ–љ–Њ –њ—А–∞–≤–Є—В—М

–Т–њ–Є—Б—Л–≤–∞–µ–Љ –≤ –љ–∞—И –њ–µ—А–≤—Л–є –±–∞–є—В –Ї–Њ–і –°3. –Ш–Ј–Љ–µ–љ–µ–љ–љ—Л–є –±–∞–є—В —Б—В–∞–љ–µ—В –Ј–µ–ї–µ–љ—Л–Љ, –∞ –Ї—Г—А—Б–Њ—А –њ–µ—А–µ—Б–Ї–Њ—З–Є—В –љ–∞ —Б–ї–µ–і—Г—О—Й–Є–є.

–Ґ–µ–њ–µ—А—М –ґ–Љ–µ–Љ Alt+F9 (—Г–і–µ—А–ґ–Є–≤–∞—П Alt –Љ–Њ–ґ–љ–Њ –њ—А–Њ—З–Є—В–∞—В—М —З—В–Њ —Н—В–Њ –Ї–Њ–Љ–∞–љ–і–∞ UpdateAll - –Њ–љ–∞ —Б–Њ—Е—А–∞–љ—П–µ—В –Є–Ј–Љ–µ–љ–µ–љ–љ—Л–є —Д–∞–є–ї –Њ–±—А–∞—В–љ–Њ –љ–∞ –і–Є—Б–Ї). –Т—Б—С, –±–∞–є—В –Њ–±—А–∞—В–љ–Њ —Б—В–∞–ї —Б–µ—А—Л–Љ, –љ–Њ –Њ—Б—В–∞–ї—Б—П —Б –Ї–Њ–і–Њ–Љ –°3. –§–∞–є–ї —Б–Њ—Е—А–∞–љ–µ–љ. –Я—А–Є—З–µ–Љ Qview –Є–љ—В–µ—А–µ—Б–љ–Њ —Б–Њ—Е—А–∞–љ—П–µ—В —Д–∞–є–ї—Л - –і–∞—В–∞ –Є–Ј–Љ–µ–љ–µ–љ–Є—П –≤ —Б–≤–Њ–є—Б—В–≤–∞—Е —Д–∞–є–ї–∞ –Њ—Б—В–∞–љ–µ—В—Б—П –њ—А–µ–ґ–љ–µ–є, —В–Њ –µ—Б—В—М –≤—Л –Љ–Њ–ґ–µ—В–µ –њ—А–∞–≤–Є—В—М —Д–∞–є–ї—Л —Б—В–∞—А—Л—Е –і–∞—В, –Є –Њ–љ–Є –Њ—Б—В–∞–љ—Г—В—Б—П —Б–Њ —Б—В–∞—А—Л–Љ–Є –і–∞—В–∞–Љ–Є, –љ–Є–Ї—В–Њ –њ–Њ –і–∞—В–µ –љ–µ —Г–Ј–љ–∞–µ—В —З—В–Њ —Д–∞–є–ї –њ–Њ–њ—А–∞–≤–Є–ї–Є =)

–Ґ–µ–њ–µ—А—М –Љ–Њ–ґ–µ—В–µ –љ–∞–ґ–∞—В—М ESC. Qview –Ј–∞–Ї—А–Њ–µ—В—Б—П. –Ш –Ј–∞–њ—Г—Б—В–Є—В—М –њ–Њ–њ—А–∞–≤–ї–µ–љ–љ—Л–є iw.exe - –њ—А–Є –љ–∞–ґ–∞—В–Є–Є –љ–∞ —Б—Б—Л–ї–Ї—Г http://blackstrip.ru –≤ –њ—А–∞–≤–Њ–Љ –≤–µ—А—Е–љ–µ–Љ —Г–≥–ї—Г –њ—А–Њ–≥–Є –љ–Є—З–µ–≥–Њ –љ–µ –±—Г–і–µ—В –њ—А–Њ–Є—Б—Е–Њ–і–Є—В—М. –Р –≤–Њ—В –њ—А–Є –љ–∞–ґ–∞—В–Є–Є –љ–∞ —Н–Љ–±–ї–µ–Љ—Г —Б —А—Л—Б—М—О - –±—Г–і–µ—В (—В.–Ї. –і–ї—П –љ–µ–µ –Њ—В–і–µ–ї—М–љ–∞—П –њ—А–Њ—Ж–µ–і—Г—А–∞ –≤—Л–Ј–Њ–≤–∞ —Б—В—А–∞–љ–Є—Ж—Л, —З—Г—В—М –њ–Њ–љ–Є–ґ–µ —В–Њ–є –Ї–Њ—В–Њ—А—Г—О –Љ—Л –њ—А–∞–≤–Є–ї–Є).

–Т–Њ—В —В–∞–Ї –≤ 16-—А–Є—З–љ–Њ–Љ —А–µ–і–∞–Ї—В–Њ—А–µ –Љ–Њ–ґ–љ–Њ –њ—А–∞–≤–Є—В—М –љ—Г–ґ–љ—Л–µ –±–∞–є—В—Л. –Ш —В–∞–Ї –Љ–Њ–ґ–љ–Њ –ї–Њ–Љ–∞—В—М –і–µ–ї—М—Д–Є–є—Б–Ї–Є–µ –њ—А–Њ–≥–Є.

–Т –љ–µ–Ї–Њ—В–Њ—А—Л—Е —Б–ї—Г—З–∞—П—Е –≤ –њ—А–Њ–≥–µ –±—Л–≤–∞–µ—В –њ—А–Њ–≤–µ—А–Ї–∞ –Ї–Њ–і–∞ - –Є –њ–Њ—Б–ї–µ –љ–µ–µ, –љ–∞–њ—А–Є–Љ–µ—А, –њ–µ—А–µ—Е–Њ–і —Г—Б–ї–Њ–≤–љ—Л–є "–µ—Б–ї–Є —Г—Б–њ–µ—И–љ–Њ" —В–Њ —В—Г–і–∞, –∞ "–µ—Б–ї–Є –љ–µ—Г—Б–њ–µ—И–љ–Њ" —В–Њ —Б—О–і–∞. –Ґ–Њ–≥–і–∞ —В–∞–Љ –Ї–Њ–Љ–∞–љ–і—Л –∞—Б—Б–µ–Љ–±–ї–µ—А–∞ jz, jnz, je –Є –њ—А–Њ—З–Є–µ. –Э—Г —Н—В –Ї—В–Њ –∞—Б—Б–µ–Љ–±–ї–µ—А –Ј–љ–∞–µ—В - —В–Њ—В –њ–Њ–є–Љ–µ—В –љ–∞ —З—В–Њ –Є—Е –љ–∞–і–Њ –њ—А–∞–≤–Є—В—М =)

–љ–∞–њ—А–Є–Љ–µ—А –±—Л–ї–Њ "–њ—А—Л–≥–∞–є —В—Г–і–∞ –µ—Б–ї–Є 0" - —Н—В—Г –Ї–Њ–Љ–∞–љ–і—Г –Љ–Њ–ґ–љ–Њ –њ–µ—А–µ–њ—А–∞–≤–Є—В—М –љ–∞ jnz –≤ —В–Њ–Љ –ґ–µ Qview –≤ —А–µ–ґ–Є–Љ–µ –і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–µ—А–∞: –Ї–љ–Њ–њ–Ї–Њ–є Tab –њ–µ—А–µ–є—В–Є –љ–∞ —Б—В–Њ–ї–±–µ—Ж –Ї–Њ–Љ–∞–љ–і –Є –њ—А—П–Љ –њ–Њ–њ—А–∞–≤–Є—В—М jz –љ–∞ jnz, –Њ–љ–Њ —Б–∞–Љ–Њ –њ–Њ—Б–ї–µ –љ–∞–ґ–∞—В–Є—П Enter –Њ–±—А–∞—В–љ–Њ —Б–∞—Б—Б–µ–Љ–±–ї–Є—А—Г–µ—В—Б—П –Є –њ—А–Њ—Б—В–∞–≤–Є—В –љ—Г–ґ–љ—Л–µ –±–∞–є—В—Л –≤ 16-—А–Є—З–љ–Њ–Љ –≤–Є–і–µ, –Њ—Б—В–∞–љ–µ—В—Б—П —В–Њ–ї—М–Ї–Њ Alt+F9 –љ–∞–ґ–∞—В—М —З—В–Њ–± —Б–Њ—Е—А–∞–љ–Є—В—М.

–Ґ–∞–Ї–ґ–µ –Љ–Њ–ґ–љ–Њ –љ–µ–љ—Г–ґ–љ—Л–µ —Г—Б–ї–Њ–≤–љ—Л–µ –њ–µ—А–µ—Е–Њ–і—Л –Ј–∞–±–Є–≤–∞—В—М –љ–∞ –Ї–Њ—А–љ—О –Ї–Њ–Љ–∞–љ–і–Њ–є NOP (–љ–µ—В –Њ–њ–µ—А–∞—Ж–Є–Є) - —Н—В–Њ –Ї–Њ–Љ–∞–љ–і–∞-–њ—Г—Б—В—Л—И–Ї–∞. –Ы—О–±–Њ–є –Ї–Њ–і –Љ–Њ–ґ–љ–Њ –Ј–∞–±–Є—В—М —Н—В–Є–Љ–Є –±–∞–є—В–∞–Љ–Є - –Є –њ—А–Њ—Ж–µ—Б—Б–Њ—А –њ—А–Є –≤—Л–њ–Њ–ї–љ–µ–љ–Є–Є –њ—А–Њ—Б—В–Њ –њ—А–Њ—Б–Ї–Њ—З–Є—В –Є—Е. –Ф–ї—П –њ—А–Є–Љ–µ—А–∞, –Љ–Њ–ґ–љ–Њ –±—Л–ї–Њ –љ–µ –°3 —В—П–љ—Г—В—М –≤–≤–µ—А—Е, –∞ –≤—Б—О –њ—А–Њ—Ж–µ–і—Г—А—Г:

6A 01 6A 00 6A 00 68 AC 28 47 00 6A 00 A1 0C 4A 47 00 8B 00 8B 40 30 50 E8 9F 55 FB FF C3

–њ—А–µ–≤—А–∞—В–Є—В—М –≤ –њ—Г—Б—В—Л—И–Ї—Г —Б –Ї–Њ–Љ–∞–љ–і–Њ–є ret –≤ –Ї–Њ–љ—Ж–µ

90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 C3

–Є –±—Л–ї –±—Л —Н—Д—Д–µ–Ї—В —В–∞–Ї–Њ–є –ґ–µ =)

–љ–Њ —Б–Є–ї—М–љ–Њ —Г–≤–ї–µ–Ї–∞—В—М—Б—П —Г–±–Є–≤–∞–љ–Є–µ–Љ –Ї–Њ–Љ–∞–љ–і –љ–µ –љ–∞–і–Њ. –≤ –њ—А–Њ—Ж–µ–і—Г—А–∞—Е –љ–∞–њ—А–Є–Љ–µ—А –≤—Б–µ push –Ї–Њ—В–Њ—А—Л–µ –±—Л–ї–Є - –і–Њ–ї–ґ–љ—Л —Г—А–∞–≤–љ–Њ–≤–µ—Б–Є—В—М—Б—П pop-–∞–Љ–Є. –Ш –µ—Б–ї–Є –Ј–∞–±–Є—В—М –Љ–љ–Њ–≥–Њ push–µ–є –Є–ї–Є –љ–∞–Њ–±–Њ—А–Њ—В pop-–Њ–≤ - —В–Њ –њ—А–Є –Љ–љ–Њ–≥–Њ–Ї—А–∞—В–љ–Њ–Љ –≤—Л–Ј—Л–≤–∞–љ–Є–Є —Н—В–Њ–є –њ—А–Њ—Ж–µ–і—Г—А—Л –њ—А–Њ–Є–Ј–Њ–є–і–µ—В –Є–ї–Є –њ–µ—А–µ–њ–Њ–ї–љ–µ–љ–Є–µ —Б—В–µ–Ї–∞ (–Љ–љ–Њ–≥–Њ pushe–є, –Љ–∞–ї–Њ pop–Њ–≤), –Є–ї–Є –љ–∞–Њ–±–Њ—А–Њ—В.

–Т–Њ—В —В–∞–Ї –≤–Њ—В –њ—А–∞–≤–Є—В—М –Љ–Њ–ґ–љ–Њ –њ—А–Њ–≥–Є.

–Р —В–µ–њ–µ—А—М –Њ —В–Њ–Љ, –Ї–∞–Ї –і–µ–Ї–Њ–Љ–њ–Є–ї–Є—А–Њ–≤–∞—В—М –Є –≤–Њ–Њ–±—Й–µ –ї–Њ–Љ–∞—В—М –њ—А–Њ–≥–Є, –љ–∞–њ–Є—Б–∞–љ–љ—Л–µ –љ–∞ –°–Є –Є –Р—Б—Б–µ–Љ–±–ї–µ—А–µ.

–Т —В–Њ–є –і–µ–ї—М—Д–Є–є—Б–Ї–Њ–є –њ—А–Њ–≥–µ –Љ—Л —Е–Њ—В–µ–ї–Є –Ј–∞–Љ–µ–љ–Є—В—М –≤ –љ–∞—З–∞–ї–µ –њ—А–Њ—Ж–µ–і—Г—А—Л 1 –±–∞–є—В –≤—Б–µ–≥–Њ. –Ш, —В–∞–Ї–Є–Љ –Њ–±—А–∞–Ј–Њ–Љ, —Б–і–µ–ї–∞—В—М —В–∞–Ї, —З—В–Њ–±—Л –њ—А–Є –љ–∞–ґ–∞—В–Є–Є –љ–∞ —Б—В—А–Њ–Ї—Г —Б–Њ —Б—Б—Л–ї–Ї–Њ–є http://blackstrip.ru –љ–Є—З–µ–≥–Њ –љ–µ –њ—А–Њ–Є—Б—Е–Њ–і–Є–ї–Њ –Є internetexplorer –±—Л –љ–µ –Ј–∞–њ—Г—Б–Ї–∞–ї—Б—П.

–Т–Њ—Б–њ–Њ–ї—М–Ј—Г–µ–Љ—Б—П –њ—А–Њ–≥–Њ–є QVIEW. –Т–µ—А—Б–Є—П –њ—А–Њ–≥–Є 2.69.03, —Б–і–µ–ї–∞–љ–∞ –±—Л–ї–∞ –∞–ґ 26 –Є—О–љ—П 1998 –≥–Њ–і–∞ =) –љ–µ–і–∞–≤–љ–Њ –µ–є 10 –ї–µ—В –Є—Б–њ–Њ–ї–љ–Є–ї–Њ—Б—М, –ї–µ—В–Њ–Љ.

–Ю—З–µ–љ—М —Г–і–Њ–±–љ–∞—П –њ—А–Њ–≥–∞. –Т–Њ—В –Њ–љ–∞ –≤ –∞—А—Е–Є–≤–µ 150 –Ъ–±–∞–є—В –≤—Б–µ–≥–Њ http://blackstrip.ru/toolz/qview.rar , –њ—А–Є—З–µ–Љ –±—Л–ї–∞ —Б–і–µ–ї–∞–љ–∞ —А—Г—Б—Б–Ї–Є–Љ–Є, –њ–Њ—Н—В–Њ–Љ—Г —В–∞–Љ –і–Њ–Ї—Г–Љ–µ–љ—В–∞—Ж–Є—П –љ–∞ —А—Г—Б—Б–Ї–Њ–Љ. –Т–Њ—В –µ–µ —Б—В—А–∞–љ–Є—Ж–∞ –≤ –Є–љ–µ—В–µ http://enlight.ru/qview/main.htm –і–∞–ґ–µ —А–∞–±–Њ—В–∞–µ—В –µ—Й–µ) —В–∞–Љ –Ї—Б—В–∞—В–Є –µ—Й–µ 2.80 –≤–µ—А—Б–Є—П –µ—Б—В—М –њ–Њ–љ–Њ–≤–µ–є. –Э—Г –Є 2.69 –њ–Њ–є–і–µ—В –љ–Њ—А–Љ.

–Ы–Є—А–Є—З–µ—Б–Ї–Њ–µ –Њ—В—Б—В—Г–њ–ї–µ–љ–Є–µ - –С–Ђ–°–Ґ–†–Ю–Х –Њ—В–Ї—А—Л–≤–∞–љ–Є–µ —Д–∞–є–ї–Њ–≤. –Ъ–∞–Ї?

–Ш—В–∞–Ї, –≤—Б–µ –њ—А–Њ–≥–Є, –Ї–Њ—В–Њ—А—Л–Љ–Є –≤—Л —Е–Њ—В–Є—В–µ —З–Њ—В–Њ –Њ—В–Ї—А—Л–≤–∞—В—М - –Њ–±—Л—З–љ–Њ —Г–Љ–µ—О—В –Њ—В–Ї—А—Л–≤–∞—В—М —Д–∞–є–ї—Л –Є–Ј –Ї–Њ–Љ–∞–љ–і–љ–Њ–є —Б—В—А–Њ–Ї–Є. –Т–Є–љ–і–∞ —Г–Љ–µ–µ—В –±—Л—Б—В—А–Њ –Ї–Њ—А–Љ–Є—В—М –Є—Е —Н—В–Є–Љ–Є —Д–∞–є–ї–∞–Љ–Є. –Я–Њ–њ—А–Њ–±—Г–є—В–µ —В—Л–Ї–љ–Є—В–µ –љ–∞ –ї—О–±–Њ–Љ —Д–∞–є–ї–µ –њ—А–∞–≤–Њ–є –Ї–љ–Њ–њ–Ї–Њ–є –Љ—Л—И–Є - –Њ—В–Ї—А–Њ–µ—В—Б—П –Љ–µ–љ—О, –≤ –љ–µ–Љ –±—Г–і–µ—В –њ—Г–љ–Ї—В "–Ю—В–њ—А–∞–≤–Є—В—М" - –Є –≤ –љ–µ–Љ –≤—Б—П–Ї–Є–є –±—А–µ–і —В–Є–њ–∞ —Д–ї–µ—И–і–Є—Б–Ї–Њ–≤, –і–Є—Б–Ї–µ—В –Є —В.–њ. –Т–Њ—В —В—Г–і–∞ –ґ–µ –Љ–Њ–ґ–љ–Њ –љ–∞–њ–Є—Е–∞—В—М —П—А–ї—Л–Ї–Њ–≤ –њ—А–Њ–≥ =) –ї–µ–Ј—М—В–µ –љ–∞ –≤–∞—И –і–Є—Б–Ї, –≥–і–µ –≤–Є–љ–і–Њ—Г—Б —Б—В–Њ–Є—В, —В–∞–Љ –њ–∞–њ–Ї–∞ –≤ –Ї–Њ—А–љ–µ –і–Є—Б–Ї–∞ Documents and Setting, –≤ –љ–µ–є –њ–∞–њ–Ї–Є —Б –љ–∞–Ј–≤–∞–љ–Є—П–Љ–Є –≤–∞—И–Є—Е —Б–µ–∞–љ—Б–Њ–≤, –љ–∞–є–і–Є—В–µ –≤–∞—И —Б–µ–∞–љ—Б (—Г –Љ—П —Н—В–∞ –њ–∞–њ–Ї–∞ Blackstrip). –Т –љ–µ–є –≤–љ—Г—В—А–Є –µ—Б—В—М –°–Ъ–†–Ђ–Ґ–Р–ѓ –њ–∞–њ–Ї–∞ SendTo. –Т–Њ—В —В—Г–і–∞ —Б—А–∞–Ј—Г –њ–Є—Е–∞–є—В–µ —В–∞–Ї–Є–µ —П—А–ї—Л–Ї–Є –Ї–∞–Ї "–С–ї–Њ–Ї–љ–Њ—В", "QVIEW" –Є –і–∞–ґ–µ –Љ–Њ–ґ–љ–Њ –Њ—В DeDE —П—А–ї—Л–Ї. –Ґ–µ–њ–µ—А—М –ї—О–±–Њ–є —Д–∞–є–ї, —Н–Ї–Ј–µ—И–љ–Є–Ї –Є–ї–Є —В–µ–Ї—Б—В - —Б—А–∞–Ј—Г –Љ–Њ–љ–∞ –Њ—В–Ї—А—Л—В—М "–Њ—В–њ—А–∞–≤–Є–≤" –µ–µ –њ–Њ –њ—А–∞–≤–Њ–є –Ї–љ–Њ–њ–Ї–µ –Љ—Л—И–Є –≤ –љ—Г–ґ–љ—Г—О –≤–∞–Љ –њ—А–Њ–≥—Г. –Ш–±–Њ –≤—Б–µ –≤—Б—В–∞–≤–ї–µ–љ–љ—Л–µ –≤ SendTo —П—А–ї—Л–Ї–Є –њ–Њ—П–≤—П—В—Б—П –≤ –Љ–µ–љ—О "–Ю—В–њ—А–∞–≤–Є—В—М" –≤ –≤–Є–і–µ –њ—Г–љ–Ї—В–Њ–≤.

–Ы–Є—А–Є—З–µ—Б–Ї–Њ–µ –Њ—В—Б—В—Г–њ–ї–µ–љ–Є–µ –Ј–∞–Ї–Њ–љ—З–Є–ї–Њ—Б—М. –Ґ–µ–њ–µ—А—М –Њ —В–Њ–Љ –Ї–∞–Ї –њ—А–∞–≤–Є—В—М –љ–∞—И InetWatch.exe

–Э–∞–≤–µ—А–љ—П–Ї–∞ —В–Њ—В InetWatch –Ї–Њ—В–Њ—А—Л–є –≤—Л —Б–Ї–∞—З–∞–µ—В–µ –љ–∞ blackstrip.ru —А–∞—Б–њ–∞–Ї–Њ–≤–∞—В—М –≤–∞–Љ –љ–µ —Г–і–∞—Б—В—Б—П (–Є–±–Њ –Њ–љ –Ј–∞–њ–∞–Ї–Њ–≤–∞–љ –љ–∞–Љ–µ—А—В–≤–Њ upx-–Њ–Љ). –Я–Њ—Н—В–Њ–Љ—Г –≤–Њ—В –≤–∞–Љ –і–ї—П —Н–Ї—Б–њ–µ—А–Є–Љ–µ–љ—В–∞ - –љ–µ–Ј–∞–њ–∞–Ї–Њ–≤–∞–љ–љ—Л–є InetWatch http://blackstrip.ru/toolz/iw.exe 600 –Ъ–±–∞–є—В –Ї–∞—З–∞–є—В–µ –µ–≥–Њ, —Й–∞ –±—Г–Љ "–ї–Њ–Љ–∞—В—М" –њ—А–Њ—Ж–µ–і—Г—А—Г –≤—Л–Ј—Л–≤–∞–љ–Є—П blackstrip.ru –њ–Њ –Ї–ї–Є–Ї—Г –љ–∞ —Б—Б—Л–ї–Ї—Г –≤ –Њ–Ї–љ–µ.

–Ш—В–∞–Ї - —Б–Љ–Њ—В—А–Є–Љ –µ—Й–µ —А–∞–Ј –љ–∞ —Н—В—Г –Ї–∞—А—В–Є–љ—Г –≤ –і–µ–ї—М—Д–Є

–С–µ—А–µ–Љ –±—Г–Љ–∞–ґ–Ї—Г –Є —Б–њ–Є—Б—Л–≤–∞–µ–Љ –Ї–Њ–і—Л, –Ї–Њ—В–Њ—А—Л–µ —Б–ї–µ–≤–∞ –Њ—В –∞—Б—Б–µ–Љ–±–ї–µ—А–љ—Л—Е –Ї–Њ–Љ–∞–љ–і.

–Ю–љ–Є –≤ —Д–∞–є–ї–µ –њ—А—П–Љ –њ–Њ –Њ—З–µ—А–µ–і–Є –Є–і—Г—В. –£ –љ–∞—Б –њ–Њ–ї—Г—З–∞–µ—В—Б—П –њ—А—П–Љ —Б –љ–∞—З–∞–ї–∞ –њ—А–Њ—Ж–µ–і—Г—А—Л:

6A 01 6A 00 6A 00 68 AC 28 47 00 6A 00

–Э–∞–і–Њ –љ–∞–є—В–Є —Н—В—Г –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В—М –Є –њ–Њ–њ—А–∞–≤–Є—В—М –њ–µ—А–≤—Л–є –±–∞–є—В –љ–∞ –°3.

–Ю—В–њ—А–∞–≤–ї—П–µ–Љ –љ–∞—И iw.exe –≤ QVIEW (—В–µ–њ–µ—А—М —Г–ґ–µ –њ–Њ –њ—А–∞–≤–Њ–є –Ї–љ–Њ–њ–Ї–µ –Є –Ю—В–њ—А–∞–≤–Є—В—М, –µ—Б–ї–Є –≤—Л –њ—А–Њ—З–Є—В–∞–ї–Є –ї–Є—А–Є—З–µ—Б–Ї–Њ–µ –Њ—В—Б—В—Г–њ–ї–µ–љ–Є–µ –Є —Б–і–µ–ї–∞–ї–Є —П—А–ї—Л–Ї–Є –±—Л—Б—В—А–Њ–≥–Њ –і–Њ—Б—В—Г–њ–∞ –≤ –њ–∞–њ–Ї–µ SendTo). –Ю—В–Ї—А—Л–≤–∞–µ—В—Б—П –≤–Њ—В —В–∞–Ї–Њ–µ –і–Њ—Б–Њ–≤—Б–Ї–Њ–µ –Њ–Ї–љ–Њ. –Ь–Њ–љ–∞ –љ–∞ –≤–µ—Б—М —Н–Ї—А–∞–љ –µ–≥–Њ –љ–∞—В—П–љ—Г—В—М —З–µ—А–µ–Ј Alt+Enter (–љ–Њ –љ–∞ –љ–µ–Ї–Њ—В–Њ—А—Л—Е –≤–Є–љ–і–∞—Е —Н—В–Њ –Љ–Њ–ґ–µ—В –љ–µ–Љ–љ–Њ–≥–Њ –њ–Њ–і–≤–µ—И–Є–≤–∞—В—М –Ї–Њ–Љ–њ, –Њ—Б–Њ–±–µ–љ–љ–Њ –њ—А–Є –≤—Л—Е–Њ–і–µ –Є–Ј –њ—А–Њ–≥–Є —Н—В–Њ–є). –Э–Њ –Є –≤ –Њ–Ї–љ–µ –љ–Њ—А–Љ –≤–Є–і–љ–Њ –≤—А–Њ–і–µ.

–°–ї–µ–≤–∞ —Н—В–Њ 16-—В–Є—А–Є—З–љ—Л–µ –Ї–Њ–і—Л –±–∞–є—В, —Б–њ—А–∞–≤–∞ —Б–Њ–±—Б—В–≤–µ–љ–љ–Њ —Б–Є–Љ–≤–Њ–ї—Л, –Њ–±–Њ–Ј–љ–∞—З–∞—О—Й–Є–µ —Н—В–Є –±–∞–є—В—Л.

–Ц–Љ–µ–Љ F7 - —Н—В–Њ, –Ї–∞–Ї –≤–Є–і–љ–Њ –Є–Ј —Б—В—А–Њ–Ї–Є –≤–љ–Є–Ј—Г —Н–Ї—А–∞–љ–∞ Search - —В–Њ –µ—Б—В—М –њ–Њ–Є—Б–Ї. –Ю—В–Ї—А–Њ–µ—В—Б—П –≤–Њ—В —В–∞–Ї–Њ–µ –Њ–Ї–љ–Њ. –Ґ—Л–Ї–∞–µ–Љ –≤ –њ–Њ–ї–µ HEX –Є –≤–≤–Њ–і–Є–Љ –љ–∞—И—Г 16-—В–Є—А–Є—З–љ—Г—О –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В—М –±–∞–є—В 6A 01 6A 00 6A 00 68 AC 28 47 00 6A 00. –Ш –ґ–Љ–µ–Љ Enter.

–Ъ—Г–≤—М—П –љ–∞—Е–Њ–і–Є—В –љ–∞–Љ —Н—В—Г –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В—М –Є –≤—Л–і–µ–ї—П–µ—В –µ–µ.

–Ц–Љ–µ–Љ —В–µ–њ–µ—А—М Shift+F7 - —Н—В–Њ –Ї–∞–Ї –≤–Є–і–љ–Њ –±—Г–і–µ—В –њ—А–Є –љ–∞–ґ–∞—В–Є–Є Shift–∞ "NextSr" - —В–Њ –µ—Б—В—М –Є—Б–Ї–∞—В—М –і–∞–ї–µ–µ =) –Ч–∞—З–µ–Љ? –Р –Ј–∞ —В–µ–Љ —З—В–Њ–± —Г–±–µ–і–Є—В—М—Б—П —З—В–Њ —В–∞–Ї–∞—П –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В—М —В–Њ–ї—М–Ї–Њ –Њ–і–љ–∞. –Ь–Њ–ґ–љ–Њ –≤–µ–і—М –±—Л–ї–Њ –≤–Ј—П—В—М –љ–µ —В–∞–Ї—Г—О –і–ї–Є–љ–љ—Г—О 6A 01 6A 00 6A 00 68 AC 28 47 00 6A 00, –∞ –Њ—В –љ–µ–µ –Ї—Г—Б–Њ–Ї 6A 01 6A 00 –љ–∞–њ—А–Є–Љ–µ—А. –Ш —В–Њ–≥–і–∞ —Г–≤–Є–і–Є—В–µ —З—В–Њ —В–∞–Ї–Є—Е –Ї–Њ—А–Њ—В–Ї–Є—Е –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В–µ–є - –≤ —Д–∞–є–ї–µ –Љ–Њ—А–µ. –Я–Њ—Н—В–Њ–Љ—Г –Т–°–Х–У–Ф–Р –±–µ—А–Є—В–µ –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В—М –њ–Њ–і–ї–Є–љ–љ–µ–µ, –Є —З—В–Њ–± –≤ –љ–µ–µ –≤—Е–Њ–і–Є–ї–Є –љ–µ —В–Њ–ї—М–Ї–Њ –і—Г–±–Њ–≤—Л–µ –≤–µ–Ј–і–µ –≤—Б—В—А–µ—З–∞—О—Й–Є–µ—Б—П push pop ret, –∞ –ґ–µ–ї–∞—В–µ–ї—М–љ–Њ —З—В–Њ –љ–Є–±—Г–і—М —Г–љ–Є–Ї–∞–ї—М–љ–Њ–µ –љ–∞–њ—А–Є–Љ–µ—А —Б—Б—Л–ї–Ї—Г –љ–∞ –≤—Л–Ј–Њ–≤ –Ї–Њ–љ–Ї—А–µ—В–љ–Њ–є –њ—А–Њ—Ж–µ–і—Г—А—Л –Є–ї–Є —Б—Б—Л–ї–Ї—Г –љ–∞ –њ–µ—А–µ–Љ–µ–љ–љ—Г—О (–Ї–∞–Ї –Ј–і–µ—Б—М —П –≤–Ј—П–ї —Б—Б—Л–ї–Ї—Г –љ–∞ —Б—В—А–Њ–Ї—Г ' http://blackstrip.ru ').

–Ш—В–∞–Ї, –≤–Є–і–Є–Љ –њ—А–Є "–њ–Њ–Є—Б–Ї–µ –і–∞–ї–µ–µ" —З—В–Њ —В–∞–Ї–Є—Е –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ–Њ—Б—В–µ–є –±–Њ–ї—М—И–µ –љ–µ—В.

–Ґ–µ–њ–µ—А—М –љ–∞–і–Њ —Г–±–µ–і–Є—В—М—Б—П —З—В–Њ –Љ—Л –љ–∞—И–ї–Є —В–Њ —З—В–Њ –Є—Б–Ї–∞–ї–Є (–∞ —В–Њ –±—Л–≤–∞–µ—В –≤ –њ–Њ–Є—Б–Ї–µ –Њ–њ–µ—З–∞—В–∞–µ—И—М—Б—П, –Є –љ–∞–є–і–µ—И—М –љ–µ —В—Г —Ж–µ–њ–Њ—З–Ї—Г –љ–µ –≤ —В–Њ–Љ –Љ–µ—Б—В–µ –њ—А–Њ–≥–Є). –Ц–Љ–µ–Љ F4 - —Н—В–Њ –њ–µ—А–µ–Ї–ї—О—З–µ–љ–Є–µ —А–µ–ґ–Є–Љ–∞ –њ—А–Њ—Б–Љ–Њ—В—А–∞. –Х—Б—В—М 3 —А–µ–ґ–Є–Љ–∞ - —А–µ–ґ–Є–Љ 16—А–Є—З–љ–Њ–≥–Њ –њ—А–Њ—Б–Љ–Њ—В—А–∞, —А–µ–ґ–Є–Љ –і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–µ—А–∞, –Є —А–µ–ґ–Є–Љ —В–µ–Ї—Б—В–Њ–≤–Њ–≥–Њ –њ—А–Њ—Б–Љ–Њ—В—А–∞. –Ш–Ј –Њ–і–љ–Њ–≥–Њ –≤ –і—А—Г–≥–Њ–є - –њ–Њ—Б–ї–µ–і–Њ–≤–∞—В–µ–ї—М–љ—Л–Љ –љ–∞–ґ–∞—В–Є–µ–Љ F4 –Љ–Њ–ґ–љ–Њ –њ–µ—А–µ—Е–Њ–і–Є—В—М. –Ш—В–∞–Ї, –њ–Њ –љ–∞–ґ–∞—В–Є—О F4 –≤–Є–і–Є–Љ –і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–Є—А–Њ–≤–∞–љ–љ—Л–є –Ї–Њ–і (–њ—А—П–Љ –Ї–∞–Ї –≤ –і–µ–ї—М—Д–µ).

–Э–Њ –Ї–∞–Ї –≤–Є–і–Є—В–µ –µ—Б–ї–Є –њ–µ—А–≤—Л–µ —В—А–Є push –µ—Й–µ –љ–Њ—А–Љ–∞–ї—М–љ—Л–µ, —В–Њ –њ–Њ—В–Њ–Љ –Ї–∞–Ї–∞—П —В–Њ –Ї–Њ—А–Њ—В–Ї–∞—П –Ї–Њ–Љ–∞–љ–і–∞. –Р —Н—В–Њ –њ–Њ—В–Њ–Љ—Г —З—В–Њ 16-–±–Є—В–љ—Л–є –і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–µ—А –≤–Ї–ї—О—З–µ–љ - –≤–љ–Є–Ј—Г —Б—В—А–Њ—З–Ї–∞ –Ї–Њ–Љ–∞–љ–і, –Є –Њ–Ї–Њ–ї–Њ F2 –≤–Є–і–Є—В–µ 16 –≥–Њ—А–Є—В —З–µ—А–љ—Л–Љ, –∞ 32 —Б–µ—А–Њ–µ –≤—Л–Ї–ї—О—З–µ–љ–љ–Њ–µ. –І—В–Њ–± –њ–µ—А–µ–Ї–ї—О—З–Є—В—М –љ–∞ 32 –±–Є—В–љ—Л–є - –ґ–Љ–µ–Љ F2. –°—А–∞–Ј—Г –Ї–Њ–Љ–∞–љ–і—Л —Б—В–∞–љ—Г—В –љ–Њ—А–Љ–∞–ї—М–љ—Л–Љ–Є, –∞ –≤–љ–Є–Ј—Г –Њ–Ї–Њ–ї–Њ F2 –Ј–∞–≥–Њ—А–Є—В—Б—П 32.

–Ґ–µ—А—М —В–Њ—З–љ–Њ –≤–Є–і–Є–Љ - –∞–≥–∞ —Н—В–Њ —В–Њ —З—В–Њ –љ–∞–Љ –љ–∞–і–Њ. –Я–µ—А–µ—Е–Њ–і–Є–Љ –Ї –њ—А–∞–≤–Ї–µ –±–∞–є—В–Њ–≤. –Ц–Љ–µ–Љ 2 —А–∞–Ј–∞ F4. –Я–µ—А–≤—Л–є —А–∞–Ј - –њ–µ—А–µ—Е–Њ–і –≤ —В–µ–Ї—Б—В–Њ–≤—Л–є —А–µ–ґ–Є–Љ, –≤—В–Њ—А–Њ–є —А–∞–Ј - –≤ 16—В–Є—А–Є—З–љ—Л–є –њ—А–Њ—Б–Љ–Њ—В—А. –І—В–Њ–± –њ—А–∞–≤–Є—В—М –±–∞–є—В—Л - –љ–∞–і–Њ –≤–Ї–ї—О—З–Є—В—М –Ї–Њ–Љ–∞–љ–і–Њ–є Alt+F3 —А–µ–ґ–Є–Љ –њ—А–∞–≤–Ї–Є. –Т–Њ—В –љ–∞ —Б–Ї—А–Є–љ–µ —Г–і–µ—А–ґ–Є–≤–∞—О Alt - –Є –љ–∞–ґ–∞–ї F3 –Є –≤–љ–Є–Ј—Г –Њ–Ї–Њ–ї–Њ F3 –љ–∞–њ–Є—Б–∞–љ–Њ "Edit ON" - –Ј–љ–∞—З–Є—В —А–µ–ґ–Є–Љ –њ—А–∞–≤–Ї–Є –≤–Ї–ї—О—З–µ–љ. –Х—Б–ї–Є –љ–∞–ґ–∞—В—М –≤—В–Њ—А–Њ–є —А–∞–Ј F3, –њ—А–Є —Н—В–Њ–Љ –њ—А–Њ–і–Њ–ї–ґ–∞—П –і–µ—А–ґ–∞—В—М Alt - —В–Њ –±—Г–і–µ—В Edit OFF –Є —В.–і.

–Ъ—А–Њ–Љ–µ —В–Њ–≥–Њ, –њ–Њ—Б–ї–µ —В–Њ–≥–Њ –Ї–∞–Ї –≤–Ї–ї—О—З–Є–ї–Њ—Б—М Edit ON - –≤ –≤—Л–і–µ–ї–µ–љ–љ–Њ–Љ –±–∞–є—В–µ –Ј–∞–Љ–Є–≥–∞–ї –Ї—Г—А—Б–Њ—А. –Ь–Њ–ґ–љ–Њ –њ—А–∞–≤–Є—В—М

–Т–њ–Є—Б—Л–≤–∞–µ–Љ –≤ –љ–∞—И –њ–µ—А–≤—Л–є –±–∞–є—В –Ї–Њ–і –°3. –Ш–Ј–Љ–µ–љ–µ–љ–љ—Л–є –±–∞–є—В —Б—В–∞–љ–µ—В –Ј–µ–ї–µ–љ—Л–Љ, –∞ –Ї—Г—А—Б–Њ—А –њ–µ—А–µ—Б–Ї–Њ—З–Є—В –љ–∞ —Б–ї–µ–і—Г—О—Й–Є–є.

–Ґ–µ–њ–µ—А—М –ґ–Љ–µ–Љ Alt+F9 (—Г–і–µ—А–ґ–Є–≤–∞—П Alt –Љ–Њ–ґ–љ–Њ –њ—А–Њ—З–Є—В–∞—В—М —З—В–Њ —Н—В–Њ –Ї–Њ–Љ–∞–љ–і–∞ UpdateAll - –Њ–љ–∞ —Б–Њ—Е—А–∞–љ—П–µ—В –Є–Ј–Љ–µ–љ–µ–љ–љ—Л–є —Д–∞–є–ї –Њ–±—А–∞—В–љ–Њ –љ–∞ –і–Є—Б–Ї). –Т—Б—С, –±–∞–є—В –Њ–±—А–∞—В–љ–Њ —Б—В–∞–ї —Б–µ—А—Л–Љ, –љ–Њ –Њ—Б—В–∞–ї—Б—П —Б –Ї–Њ–і–Њ–Љ –°3. –§–∞–є–ї —Б–Њ—Е—А–∞–љ–µ–љ. –Я—А–Є—З–µ–Љ Qview –Є–љ—В–µ—А–µ—Б–љ–Њ —Б–Њ—Е—А–∞–љ—П–µ—В —Д–∞–є–ї—Л - –і–∞—В–∞ –Є–Ј–Љ–µ–љ–µ–љ–Є—П –≤ —Б–≤–Њ–є—Б—В–≤–∞—Е —Д–∞–є–ї–∞ –Њ—Б—В–∞–љ–µ—В—Б—П –њ—А–µ–ґ–љ–µ–є, —В–Њ –µ—Б—В—М –≤—Л –Љ–Њ–ґ–µ—В–µ –њ—А–∞–≤–Є—В—М —Д–∞–є–ї—Л —Б—В–∞—А—Л—Е –і–∞—В, –Є –Њ–љ–Є –Њ—Б—В–∞–љ—Г—В—Б—П —Б–Њ —Б—В–∞—А—Л–Љ–Є –і–∞—В–∞–Љ–Є, –љ–Є–Ї—В–Њ –њ–Њ –і–∞—В–µ –љ–µ —Г–Ј–љ–∞–µ—В —З—В–Њ —Д–∞–є–ї –њ–Њ–њ—А–∞–≤–Є–ї–Є =)

–Ґ–µ–њ–µ—А—М –Љ–Њ–ґ–µ—В–µ –љ–∞–ґ–∞—В—М ESC. Qview –Ј–∞–Ї—А–Њ–µ—В—Б—П. –Ш –Ј–∞–њ—Г—Б—В–Є—В—М –њ–Њ–њ—А–∞–≤–ї–µ–љ–љ—Л–є iw.exe - –њ—А–Є –љ–∞–ґ–∞—В–Є–Є –љ–∞ —Б—Б—Л–ї–Ї—Г http://blackstrip.ru –≤ –њ—А–∞–≤–Њ–Љ –≤–µ—А—Е–љ–µ–Љ —Г–≥–ї—Г –њ—А–Њ–≥–Є –љ–Є—З–µ–≥–Њ –љ–µ –±—Г–і–µ—В –њ—А–Њ–Є—Б—Е–Њ–і–Є—В—М. –Р –≤–Њ—В –њ—А–Є –љ–∞–ґ–∞—В–Є–Є –љ–∞ —Н–Љ–±–ї–µ–Љ—Г —Б —А—Л—Б—М—О - –±—Г–і–µ—В (—В.–Ї. –і–ї—П –љ–µ–µ –Њ—В–і–µ–ї—М–љ–∞—П –њ—А–Њ—Ж–µ–і—Г—А–∞ –≤—Л–Ј–Њ–≤–∞ —Б—В—А–∞–љ–Є—Ж—Л, —З—Г—В—М –њ–Њ–љ–Є–ґ–µ —В–Њ–є –Ї–Њ—В–Њ—А—Г—О –Љ—Л –њ—А–∞–≤–Є–ї–Є).

–Т–Њ—В —В–∞–Ї –≤ 16-—А–Є—З–љ–Њ–Љ —А–µ–і–∞–Ї—В–Њ—А–µ –Љ–Њ–ґ–љ–Њ –њ—А–∞–≤–Є—В—М –љ—Г–ґ–љ—Л–µ –±–∞–є—В—Л. –Ш —В–∞–Ї –Љ–Њ–ґ–љ–Њ –ї–Њ–Љ–∞—В—М –і–µ–ї—М—Д–Є–є—Б–Ї–Є–µ –њ—А–Њ–≥–Є.

–Т –љ–µ–Ї–Њ—В–Њ—А—Л—Е —Б–ї—Г—З–∞—П—Е –≤ –њ—А–Њ–≥–µ –±—Л–≤–∞–µ—В –њ—А–Њ–≤–µ—А–Ї–∞ –Ї–Њ–і–∞ - –Є –њ–Њ—Б–ї–µ –љ–µ–µ, –љ–∞–њ—А–Є–Љ–µ—А, –њ–µ—А–µ—Е–Њ–і —Г—Б–ї–Њ–≤–љ—Л–є "–µ—Б–ї–Є —Г—Б–њ–µ—И–љ–Њ" —В–Њ —В—Г–і–∞, –∞ "–µ—Б–ї–Є –љ–µ—Г—Б–њ–µ—И–љ–Њ" —В–Њ —Б—О–і–∞. –Ґ–Њ–≥–і–∞ —В–∞–Љ –Ї–Њ–Љ–∞–љ–і—Л –∞—Б—Б–µ–Љ–±–ї–µ—А–∞ jz, jnz, je –Є –њ—А–Њ—З–Є–µ. –Э—Г —Н—В –Ї—В–Њ –∞—Б—Б–µ–Љ–±–ї–µ—А –Ј–љ–∞–µ—В - —В–Њ—В –њ–Њ–є–Љ–µ—В –љ–∞ —З—В–Њ –Є—Е –љ–∞–і–Њ –њ—А–∞–≤–Є—В—М =)

–љ–∞–њ—А–Є–Љ–µ—А –±—Л–ї–Њ "–њ—А—Л–≥–∞–є —В—Г–і–∞ –µ—Б–ї–Є 0" - —Н—В—Г –Ї–Њ–Љ–∞–љ–і—Г –Љ–Њ–ґ–љ–Њ –њ–µ—А–µ–њ—А–∞–≤–Є—В—М –љ–∞ jnz –≤ —В–Њ–Љ –ґ–µ Qview –≤ —А–µ–ґ–Є–Љ–µ –і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–µ—А–∞: –Ї–љ–Њ–њ–Ї–Њ–є Tab –њ–µ—А–µ–є—В–Є –љ–∞ —Б—В–Њ–ї–±–µ—Ж –Ї–Њ–Љ–∞–љ–і –Є –њ—А—П–Љ –њ–Њ–њ—А–∞–≤–Є—В—М jz –љ–∞ jnz, –Њ–љ–Њ —Б–∞–Љ–Њ –њ–Њ—Б–ї–µ –љ–∞–ґ–∞—В–Є—П Enter –Њ–±—А–∞—В–љ–Њ —Б–∞—Б—Б–µ–Љ–±–ї–Є—А—Г–µ—В—Б—П –Є –њ—А–Њ—Б—В–∞–≤–Є—В –љ—Г–ґ–љ—Л–µ –±–∞–є—В—Л –≤ 16-—А–Є—З–љ–Њ–Љ –≤–Є–і–µ, –Њ—Б—В–∞–љ–µ—В—Б—П —В–Њ–ї—М–Ї–Њ Alt+F9 –љ–∞–ґ–∞—В—М —З—В–Њ–± —Б–Њ—Е—А–∞–љ–Є—В—М.

–Ґ–∞–Ї–ґ–µ –Љ–Њ–ґ–љ–Њ –љ–µ–љ—Г–ґ–љ—Л–µ —Г—Б–ї–Њ–≤–љ—Л–µ –њ–µ—А–µ—Е–Њ–і—Л –Ј–∞–±–Є–≤–∞—В—М –љ–∞ –Ї–Њ—А–љ—О –Ї–Њ–Љ–∞–љ–і–Њ–є NOP (–љ–µ—В –Њ–њ–µ—А–∞—Ж–Є–Є) - —Н—В–Њ –Ї–Њ–Љ–∞–љ–і–∞-–њ—Г—Б—В—Л—И–Ї–∞. –Ы—О–±–Њ–є –Ї–Њ–і –Љ–Њ–ґ–љ–Њ –Ј–∞–±–Є—В—М —Н—В–Є–Љ–Є –±–∞–є—В–∞–Љ–Є - –Є –њ—А–Њ—Ж–µ—Б—Б–Њ—А –њ—А–Є –≤—Л–њ–Њ–ї–љ–µ–љ–Є–Є –њ—А–Њ—Б—В–Њ –њ—А–Њ—Б–Ї–Њ—З–Є—В –Є—Е. –Ф–ї—П –њ—А–Є–Љ–µ—А–∞, –Љ–Њ–ґ–љ–Њ –±—Л–ї–Њ –љ–µ –°3 —В—П–љ—Г—В—М –≤–≤–µ—А—Е, –∞ –≤—Б—О –њ—А–Њ—Ж–µ–і—Г—А—Г:

6A 01 6A 00 6A 00 68 AC 28 47 00 6A 00 A1 0C 4A 47 00 8B 00 8B 40 30 50 E8 9F 55 FB FF C3

–њ—А–µ–≤—А–∞—В–Є—В—М –≤ –њ—Г—Б—В—Л—И–Ї—Г —Б –Ї–Њ–Љ–∞–љ–і–Њ–є ret –≤ –Ї–Њ–љ—Ж–µ

90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 90 C3

–Є –±—Л–ї –±—Л —Н—Д—Д–µ–Ї—В —В–∞–Ї–Њ–є –ґ–µ =)

–љ–Њ —Б–Є–ї—М–љ–Њ —Г–≤–ї–µ–Ї–∞—В—М—Б—П —Г–±–Є–≤–∞–љ–Є–µ–Љ –Ї–Њ–Љ–∞–љ–і –љ–µ –љ–∞–і–Њ. –≤ –њ—А–Њ—Ж–µ–і—Г—А–∞—Е –љ–∞–њ—А–Є–Љ–µ—А –≤—Б–µ push –Ї–Њ—В–Њ—А—Л–µ –±—Л–ї–Є - –і–Њ–ї–ґ–љ—Л —Г—А–∞–≤–љ–Њ–≤–µ—Б–Є—В—М—Б—П pop-–∞–Љ–Є. –Ш –µ—Б–ї–Є –Ј–∞–±–Є—В—М –Љ–љ–Њ–≥–Њ push–µ–є –Є–ї–Є –љ–∞–Њ–±–Њ—А–Њ—В pop-–Њ–≤ - —В–Њ –њ—А–Є –Љ–љ–Њ–≥–Њ–Ї—А–∞—В–љ–Њ–Љ –≤—Л–Ј—Л–≤–∞–љ–Є–Є —Н—В–Њ–є –њ—А–Њ—Ж–µ–і—Г—А—Л –њ—А–Њ–Є–Ј–Њ–є–і–µ—В –Є–ї–Є –њ–µ—А–µ–њ–Њ–ї–љ–µ–љ–Є–µ —Б—В–µ–Ї–∞ (–Љ–љ–Њ–≥–Њ pushe–є, –Љ–∞–ї–Њ pop–Њ–≤), –Є–ї–Є –љ–∞–Њ–±–Њ—А–Њ—В.

–Т–Њ—В —В–∞–Ї –≤–Њ—В –њ—А–∞–≤–Є—В—М –Љ–Њ–ґ–љ–Њ –њ—А–Њ–≥–Є.

–Р —В–µ–њ–µ—А—М –Њ —В–Њ–Љ, –Ї–∞–Ї –і–µ–Ї–Њ–Љ–њ–Є–ї–Є—А–Њ–≤–∞—В—М –Є –≤–Њ–Њ–±—Й–µ –ї–Њ–Љ–∞—В—М –њ—А–Њ–≥–Є, –љ–∞–њ–Є—Б–∞–љ–љ—Л–µ –љ–∞ –°–Є –Є –Р—Б—Б–µ–Љ–±–ї–µ—А–µ.

- blackstrip

- –Р–і–Љ–Є–љ

- –°–Њ–Њ–±—Й–µ–љ–Є—П: 1177

- –Ч–∞—А–µ–≥–Є—Б—В—А–Є—А–Њ–≤–∞–љ: –°—А —П–љ–≤ 02, 2008 1:42 pm

- –Ю—В–Ї—Г–і–∞: –Я–Њ–і–Њ–ї—М—Б–Ї

- –Ъ–Њ–љ—В–∞–Ї—В–љ–∞—П –Є–љ—Д–Њ—А–Љ–∞—Ж–Є—П:

Re: –°–Ї–∞–ї—М–њ–µ–ї—М, –Ј–∞–ґ–Є–Љ... –Ш–љ—Б—В—А—Г–Љ–µ–љ—В—Л –і–ї—П –Ј–∞–ї–µ–Ј–∞–љ–Є—П –≤–љ—Г—В—А—М

–®–∞–≥ 6 - –≤–Ј–ї–Њ–Љ –њ—А–Њ–≥—А–∞–Љ–Љ, –љ–∞–њ–Є—Б–∞–љ–љ—Л—Е –љ–∞ –°–Є –Є –Р—Б—Б–µ–Љ–±–ї–µ—А–µ.

–Ґ–∞–Ї–Є–µ –њ—А–Њ–≥—А–∞–Љ–Љ—Л —Б–Њ–і–µ—А–ґ–∞—В –≤–љ—Г—В—А–Є —Б–µ–±—П –Њ–±—Л—З–љ—Л–є –њ—А–Њ—Ж–µ—Б—Б–Њ—А–љ—Л–є –Ї–Њ–і, –Є—Б–њ–Њ–ї—М–Ј—Г—О—В Windows API, –Є –Ј–∞–њ—Г—Б–Ї–∞—О—В—Б—П –љ–∞–њ—А—П–Љ—Г—О –≤–Є–љ–і–Њ–є, –±–µ–Ј–Њ –≤—Б—П–Ї–Є—Е –њ–Њ—Б—А–µ–і–љ–Є–Ї–Њ–≤, –≤–Є—А—В—Г–∞–ї—М–љ—Л—Е –Љ–∞—И–Є–љ –Є —В.–њ.

–Я—А–Њ—Ж–µ—Б—Б –≤–Ј–ї–Њ–Љ–∞ - –≤–Њ –Љ–љ–Њ–≥–Њ–Љ –њ–Њ—Е–Њ–ґ –љ–∞ –≤–Ј–ї–Њ–Љ –і–µ–ї—М—Д–Є–є—Б–Ї–Є—Е –њ—А–Њ–≥. –Э–∞–і–Њ:

1) –£–≤–Є–і–µ—В—М —Б–Є–Љ–њ—В–Њ–Љ—Л (–љ–∞–њ—А–Є–Љ–µ—А, –Є–≥—А–∞ –≤—Л–і–∞–µ—В —Б–Њ–Њ–±—Й–µ–љ–Є–µ –Њ–± –Њ—В—Б—Г—В—Б—В–≤–Є–Є –і–Є—Б–Ї–∞ –≤ –њ—А–Є–≤–Њ–і–µ, –Є–ї–Є –њ—А–Њ–≥–∞ –≤—Л–і–∞–µ—В —Б–Њ–Њ–±—Й–µ–љ–Є–µ –Њ –љ–µ–њ—А–∞–≤–Є–ї—М–љ–Њ–Љ —А–µ–≥–Є—Б—В—А–∞—Ж–Є–Њ–љ–љ–Њ–Љ –Ї–Њ–і–µ –Є —В.–њ.)

2) –Э–∞–є—В–Є –Љ–µ—Б—В–Њ –≤ –њ—А–Њ–≥—А–∞–Љ–Љ–µ –≥–і–µ –Њ–љ–∞ —А–µ—И–∞–µ—В –Ф–Х–Ы–Р–Ґ–ђ –І–Ґ–Ю–Ґ–Ю –Є–ї–Є –Э–Х –Ф–Х–Ы–Р–Ґ–ђ.

3) –Я–µ—А–µ–њ—А–∞–≤–Є—В—М —Н—В–Њ –Љ–µ—Б—В–Њ —В–∞–Ї, –Ї–∞–Ї —Г–і–Њ–±–љ–Њ –љ–∞–Љ

–Э–Њ –µ—Б–ї–Є –≤ –і–µ–ї—М—Д–µ –Є—Б–њ–Њ–ї—М–Ј—Г—О—В—Б—П –≤ –Њ—Б–љ–Њ–≤–љ–Њ–Љ –і–µ–ї—М—Д–Є–є—Б–Ї–Є–µ —Д—Г–љ–Ї—Ж–Є–Є (–Є –њ–Њ—Н—В–Њ–Љ—Г –љ—Г–ґ–µ–љ –і–µ–ї—М—Д–Є–є—Б–Ї–Є–є –і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–µ—А, –Ї–Њ—В–Њ—А—Л–є —А–∞—Б–њ–Њ–Ј–љ–∞–µ—В —Н—В–Є —Д—Г–љ–Ї—Ж–Є–Є –Є –њ—А–Њ–њ–Є—И–µ—В —Е–Њ—В—П –±—Л –Є—Е –Є–Љ–µ–љ–∞ –≤ –Є—Б—Е–Њ–і–љ–Є–Ї–∞—Е, –∞ —В–∞–Ї–ґ–µ —Б–≤—П–ґ–µ—В –њ—А–Њ–≥—Г —Б –Ї–Њ–Љ–њ–Њ–љ–µ–љ—В–∞–Љ–Є —Д–Њ—А–Љ—Л), —В–Њ –≤ –Њ–±—Л—З–љ—Л—Е –њ—А–Њ–≥–∞—Е, –Є—Б–њ–Њ–ї—М–Ј—Г—О—Й–Є—Е Windows API - –љ–∞–і–Њ –≤—Л—П–≤–Є—В—М –Љ–µ—Б—В–∞ –≥–і–µ —Н—В–∞ –≥–∞–і–Њ—Б—В—М –≤—Л–Ј—Л–≤–∞–µ—В—Б—П.

–Х—Б—В—М –њ–Њ—Е–Њ–ґ–Є–µ –љ–∞ –Ф–µ–Ф–µ –і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–µ—А—Л, –љ–Њ –і–ї—П —В–∞–Ї–Є—Е "–њ—А–Њ—Б—В—Л—Е" –≤ –њ–ї–∞–љ–µ –Ї–Њ–і–∞ –њ—А–Њ–≥.

–Х—Б—В—М IDE - Interactive Disassembler - —Н—В–∞ —И—В—Г–Ї–∞ –њ–Њ–і—А–Њ–±–љ–Њ –і–Є–Ј–∞—Б—Б–µ–Љ–±–ї–Є—А—Г–µ—В –Є —Б–љ–∞–±–ґ–∞–µ—В –Ї–Њ–Љ–Љ–µ–љ—В–∞—А–Є—П–Љ–Є –ї–µ–ґ–∞—Й–Є–µ –љ–∞ –ґ–µ—Б—В–Ї–Њ–Љ –і–Є—Б–Ї–µ —Н–Ї–Ј–µ—И–љ–Є–Ї–Є (–Є –і–ї—П –і–Њ—Б–∞, –Є –і–ї—П –≤–Є–љ–і—Л, –Є –і–ї—П –і—А—Г–≥–Є—Е –і–∞–ґ–µ —Б–Є—Б—В–µ–Љ, –і–∞–ґ–µ –Ї–ї–∞—Б—Б—Л —П–≤—Л –Љ–Њ–ґ–µ—В –њ—А–µ–≤—А–∞—В–Є—В—М –≤ —П–≤–∞-–∞—Б—Б–µ–Љ–±–ї–µ—А–љ—Л–є –Ї–Њ–і, –љ–Њ –Њ–± —П–≤–µ –њ–Њ–Ј–ґ–µ). –Ь–Њ–ґ–µ—В —А–∞–±–Њ—В–∞—В—М –Ї–∞–Ї –Њ—В–ї–∞–і—З–Є–Ї.